エグゼクティブ サマリー

私たちは、2026年の脅威の状況を形成する4つの主要トレンドを見ています。

第1に、AIは脅威アクターにとって戦力増強剤となっています。 アクセスから影響までの攻撃ライフサイクルを圧縮する一方で、新たなベクトルを導入します。このスピード シフトは測定可能です。2025年には、最も速い攻撃による流出スピードは4倍になりました。

第2に、アイデンティティは攻撃者の成功への最も確実な道となりました。アイデンティティの弱さは、Unit 42の調査のほぼ90%において重要な役割を果たしました。攻撃者は、盗まれた認証情報やトークンで「ログイン」することが増えており、断片化されたアイデンティティ エステートを悪用して特権をエスカレートさせ、横方向に移動します。

第3に、ソフトウェア サプライチェーンのリスクは、脆弱なコードにとどまらず、信頼されたコネクティビティの悪用にまで拡大しています。 攻撃者は、サービスとしてのソフトウェア(SaaS)の統合、ベンダーツール、アプリケーションの依存関係を悪用して、大規模な境界を迂回します。これにより、その影響は、孤立した侵害から広範な業務妨害へと移行します。

第4に、国家的行為者はステルス戦術と永続性戦術を現代の企業活動環境に適応させつつあります。これらの行為者は、ペルソナ主導の侵入(偽の雇用、偽装ID)や、中核インフラや仮想化プラットフォームのより深い侵害に依存するようになっており、これらの足場を強化するためにAIを活用した手口が早くも見られます。

これら4つのトレンドはそれぞれ課題を提示していますが、攻撃者の成功が単一の攻撃ベクトルによって決まることはほとんどありません。750件以上のインシデント レスポンス(IR)活動において、侵入の87%は複数のアタック サーフェスにまたがって活動していました。つまり、防御者はエンドポイント、ネットワーク、クラウド インフラストラクチャ、SaaSアプリケーション、アイデンティティを一緒に保護しなければなりません。さらに、半数近く(48%)がブラウザベースのアクティビティに関与しており、電子メールやウェブ アクセス、日々のSaaS利用など、日常的なワークフローと攻撃が交差することがいかに多いかを反映しています。

ほとんどの侵害は、攻撃者の巧妙さではなく、露出によって可能になりました。実際、侵害の90%以上において、防止可能なギャップが侵入を実質的に可能にしている。限定された可視性、一貫して適用されていない管理、または過度のID信頼などです。このような状況は、検知を遅らせ、横方向に移動する経路を作り出し、攻撃者がアクセスした後の影響力を増大させました。

セキュリティ リーダーは、攻撃者が利用する隙間を埋めなければなりません。まず、サードパーティの依存関係や統合を含むアプリケーションのエコシステムを保護し、多くの侵入が始まるブラウザを強化することで露出を減らします。並行して、ゼロ トラストを進め、アイデンティティとアクセス管理(IAM)を強化して過剰な信頼を排除し、横の動きを制限することで、影響範囲を縮小します。最後に、最後の防衛ラインとして、セキュリティ オペレーション センター(SOC)がテレメトリを統合し、対応を自動化することで、脅威をマシン スピードで検知し、封じ込めることができるようにします。

1.はじめに

2025年、Unit 42は750件以上の大規模なサイバー インシデントに対応しました。私たちのチームは、恐喝、ネットワーク侵入、データ窃盗、高度持続的脅威に直面している大企業と協力しました。対象はあらゆる主要産業、50カ国以上に及びました。いずれの場合も、SOCが応援を要請するまでに事態はエスカレートしていました。

通報があれば、私たちの事故対応担当者は迅速に動き、脅威を調査し、封じ込め、根絶します。私たちは、組織が何が起こったのかを明らかにし、業務を復旧させ、統制、可視性、回復力を強化することで再発のリスクを低減するのを支援します。

各侵入には、攻撃者が何をターゲットにしたのか、どのようにアクセスしたのか、どのように活動がエスカレートしたのか、何があればもっと早く阻止できたのか、といったストーリーがあります。これらのストーリーは全体としてトレンドとなり、世界的な脅威の状況についての洞察を提供します。敵の手口において何が変化しているのか、組織が繰り返し犯している過ち、そして最も重要なことは、組織の安全を守るために防衛側ができることです。本レポートはこれらの教訓を抽出したものです。

この1年、攻撃速度は加速し続けています。攻撃者がAIを活用した戦術を採用するのはまだ早い段階だが、その影響はすでに目に見えています。AIは、偵察、ソーシャル エンジニアリング、スクリプト作成、トラブルシューティング、恐喝の各作業における摩擦を軽減します。より大規模で、同時に複数の攻撃を仕掛けることができます。その結果、検知と封じ込めの猶予期間が狭まり、最初のアクセスから数分の間に何が起こるかで、インシデントが侵害になるかどうかが決まります。

同時に、ほとんどの侵害はまだおなじみの経路をたどっています。だからこそ、私たちの最も重要な結論は変わりません。セキュリティは解決可能だということです。インシデントの90%以上において、セキュリティの設定ミスや適用範囲の不備が侵入を可能にしました。攻撃者は適応していますが、予防可能なギャップ(一貫性のないコントロールの展開、不完全なテレメトリ、過剰に許可されたIDの信頼、SaaSとクラウドをまたぐ管理されていないサードパーティの接続性など)を悪用して成功することがほとんどです。

本レポートは、現在の脅威の状況についての実践的なガイドとして構成されています。

新たな脅威とトレンド: 攻撃者の手口はどのように進化しているのか-戦力増強装置としてのAI、成功への最も確実な道としてのアイデンティティ、信頼できるコネクティビティによるソフトウェアのサプライチェーン リスクの拡大、そして進化する国家戦術。

侵入の内側: Unit 42の調査を通じて観察された戦術、技術、手順、つまり攻撃者が何を狙い、どのように侵入し、どのような速さで移動し、どのような影響を及ぼすかを集約したもの。

防衛側の推奨事項: 侵害を可能にするギャップを埋め、影響範囲を限定し、インシデントが拡大する前に迅速に食い止める対応能力を構築するための具体的な手順。

Unit 42は、サイバー脅威からデジタル世界を守るため、年中無休で活動しています。この報告書の目的は単純明快で、最前線で学んだことを、インシデントが侵害される前に食い止めるための決断に変えることです。

Sam Rubin

コンサルティングおよび脅威インテリジェンス担当シニア バイス プレジデント

Unit 42

2.新たな脅威とトレンド

トレンド1: AIは脅威アクターにとって戦力増強手段となった

AIは侵入の経済学を変えつつあります。攻撃者のスピード、スケール、有効性を高めると同時に、まったく新しい攻撃ベクトルを開きます。

このような活動の多くは、私たちが直接観測することのできない敵のインフラで発生しているが、Unit 42の調査とリサーチによって、明らかな変化が明らかになりました。2025年、脅威アクターは実験から日常的な運用へと移行しました。AIは攻撃者の「簡単なボタン」ではありませんが、摩擦を大幅に減らすものです。これにより、脅威アクターはより迅速に行動し、より頻繁に反復し、より少ない人的制約で活動することができます。

AIが攻撃のスピードと規模を増大させる

AIは攻撃のライフサイクルを圧縮し、複数のターゲットにまたがって活動するために必要な手作業を軽減します。

より迅速な脆弱性の悪用: 情報公開と搾取の間の猶予期間は狭まり続けています。脅威アクターは「監視→差分→テスト→武器化」のループを自動化しています。Unit 42の調査 によると、攻撃者はCVEが発表されてから15分以内に新しく発見された脆弱性のスキャンを開始します。悪用の試みは、多くのセキュリティ チームが脆弱性勧告を読み終える前に始まることが多いです。

ターゲティングの並列化: オペレーターの時間はそれほど制約されません。AIが支援するワークフローによって、行為者は何百ものターゲットに対して偵察と初期アクセスの試みを並行して実行し、弱いシグナルを見つけたところに労力を集中させることができます。

大規模なランサムウェア: 私たちは、展開(スクリプト生成、テンプレート化)や強要(メッセージングの一貫性)の際に手作業を減らすためにAIを使用する行為者を見ています。この変化は、ランサムウェアが新しくなったということではなく、ランサムウェアを大規模に実行するために必要なオペレーターの作業時間が減少しているということです。

ランサムウェアの調査において、Unit 42は、ペイロードの配備、横方向の移動の調整、大規模なセキュリティ制御の妨害に使用される操作スクリプトを回収しました。異常に徹底したコメント、テンプレート化されたバリアント、効率重視のフォールバック ロジックなど、いくつかの要素がAI支援による開発と一致していました。正味の効果は、何百ものシステムにわたって機械的に実行することで、通常では多段階の配備を行うために必要な時間と労力が短縮されました。

ある恐喝事件で、Unit 42の交渉担当者は、口調、文法、会話の調子、やり取りが終わるまでの時間が異常に一貫している反応を観察しました。これらのパターンは、テンプレート化された、あるいはAIが支援するメッセージングと一致しています。部分的な自動化でさえ重要なのだ。自動化によって、行為者たちは、人間のオペレーターをすべてのスレッドに縛り付けることなく、より多くの同時交渉を実行し、より規律ある圧力をかけることができます。

これがインパクトまでの時間において意味すること: 昨年、 Unit 42 simulated はAI支援による攻撃をシミュレートし、データ流出までの所要時間を25分に短縮しました。実際のIRデータはこの加速を反映しており、侵入の最速25%は1.2時間で流出まで到達し、前年の4.8時間から減少しています。

AIが攻撃者の成果を向上させる

AIは既知の攻撃手法の成功率を高めています。

超個人化されたソーシャル エンジニアリング: 「より自然な文法によるフィッシング」は既に過去のものとなりました。行為者は、オープンソースのインテリジェンス(OSINT)収集を自動化し、職業や組織のコンテキストを含め、ターゲットの役割や人間関係にマッチしたルアーを作ることができます。

合成アイデンティティ: Muddled Libra や 北朝鮮のIT労働者 のような脅威アクターは、認証情報を盗み、リモート雇用ワークフローを通過させるために、ディープフェイクのテクニックを使用することが増えています。

マルウェア開発: Shai-Huludキャンペーンにおいて、Unit 42は、攻撃者が悪意のあるスクリプトを生成するために大規模な言語モデル(LLM)を使用したと評価しました。

参入障壁の低下: 目的のために作られた悪意のあるLLMと脱獄攻撃は、説得力のあるルアーと機能的なコードの亜種を作り出すのに必要なスキルを低下させ続けています。正味の効果は、より多くの行為者が、より早く、より少ないミスで、信頼性の高い手口を実行できるようになることです。

洗練されていない行為者が機密データを流出させましたが、恐喝の計画はありませんでした。そのギャップを埋めるために、彼らはLLMを使い、期限やプレッシャー戦術を駆使したプロフェッショナルな恐喝戦略を立案しました。結果はシュールでした。この行為者は、酔っているのが見え見えの状態で、AIが生成した台本をスクリーンから一字一句読み上げながら、ベッドの上から脅迫ビデオを録画しました。脅威は技術的な深みに欠けますが、モデルは首尾一貫しています。AIは攻撃者を賢くするのではなく、危険なほどプロフェッショナルに見せるだけでした。

結論: AIは各段階で攻撃側の成功率を向上させます。ルアーの品質が向上し、ツールを適合させるのに必要な時間が短縮され、オペレーターの常時介入への依存が減り、恐喝がより一貫したスケーラブルなものになります。

AIが新たな攻撃ベクトルを生み出す

企業におけるAIの導入は、新たなリスク クラスを生み出します: AI環境寄生(LOTAIL)。攻撃者がPowerShellやWindows Management Instrumentation (WMI)を悪用するのと同じように、彼らは今、正当なAIプラットフォームや組み込みアシスタントを武器にしています。

AIプラットフォームを武器に変える: 脅威アクターは有効な認証情報を使って企業のAIプラットフォームを悪用します。例えば、 Google Vertex AIに関するUnit 42の最近の調査 では、攻撃者がカスタム ジョブの権限を悪用して特権を昇格させ、悪意のあるモデルをトロイの木馬として使用して専有データを流出させる可能性があることが示されました。

犯人の副操縦士: 侵害された認証情報により、侵入者は内部アシスタントを使用して、統合ガイド、管理者ランブック、またはネットワーク マップを要求するなど、マシン スピードでコンテキストを引き出すことができます。アシスタントは戦力増強手段となり、侵入者はより少ないミスで環境を理解できるようになります。

内部関係者が自社のAIアシスタントを武器に攻撃を仕掛けたのです。フォレンジック分析によると、内部関係者はこのツールを使って内部システムを調査し、カスタムDoSスクリプトを生成し、リアルタイムでエラーのトラブルシューティングを行っていました。このアシスタントはスキルのギャップを埋め、AIのサポートがなければおそらくこれほど効果的に活動できなかったであろう中核インフラをターゲットにすることを可能にしました。

リスクは明らかです: ツールが従業員の仕事遂行に役立つなら、侵入者があなたの環境を理解し、ミスを減らして移動するのにも役立ちます。

対策: AIによる脅威からの防御

これらの戦術は、AIによる攻撃を防御するのに役立ちます:

AIで加速する攻撃速度に対抗

- 外部パッチの自動化: インターネット上の重要なCVEに対して自動的なパッチ適用を義務付け、24時間悪用されないようにします。

- 自律的な封じ込め: AI主導の対応を導入することで、平均検出/対応時間(MTTD/MTTR)を短縮し、横方向の動きを自動化する前に脅威を隔離します。

技術向上に対する防御

- 行動的な電子メールのセキュリティ: シグネチャベースのフィルタから、通信パターンの異常を識別するエンジンへの移行。

- 意図に基づく意識: 単に誤字脱字を発見できるように従業員を訓練するだけでは不十分です。すべての機密性の高いリクエスト(電信送金、クレデンシャルのリセット、リモート雇用)などについて、帯域外(OOB)認証に移行します。

AIアタック サーフェスの保護

- モデル テレメトリの監視: モデル出力から得られた異常なAI APIコールやスクリプトと、既知の回避テクニックを関連付けます。

- プロンプト可視性: 内部LLMへの機密性の高いクエリ(「すべてのパスワードを検索する」など)に警告を発し、トークンとサービス アカウントに対して厳格な権限境界を実施します。

トレンド2: アイデンティティは攻撃者の成功への最も確実な道

過去1年間、Unit 42が扱った調査のほぼ90%において、アイデンティティの弱さが重要な役割を果たしました。私たちが担当したケースでは、アイデンティティの形をした侵入が端から端までありました。これは、侵入経路、特権昇格への道、そして有効なアクセスを使った横移動のメカニズムとして機能しました。

組織がSaaS、クラウド、ハイブリッド環境に深く移行するにつれて、ネットワークの境界はあまり重要ではなくなっています。アイデンティティ(ユーザー、マシン、サービス、データ間のつながり)はが実質的な境界線となりました。多くの場合、脅威アクターは高度なエクスプロイト チェーンを必要としません。盗まれた認証情報、乗っ取られたセッション、誤ったスコープの権限でログインします。

認証されたアクセスは、侵入の力学を変えます。敵はより速く移動し、通常の活動に紛れ込み、少ない障害物で影響範囲を拡大することができます。この傾向は、マシンID、組み込まれたAIアプリケーション、断片化されたID資産によって、攻撃者が悪用できるアクセス経路の数が拡大するにつれて加速しています。

ウェイイン: アイデンティティ主導の初期アクセス

Unit 42のケースデータでは、最初のアクセスの65%がIDベースの技術によってもたらされています。防御者が脆弱性のパッチ適用に注力する一方で、脅威アクターはユーザーや認証経路を標的にすることで、ソフトウェア制御を迂回することが多いです。

初回アクセスの主なルートは以下の通りです:

- アイデンティティ関連のソーシャル エンジニアリング(33%): IDベースのフィッシング(22%)とその他のソーシャル エンジニアリング(11%)は、依然として現代の侵害の主な要因となっています。こうした手口は、単純なクレデンシャルの窃取ではなく、多要素認証(MFA)の回避やセッションのハイジャックにますます重点を置くようになっており、攻撃者は認証制御を迂回し、信頼されたIDワークフローを悪用して横方向に移動できるようになっています。

- クレデンシャルの悪用とブルート フォース(21%): 以前に漏洩した認証情報(13%)と総当たり攻撃(8%)により、攻撃者はほとんど操作することなくアクセスできます。過去の侵害やアンダーグラウンド マーケットから入手した有効なアカウントを使用することで、行為者は仮想プライベート ネットワーク(VPN)、リモート アクセス ゲートウェイ、クラウド ポータルに直接ログインし、早期発見を引き起こすことなく従来の境界防御を回避します。

- アイデンティティ ポリシーとインサイダー リスク(11%): 内部信頼とアーキテクチャの欠陥に起因するこれらのベクトルは、有効なパーミッションの悪用を伴います。攻撃者は、過度に寛容なポリシーのようなIAMの誤設定(3%)を活用して特権をエスカレートさせ、アクセスを継承します。一方、内部脅威(8%)は、正当な認証情報の悪用を伴います。

アイデンティティ管理と脆弱性管理は別個の戦いではありません。漏洩したクレデンシャルは、パッチが適用されていないインターネットに面したシステムと同じ露出を引き起こす可能性があります。

突破の経路: アイデンティティがアクセスをインパクトに変える

最初のアクセスの後、アイデンティティ ギャップは、攻撃者が足掛かりをインパクトの大きい侵害に変える最も一般的な方法の1つです。現代の環境では、認証されたアクションがスピードと影響範囲を決定します。

Unit 42 がクラウド アカウントの68万以上のIDを分析した結果、クラウドのユーザー、ロール、サービスの99%に過剰な権限があり、中には60日以上未使用のものもありました。これは、多くのアイデンティティが日々必要のない特権を背負っているため、横移動が必要以上に容易な環境を作り出しています。

攻撃者は、人間とマシンの両方のIDを操作レバーとして悪用します:

- 権限昇格: 過剰にスコープされたロール、継承されたパーミッション、引退していないレガシー グラントは、より高い権限への反復可能なパスを作成します。いったん攻撃者がIAMに書き込むことができれば、斬新なツールを導入することなく、素早くエスカレートできることが多いです。

- クレデンシャルの再利用と横移動: 行為者は通常、他のシステムで漏洩したクレデンシャルをテストします。これは特に、パスワードが本番環境と非本番環境で再利用されている場合や、共有アカウントがまだ存在している場合に当てはまります。

- トークンとOAuthの誤用: 盗まれたセッショントークンや不正なOAuth認証により、攻撃者は対話型認証(MFAを含む)を回避し、ログインを繰り返さずに持続し、明らかな警告を少なくして活動することができます。

トラストパス(共有管理アカウント、権限委譲されたアクセス、サードパーティ ツールなど)は、横移動のための高速レーンになりまさう。厳重な権限境界と強力なIDセグメンテーションがなければ、侵害された1つのIDが広範なアクセスに拡大する可能性があります。

拡大するアイデンティティのアタック サーフェス

アイデンティティの風景は拡大し、断片化しています。組織がクラウド、SaaS、AI対応のワークフローを採用するにつれ、アイデンティティは一貫したガバナンスの外に置かれることが多い領域に移動し、攻撃者が可視性を低下させながら活動する領域が生まれます。

このシフトを後押ししているのは、3つのトレンドです:

- 機械とAIのアイデンティティの台頭: サービス アカウント、オートメーション ロール、APIキー、AIエージェントなど、人間以外のアイデンティティは、しばしば人間のユーザーを上回ります。これらのアイデンティティはしばしば過剰に特権化され、長期間のクレデンシャルに依存し、監視が一貫していません。攻撃者にとって、サービス アカウントを侵害することは、個人を侵害するよりも高いレバレッジがあり、静かです。

- 影のアイデンティティ: クラウドとAIの導入により、未承認アカウント、開発者環境、サードパーティ コネクタの量が増加しています。このような影のアイデンティティは、標準的なオンボーディング、レビュー、およびロギングを回避することが多く、影響が発生するまでSOCがアクセス経路を把握できない可能性があります。

- アイデンティティのサイロ化: ほとんどの企業は複数のアイデンティティ システム(Active Directory、Okta、クラウドネイティブIAMなど)を運用しています。認証と認可が分断されると、可視性も分断されます。攻撃者はオンプレミスとクラウドの環境を行き来しながら、単一のコントロール プレーンに不完全な痕跡を残すことができます。

規模が大きくなるにつれて、誤ったコンフィギュレーションはアイデンティティをコントロールから負債に変えてしまいます。マシン アイデンティティ、シャドウアクセス、断片化されたアイデンティティ エステートが組み合わさると、攻撃者はより確実な経路を確保し、拡大することができます。そして防御側はエンドツーエンドの可視性を失います。

対策: アイデンティティ主導の手口を破壊する

対策: アイデンティティ主導の手口を破壊する

- フィッシングに強いMFAを導入する: 標準的なMFAでは、現代のバイパスや中間者攻撃に対しては不十分です。価値の高い役割(管理者、役員、開発者)には、FIDO2/WebAuthnハードウェアキーまたはパスキーを優先します。

- マシン アイデンティティを記録し、回転させる: 人間以外のアイデンティティ(サービス アカウント、オートメーション ロール、APIキー)の継続的な検出を確立します。90日間変更されていない特権サービス アカウントの静的クレデンシャルを直ちに回転させ、クレデンシャルのライフタイムを可能な限り短縮します。

- セッションを厳格化する: 攻撃者は、トークンを盗んだりOAuth認証を悪用したりして、ログイン後に攻撃を仕掛けることが増えています。機密性の高いアプリケーションのセッション寿命を短縮し、セッション中にデバイスの健全性、位置、リスクを継続的に評価する条件付きアクセスを実施します。

- 常駐の管理者権限をなくす: 特権的アクセスをジャストインタイム モデルに移行します。永続的な管理者権限を削除し、承認と強力なロギングを伴う時間制限付きの昇格を要求することで、侵害されたアカウントはデフォルトで最小限の権限しか得られないようにします。

トレンド3: ソフトウェア サプライチェーンへの攻撃による下流の混乱の拡大

サプライチェーンのリスクは、もはや脆弱なコードに限定されるものではありません。2025年には、サプライチェーンはSaaSとの統合、ベンダー管理プレーン、複雑な依存エコシステムへと拡大します。その決定的なパターンは、下流の混乱と並列評価でした。上流のプロバイダーが侵害や障害を報告した場合、顧客はしばしば立ち止まり、「私たちは影響を受けているのか」という基本的な質問に答えなければなりませんでした。多くの場合、彼らは自分たちの露出について限られた視界しか持っていませんでした。

新しい故障モードは、一人の妥協した顧客ではありません。上流の状況がはっきりしないまま、並行トリアージに追い込まれる顧客は多いのです。このためサプライチェーンは、国家と犯罪集団の双方にとって価値の高い標的となっています。たった一度の侵害により、現代のビジネスが依存する信頼できるコネクティビティを通じて、一対多のチャンスを生み出す可能性があります。

Saas統合: 大規模なパーミッションの継承

SaaS環境は、OAuthアプリ、APIキー、ワークフローの自動化によってつなぎ合わされています。これらの接続は、データやビジネス プロセスへのアクセスを日常的に行っています。攻撃者にとって、侵害された統合は、通常の自動化のように見える横の移動経路になる可能性があります。

この露出はUnit 42の調査に反映されています。SaaSアプリケーションからのデータは、2024年の18%、2023年の12%、2022年のわずか6%から、2025年には23%のケースに関連していました。この着実な増加は、攻撃者がいかに従来の境界線を越えて、現代の仕事が行われているクラウドベースのツールに集中しているかを示しています。

リスクはパーミッションの継承です。組織がOAuth経由でサードパーティのアプリケーションを統合すると、そのアプリケーションは、機密データの読み取り、ユーザー管理、レコードの変更など、もともと付与されていたあらゆる権限を受け取ることになります。上流のプロバイダーが危険にさらされれば、同じパーミッションが下流で悪用される可能性があります。

侵害されたセールス エンゲージメント プラットフォーム(SalesloftとDriftの統合)に関連する最近の調査では、攻撃者は有効なOAuthトークンを活用して下流のSalesforce環境にアクセスしていました。この活動は、日常的な顧客関係管理(CRM)の自動化に似ており、予想される統合トラフィックに溶け込んでいました。インシデント発生後の調査ではより深刻な問題が発覚しました。Salesforceに接続されているサードパーティの統合機能が100近く追加されていることが判明したのです。その多くは休止状態で、監視されていなかったり、元従業員が所有していたりしました。

オープンソースとAI: 依存のスプロールとビルドタイムの妥協

オープンソースは依然として現代開発の基盤ですが、リスクはますます間接的な依存関係に集中しています。Unit 42の調査 によると、クラウドネイティブ アプリケーションの脆弱性の60%以上は、トランシティブ ライブラリに存在します。これらのライブラリは、あなたのコードが依存するパッケージを通して取り込まれる「サイレント」な依存関係です。

脅威アクターはまた、インストールやビルドの段階で実行されるように、上流パッケージに悪意のあるコードを注入し、デプロイ前のパイプラインを侵害します。開発速度がこのリスクをさらに高めています。GenAIアシストコーディングが主流になるにつれ、チームはより多くのコードとより多くの依存関係をより速く取り込むようになっています。これはしばしば、出所、メンテナの信頼、下流パッケージの動作の精査が不十分なまま行われます。

私たちは、脅威者が正規のnpmパッケージの悪意のあるバージョンをアップロードするキャンペーンを調査しました。依存関係ツリーの奥深くに埋め込まれたあるパッケージは、インストールするとすぐに攻撃者が制御したコードを実行しました。この活動は、ビルドとインストール中に発生するため、ランタイムの検出を回避することができ、誰かがアラートを目にする前に、複数のビルド環境にわたって足場を築くことができます。

ベンダー ツール: マネジメント チャネルの武器化

ベンダーツール、特にリモート監視・管理(RMM)やモバイル デバイス管理(MDM)プラットフォームは、特権的な管理者による大規模な行動を想定して設計されています。攻撃者がベンダーの管理インフラ(または顧客のテナント)にアクセスすると、日常的な管理トラフィックに紛れる形でマルウェアをプッシュしたり、コマンドを実行したり、設定を変更したりすることができます。この傾向は、現場での観察結果からも裏付けられます: コマンド&コントロール(C2)技術の39%がリモート アクセス ツール(T1219)に関連していることが確認されました。

企業はまた、重要なワークフロー内で実行される不透明なサードパーティ製アプリケーションによるリスクも引き継いでいます。顧客がベンダーのコードベースやセキュリティの前提を検査できない場合、潜在的なバックドア、ハードコードされた認証情報、露出したインターフェイスが気づかれずに存続する可能性があります。

ある多国籍企業の調査において、レガシーなサードパーティの課金アプリケーションが、文書化されていない、認証されていないインターフェイスをインターネットに公開していました。トラフィックが通常のアプリケーションの動作と一致しているように見えたため、既存のコントロールでは検出できませんでした。詳細な評価により、SQLインジェクションポイントや隠れたシェル機能など、構造的な欠陥が明らかになりました。これらの問題は、顧客が根本的なコードを検査することができなかったため、何年も続いていました。

インパクト: 対応からビジネスの混乱まで

サプライチェーンのインシデントは、不確実性によって混乱を増幅させます。サプライヤーが侵害されると、下流のチームは情報のない中で活動することになります。その結果、チームは変更を一時停止し、統合を見直し、依存関係を切り分け、通常業務を再開する前に影響がないことを確認しようとするため、組織は大規模な「評価モード」に入ることになります。

その重荷を支えているのは、3つのシステム上のギャップです:

- インベントリのギャップ: 多くの組織では、SaaS接続、ベンダー エージェント、トランジティブ ライブラリの統一的な視点が欠けており、「これはどこで使われているのか?」という問いに対する答えが遅くなります。

- 許可の不透明度: 統合、エージェント、ツールの効果的な特権は、手作業によるレビューなしには迅速な判断が難しく、真のインパクトが不明確です。

- テレメトリのギャップ: アクティビティは信頼できるチャネル(アップデート、APIコール、管理ツール)を通じて届くため、ログはしばしば正当なものに見えます。そのため、発覚まで遅延が発生し、調査時間が長引きます。

今後の展望: この課題は、組織がAI対応のワークフローやサードパーティ製エージェントを採用するにつれて、さらに深刻化するでしょう。サプライチェーンのリスクは、コードの完全性だけでなく、モデル、コネクター、組織に代わって実行される委任されたアクションの完全性をますます含むようになるでしょう。

対策: ソフトウェア サプライチェーンの保護

サプライチェーンを守るには、露出と影響範囲の評価に必要な時間を短縮する必要があります。

- SaaSの所有権と範囲をマップする: OAuthアプリと統合(SaaSのセキュリティ体制管理と検出)を管理して、所有者を割り当てます。休止状態の統合や、退社したユーザーに関連付けられた統合を削除します。

- 「ブレイクグラス」切断プランを設計する: 上流のインシデント発生時に即興で対応することなく、トークンを失効させ、コネクタを無効化し、ベンダー エージェントを隔離する方法を事前に定義します。

- 監査深度でのベンダーと統合活動のログ: 何が、どこで、誰によって実行されたかを答えられるようにしておきます。権限の変更、トークンの付与、管理者の異常なアクションにアラートを出します。

- ビルド摂取を厳格化する: ソフトウェア構成分析(SCA)と実績管理を使用します。バージョンを固定し、新しいリポジトリを制限し、新しい依存関係(特にインストール時やビルド時に実行されるもの)のレビューを要求します。

トレンド4: 国家的行為者による現代環境への戦術適応

2025年、国家による作戦は 拡大し、スパイ活動、事前配置、アクセス作戦が進展しました。中国、北朝鮮、イランに関連したキャンペーンでは、3つのシフトが目立ちました:

- ID主導型アクセスの利用拡大

- インフラと仮想化レイヤーの深い侵害

- ステルス性と持続性を目的とした、AIを活用した手口の初期実験

中国と連携するグループは、ユーザーレベルの活動を超えて、インフラや仮想化プラットフォームに進出しました。北朝鮮とイランのオペレーターは、アクセスを確立するために、リクルートメントルアー、合成ペルソナ、カスタマイズされたマルウェアの使用を拡大しました。また、ディープフェイクのID作成やC2の自動生成など、AIを駆使した新たな技術も確認されました。

こうした動きは、防御側にとって検知や検証が著しく困難なアクセス方法へのシフトを反映しています。

中国: エッジと仮想化にフォーカス

中国関連の脅威活動は、引き続き長期的なアクセスとデータ収集を優先しました。2025年の注目すべきシフトは、電子メールに焦点を当てたスパイ活動から、アプリケーション、インフラ、仮想化レイヤーのより深い悪用へと移行しました。

Phantom Taurus は、この変化の典型で、機密電子メールの収集を中心としたキャンペーンから、収集と流出のためにデータベースやウェブ サーバーを直接標的とするキャンペーンへと進化しました。そのNET-STARマルウェアは高度な回避テクニックを使用し、ウェブインフラが露出している組織に重大なリスクをもたらしました。

同様に、情報技術、SaaS、ビジネスプロセスアウトソーシング組織(Unit 42が活動クラスターCL-STA-0242として追跡)に対する1年間にわたる執拗なキャンペーンも観察されました。このキャンペーンの背後にいるグループは、ITサービスプロバイダーが運営する仮想化プラットフォームを侵害し、C2トラフィックを通常の暗号化されたウェブセッションの中に隠すBRICKSTORMマルウェアを展開しました。そのため、ネットワーク監視による検出がより難しくなりました。 CISAは、BRICKSTORMの活動が中国の国家支援によるものだと公言しています。

これらのシフトは、ユーザーレベルの収集から、インフラや仮想化環境に対するより深い侵害へと移行し続けていることを示しています。

北朝鮮: 武器化されたHR前編

北朝鮮の脅威活動は、2025年も企業にとって根強い課題でした。複数の長期にわたるキャンペーンが、広範な報告、法執行措置、多国間制裁措置にもかかわらず継続されました。

Unit 42は少なくとも2つのキャンペーンを追跡しました。

- Wagemole: 北朝鮮の工作員は、米国や欧州の組織で無許可の遠隔地雇用を獲得し、秘密裏に収入を政権に送金していました。こうした請負業者や従業員の役割を通じて得たアクセスにより、不正な金銭の支払いやスパイ活動の両方が可能になりました。2023年に初めて公開されたWagemoleは、2025年も活動を続け、20以上の企業環境から関連する活動を特定し、退去させました。

- 伝染性インタビュー: 少なくとも2022年以降、オペレーターは、コーディングの課題を通じてマルウェアを配信する架空の就職面接を通じて、ソフトウェア開発者やIT担当者を標的にしています。2025年だけでも、私たちは10以上の企業ネットワークからContagious Interview感染を除去し、企業システム上で検証されていないコードを実行することに関連するリスクを明らかにしました。

イラン: 武器化されたHR後編

イランの脅威活動は2025年も高水準で推移し、複数のグループが戦略部門に対する作戦を継続しました。特に注目すべきはScreening SerpensとCurious Serpensで、どちらも雇用をテーマにしたルアーを使い、航空宇宙と衛星通信のプロバイダーをターゲットにしました。この活動は、機密の技術情報や作戦情報を扱う組織に対するイランの長年の関心を反映しています。

Unit 42は以下のキャンペーンを追跡しました:

- Screening Serpens(別名: Smoke Sandstorm、UNC1549): このグループは、有名な航空宇宙・防衛企業を模倣した詐欺的な雇用ポータルを作成し、中東の政府機関を標的としていました。これらのサイトは、マルウェアを求人応募資料としてパッケージ化して配信しており、多くの場合、信頼性を高めるために有効なコード署名証明書で署名されています。操作上のセキュリティエラーにより、Unit 42の研究者は、受験者が感染した調査ファイルや文書バンドルをダウンロードするよう促す、完全な感染チェーンを確認することができました。

- Curious Serpens(別名: APT33、Peach Sandstorm): Curious Serpensは、電子メールで送信され、キャリア志向のWebサイトに掲載された求人案内を通じて、通信プロバイダーを標的にしました。この作戦は、情報を収集し、後続のペイロードを準備することができるモジュラー バックドアを設置しました。オペレーターは、正規の署名付き実行可能ファイル、DLLのサイドローディング、および回避テクニックに依存しており、最新のセキュリティ制御を回避するために設計された特殊なツールセットへの継続的な投資を示しています。

Screening Serpensのある調査では、攻撃者がLinkedInや個人的な電子メールを通じて、マルウェアをインストールし、正規のリモート管理ツールを使用できるようにカスタマイズした履歴書ファイルを従業員に送りつけました。一旦内部に侵入すると、オペレーターは認証情報を収集し、環境を調査し、カスタム バックドアを展開し、活動の痕跡を削除しようとしました。ステルス性と持続性を重視していた証拠です。

現実的な雇用テーマと署名されたバイナリを使用することで、被害者が悪意のあるファイルを開く可能性が高まります。このことは、機密性の高い部門がリクルート関連の活動を監視し、外部から入手した文書やコードを検証する必要性を浮き彫りにしています。

国家による人工知能(AI)の導入

国家的行為による大規模なAI導入の証拠はまだ限られているが、2025年には、一部のグループがAIを作戦に組み込み始めているという初期の兆候が見られました。このような活動の多くは、防衛側が観察することは困難です。というのも、マルウェアの開発、インフラの構築、流出したデータの分析など、想定される多くのユースケースは、企業環境の外部で発生し、従来の可視性の範囲を超えているからです。能力が進歩するにつれて、国家がどこでAIを実験しているかを理解することは、将来的な策略を予測する上でますます重要になります。

攻撃者が最も関心を示しているのは、粘り強さを強化し、より耐久性のある足場を築くためにAIを利用することだと思われます。国家的オペレーターは、アイデンティティと信頼性に基づくエントリー ポイントへの依存を強め、仮想化インフラやアプリケーションインフラをより深く侵害することを示しています。このようなアクセス方法は、防衛側が検証することがすでに困難であり、AIによってより効率的になり、防ぐことが難しくなるでしょう。

7月、ウクライナ当局がCERT-UAの勧告の中で、LAMEHUGとして知られるロシアのマルウェアが、APIを通じてC2命令を生成するためにLLMを使用した疑いがあると報告しました。Fighting Ursa(別名APT28、Fancy Bear)とされるこの活動は、人間のオペレーターを自動化されたワークフローに置き換えました。

北朝鮮のオペレーターもAI実験の兆候を見せました。Wagemoleのキャンペーンに関連するUnit 42の調査で、調査員は、雇用詐欺スキームのためにAIベースの画像操作サービスを使用してディープフェイクのペルソナを作成する北朝鮮人らしきアカウントを特定しました。関連するContagious Interviewスタイルの作戦では、攻撃者はAIが生成したID、再利用されたアカウント、実在の専門家のプロフィールを修正したプロフィールを使って、会社全体を捏造し、複数のソーシャルネットワーキング プラットフォームに配置しました。その結果、説得力のある企業体裁ができあがり、信頼を高め、リクルート主導のアクセス作戦の成功率を向上させることができました。

対策: 国家的敵対勢力からの防衛

国家的オペレーターが長期的なアクセスを獲得・維持するために使用するアクセスパス、インフラ レイヤー、信頼できるチャネルに対して防御を集中します。

- IDおよび採用ワークフロー全体の検証を強化する: 契約社員のオンボーディングと外部採用のチェックを強化し、合成ペルソナ、ディープフェイク、求人をテーマにしたルアーが基幹システムに到達する前に摘発します。

- 仮想化インフラとアプリケーション インフラ全体のモニタリングの拡大: 仮想化プラットフォーム、Webアプリケーション、サービスプロバイダー環境における活動のベースラインとログを記録します。持続性または横方向への動きを示す逸脱に注意を喚起します。

- 信頼できるツールやチャネルの使用を厳格化し、監視する: 署名されたバイナリ、暗号化されたトラフィック、リモート管理ツール、コラボレーション プラットフォームの使用方法を見直します。クレデンシャルの不正使用または秘密活動を示唆するパターンにフラグを立てます。

- デリケートなワークフローにおけるAI関連の活動を管理する: どのAIサービスがアイデンティティ、ソースコード、機密データとやり取りできるかを制限します。これらに対する使用を記録し、ペルソナの自動作成やAIによる操作を示す可能性のある異常なパターンを調査します。

3.侵入の内側

このセクションでは、2025年のUnit42のインシデント レスポンス調査において観察された行動を分類します。攻撃者が何をしているのか、どのように成功しているのかを示すために、これらの観察を4つの次元に整理しました。

- アタックサーフェス: 攻撃対象のことです。侵入が1つのレーンにとどまることはほとんどなく、エンドポイント、クラウドインフラ、IDレイヤーを同時にまたぐようになっています。

- エントリー ポイント: 侵入方法のことです。フィッシングと脆弱性は、それぞれ22%で、最初のアクセスベクトルのトップとして並んでいます。攻撃者は現実的で、人為的ミスやパッチが適用されていないシステムを同じ頻度で悪用し、ドアを開けさせようとします。

- ベロシティ: 攻撃速度のことです。平均時間はさまざまですが、最も速い攻撃者グループは加速しており、効果的な防御の猶予期間を狭めています。

- 影響: 被害者側のコストのことです。今年は暗号化からデータ窃盗や恐喝へとシフトしました。

3.1.アタック サーフェス: 企業への侵入

攻撃が1つのレーンにとどまることは稀

表1は、2025年のUnit 42の調査に関与する主要なアタック サーフェスを示したもので、エンドポイント、ネットワーク、クラウドサービス、IDシステム、アプリケーション、電子メール、ユーザー主導のアクティビティに及んでいます。これらのカテゴリーは、調査中に攻撃者の活動が観察された主要なオペレーション レイヤーを表しています。侵入は複数のレイヤーにまたがることが多いため、相互に排他的ではなく、合計が100%になることはありません。1つのインシデントが複数のインシデントに同時に巻き込まれることもあります。

| アタック サーフェスの | 割合 |

|---|---|

| アイデンティティ | 89% |

| エンドポイント | 61% |

| ネットワーク | 50% |

| 人間 | 45% |

| メール | 27% |

| アプリケーション | 26%増 |

| クラウド | 20% |

| SecOps | 10% |

| データベース | 1% |

表1.侵入に関与したアタック サーフェス。各サーフェスが影響を受けたインシデントの割合を示します。

すべてのインシデントにおいて、87%が2つ以上のアタック サーフェスにまたがって活動していました。インシデントの67%は、3つ以上のサーフェスでの活動でした。4つ以上のアタック サーフェスにまたがるアクティビティは43%の攻撃で見られ、8つものアタック サーフェスにまたがるアクティビティを持つケースも確認されています。影響を受けるアタック サーフェスの分布は年によって異なりますが、このパターンは、侵入が単一のサーフェスにとどまることはまれであり、アクセスや機会が増えるにつれて拡大することが多いという事実を補強しています。

アイデンティティは多くのインシデントで大きな比重を占めており、その割合は90%近くに達しています。私たちが担当したケースでは、最もよく見られるアタック サーフェスの1つといえます。

人間を標的にした活動も頻発し、インシデントの45%を占めました。このパターンは、当社の最近のソーシャル エンジニアリング レポートの広範なテーマと呼応しており、侵入の成功においてヒューマンレイヤーの相互作用が決定的な役割を果たし続けていることを浮き彫りにしています。

ブラウザのアタック サーフェス: ヒューマン インターフェイスにおける攻撃

今年の調査の48%(2024年の44%から増加)にブラウザのアクティビティが関与しています。これは、日常的なウェブセッションが、ローカルコントロールが弱い場合に、悪意のあるリンク、クレデンシャルハーベスティングページ、インジェクションコンテンツにいかにユーザーをさらすかを反映しています。

私たちが調査したあるクリックフィックスのインシデントでは、攻撃者は、あるグローバル企業の従業員がレストランを検索している際に、検索エンジン最適化(SEO)ポイズニングによって、なりすましのWebサイトに誘導しました。このサイトは、ソーシャルエンジニアリングのプロンプトを使用して、従業員にクリップボードにコピーされた悪意のあるコードを実行するよう説得し、その後、攻撃者はメモリ内でマルウェアを実行しようとしました。正確なペイロードは確認できませんでしたが、攻撃者はインフォステーラーをダウンロードしようとしていたようです。

ある世界的な医療技術企業が、SEOポイズニングから始まった侵入を経験しました。ある管理者が悪意のあるバージョンの管理ツールをホストする偽装サイトにアクセスし、そのリンクが後に社内のメッセージング通話を通じてドメイン管理者と共有されました。その結果、侵害されたソフトウェアが実行されました。足場を固めた後、攻撃者は主要なシステムにランサムウェアを展開し、データを流出させて身代金を要求しました。その結果、システムが復旧するまでの長期間、製造、流通、出荷、注文処理に影響が出ました。

管理されていないアプリケーションと限定的なブラウザの保護により、あるインシデントでは、最初の実行が試みられましたが、その前に食い止められました。また別のケースでは、悪意のある管理ツールを特権的に実行することで、ランサムウェアの展開が可能になり、より広範な業務妨害が発生しました。

クラウドのアタック サーフェス: パイプラインの侵害

昨年に引き続き、調査の約35%がクラウドまたはSaaS資産に関するものでした。このようなケースでは、クラウド環境からログや画像を収集したり、外部でホストされているアプリケーション内のアクティビティを確認したりする必要があり、侵入がクラウドでホストされている資産やワークフローに触れていたことがわかります。

クラウドの弱点は様々でしたが、基本的な問題でさえ攻撃者がアクセスを確立した後の行動を形成していました。ある調査では、機密性の高いクラウドの認証情報が公開リポジトリで公開されているのが見つかり、攻撃者がクラウド環境に到達するための経路が拡大しました。

別の調査では、攻撃者はオープンソースのフォーラムで開発者を標的にし、毒入りデバッグ ツールをダウンロードするよう説得しました。これにより、日常的なコラボレーションをクラウドの妥協点に変えました。

侵害されたツールによって、攻撃者は開発者が保存していたクラウド認証情報にアクセスできるようになりました。彼らはこれらの認証情報を使ってバックエンド システムにアクセスし、複数のブロックチェーン ネットワークで不正な引き出しを引き起こしました。このケースは、クラウドネイティブの開発ワークフローを通じて得られたアクセスが、いかに悪用されて機密システムに到達し、重大な影響を引き起こすかを示しています。

3.2.エントリー ポイント: 予測可能な経路からの初期アクセス

2025年の初期アクセスは、ほとんどの侵入がよく理解されたベクトルを通じて集中的に始まるという、おなじみのパターンをたどりました。図3は、過去5年間の侵入経路の分布を示したもので、フィッシングやソフトウェアの脆弱性が常に上位を占めていることがわかります。ベクトル間の相対的なバランスは年々変化しているものの、全体的な傾向は安定しており、攻撃者は最初の足掛かりを得るために少数の信頼できるテクニックに依存し続けています。

図1. 初期アクセス経路(2021-2025): Unit42のデータ収集方法は、より詳細な情報を提供するよう調整され、「その他」のカテゴリーが減少しました。粒度が細かくなったことで、「インサイダー脅威、信頼関係やツールの悪用」といった新しいカテゴリーも導入されました。特定の年のデータが入手できない場合は、N/Aで示します。

フィッシングと脆弱性が覇権を争う

フィッシングと脆弱性の悪用が最も一般的な初期アクセスのベクトルであり、それぞれ2025件のインシデントにおける初期アクセスの22%を占めています。この結果は、単にどちらの方法も信じられないほどうまく機能しているからです。

フィッシング キャンペーンは、AIが従来のフィルターを回避し、ユーザーをより効果的に惹きつける、信頼性が高く、エラーのないルアーを攻撃者が作成するのを支援することで、より高いコンバージョン率を達成しています。同時に、アタック サーフェスが拡大し、自動化によって防御側がパッチを当てるよりも早く敵が弱点をスキャンして悪用できるようになったため、脆弱性の悪用は加速しています。どちらのベクトルも侵害への確実な道筋を提供するため、攻撃者はその両方を多用しています。

フィッシングや脆弱性の悪用だけでなく、5年間のデータセットを通じて、その他の主要な初期アクセスのベクトルにも重要な傾向が見られます。

- これまで漏洩していた認証情報は、2023年と2024年に報告された活動の高まりから一転し、2025年には13%に減少しました。

- 「その他のソーシャル エンジニアリング」カテゴリのアクティビティは、2021年の3%から2025年には11%に増加し、より詳細な粒度を導入した後も、この期間で大幅に増加しました。この成長の多くは、Muddled Libraのようなグループが使うヘルプデスク操作のような直接対話戦術と一致しているように見えます。

- ブルート フォースは13%から8%に減少し、数年にわたる上昇に終止符を打ち、多くの組織でID管理が強化されていることを示唆しています。

- IAMの設定ミスは、5年間を通じて1%から4%の間で現れ、依然として根強い初期アクセス ベクトルです。

脆弱性の悪用は目新しさではなく機会によって引き起こされる

攻撃者が脆弱性の悪用に頼るのは、それが明確な作戦上の優位性をもたらす場合です。この5年間のパターンを見ると、行為者は、自分たちが利用できる弱点の種類と、その弱点をアクセスに変えるために必要な労力に直接反応していることがわかります。

広く配備されたシステムで影響の大きい問題が発生した場合、潜在的な到達範囲は広く、悪用を自動化するために必要な作業は比較的少ないため、オペレーターは迅速に対応します。

このパターンは攻撃者のプラグマティズムを反映しています。オペレーターは、その時点で最もアクセスしやすく、費用対効果の高いものを利用する傾向があります。

大きな環境、大きな脆弱性露出

このデータは、大企業が初期アクセスリスクの異なるバランスに直面していることを示唆しています。2025年、これらの環境における初期アクセスの4分の1強(26%)を脆弱性が占めたのに対し、フィッシングは17%でした。この傾向は、大企業がメール フィルタリングの強化、ユーザーの意識向上、アイデンティティ制御の強化によって、フィッシングへの露出を低減している可能性を示しています。これらの対策はフィッシングのリスクを排除できませんが、小規模な組織に比べてその効果を限定的にすることはできます。

所有者が混在する大規模な分散環境、レガシー システム、不均一なパッチ サイクルでは、十分な資金を持つ組織であっても、悪用可能な弱点が存続しやすくなります。このような規模の企業では、複雑さ自体が脆弱性が対処されない可能性を高めており、悪用が最初のアクセス ベクトルとしてより頻繁に現れる理由を説明しています。

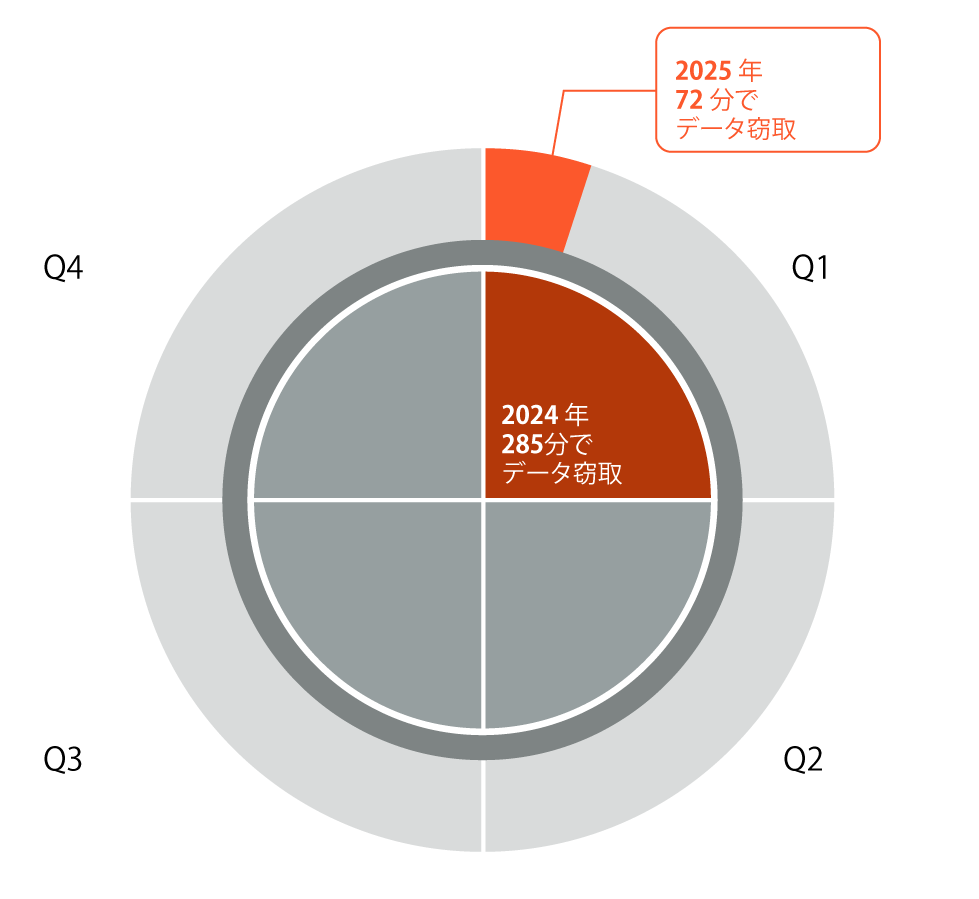

3.3.ベロシティ: 最速の攻撃はさらに速くなる

最初の侵害からデータ窃盗の確認までの期間を測定するデータ流出までの所要時間は、最も速い部類でも急激な加速を示しています。図2に示すように、最も迅速な侵入の上位4分の1は、2024年の約5時間(285分)から、2025年には1時間強(72分)で流出に至っています。また、1時間以内に流出が完了するインシデントの割合も、2024年の19%から2025年には22%に増加しています。

図2. 2024年暦年と2025年暦年を比較すると、攻撃速度の第1四分位値が上昇しました。

データ窃取全データセットを通じて、流出までの所要時間の中央値(MTTE)は2日でした。最速のインシデントよりは長いですが、中央値でさえ、攻撃者がいったん環境内に侵入すると、いかに素早くデータにアクセスし、データを持ち出せるかを浮き彫りにしています。

防御側は、数分から数時間で侵害から流出に至る侵入だけでなく、より深い偵察と恒久的な持続性を伴う、数日かけて展開される、よりゆっくりで几帳面な作戦にも備えなければなりません。

3.4.インパクト: 暗号化を超えた恐喝

2025年には、恐喝事件の78%に暗号化が見られ、表2に示した2021年から2024年の90%近いかそれ以上の水準から急減しています。これは、データセットの中で最も顕著な前年比の変化であり、従来のランサムウェアが消滅したわけではないが、もはや恐喝行為に一様に存在しているわけではないことを示しています。

| 恐喝の手口 | 2021 | 2022 | 2023 | 2024 | 2025 |

|---|---|---|---|---|---|

| 暗号化 | 96% | 90% | 89% | 92% | 78% |

| データ窃盗 | 53% | 59% | 53% | 60% | 57% |

| ハラスメント | 5% | 9% | 8% | 13% | 10% |

表2. 恐喝の手口はどう変わったか 2021-2025。

暗号化の減少は、他の個人戦術の増加と関係ありません。むしろ、攻撃者が暗号化を必須ではなくオプションとみなすようになっていることを反映しています。いくつかの2025年の侵入は、被害者がシステムにアクセスしたままでも、恐喝を続行しました。このような場合、データの露出、直接的な圧力、あるいはその両方があれば、ファイルロックをせずとも十分なレバレッジとなったのです。

データ窃盗は恐喝の一貫した特徴であり、前年比で半数以上のケースで見られました。脅威者は、暗号化の有無にかかわらず、被害者に圧力をかけるために、漏洩サイトでの露出の脅威や、場合によっては盗まれたデータの転売を頻繁に利用しました。

ハラスメントは少なくなったとはいえ、根強い戦術であることに変わりはありません。こうした行動には、従業員に直接連絡したり、内部情報を公開すると脅したり、被害者が金を払わなければ顧客データを他の業者に売ると主張したりすることが含まれます。一部のグループは、顧客やパートナーに接触することで圧力を強め、システムがアクセス可能な状態にあったとしても、評判や業務上の負担を増大させました。

これらのパターンは、恐喝が暗号化から切り離されていることを示しています。暗号化が依然として目立つ一方で、攻撃者は現在、レバレッジを効かせる確実な方法を複数持っています。これにより、恐喝が起こりうる条件の幅が広がりました。また、攻撃者がランサムウェアを仕掛けるかどうかに関係なく、可視化、迅速な対応、強力なデータ処理プラクティスの必要性を強化しています。

データ盗難は依然として不滅のレバレッジ

身代金経済学は、攻撃者がこうした作戦を追求し続ける理由を説明するのに役立ちます。表3を見ると、当初の要求額の中央値は2024年の125万ドルから2025年には150万ドルに増加し、支払額の中央値も上昇しています。

| 2024 | 2025 | |

|---|---|---|

| 初回身代金要求額 | 125万ドル | 150万ドル |

| 身代金支払いの中央値 | $267,500 | $500,000 |

表3. ランサムウェアは依然として攻撃者にとって有利なオプションです。

認知年間収入(PAR)に対して測定すると、これらの要求はPARの0.55%を占め、前年の2%から減少しました。多くのランサムウェア グループは、被害者の支払い能力を調査し、この情報を使って要求を調整しているようです。PARの低い割合を求めるのは、支払いの可能性を高めることを目的とした戦略を反映している可能性があります。

支払いを選択した組織のうち、支払いの中央値は267,500ドルから500,000ドルに上昇しましたが、PARに占める支払いの割合は0.6%から0.26%に低下しました。最初の要求額と最終的な支払い額との間のギャップは、被害者がどれほど交渉の余地を持っているかを示しており、金銭的な露出を抑えるための構造化された交渉の価値を強調しています。

支払うかどうかの選択は、業務への影響、規制上の考慮事項、法的要件、事業継続の必要性などに影響され、極めて状況的なものであることに変わりはありません。交渉が行われた2025件のケースでは、初回の要求額と最終的な支払い額との削減率の中央値が53%から61%に上昇しました。これは、全体的な攻撃者の価格設定が上昇傾向にあるなかでも、経験豊富な交渉担当者がいかに頻繁にコストを削減できるかを示しています。

現在、多くのランサムウェア グループは、明確な役割分担、アフィリエイト プログラム、反復可能な交渉プレイブックなど、ビジネスライクな構造で運営されています。ダークウェブのコミュニケーションを通じて「ブランドの評判」を高め、予測可能な、あるいはプロフェッショナルな相手であるかのように装う者もいます。

このブランド維持は、約束の遵守にも及んでいます。2025年のデータセットでは、脅威アクターが約束をしたケースの68%で、復号化キーの提供や盗まれたデータの削除などの約束を果たしています。弁護側にとって、こうした認識可能なパターンは、犯罪行為者と関わるリスクを決して排除するものではありませんが、てこ入れになります。

回復のやり方も恐喝の結果を形作ります。被害者の約41%は、お金を払うことなくバックアップからシステムを復元することが可能であり、暗号化による運用上の影響は軽減されましたが、ダウンタイムをなくすことはできませんでした。復旧が進んでも、多くの組織は通常業務に戻るまでにシステムの再構築や封じ込め作業などの遅れに直面しました。恐喝事件の26%で、攻撃者はバックアップに影響を与え、さらなる混乱を招きました。

バックアップの復元によって暗号化が緩和された場合、あるいはバックアップが完全に失敗した場合でも、露出の脅威は被害者にプレッシャーを与え続け、データ窃盗が恐喝行為の中心であり続けることを確実にします。

4.防衛側の推奨事項

このセクションでは、攻撃を可能にするシステム的な弱点と、攻撃を阻止するために必要な具体的な手段を明らかにします。その症状だけでなく根本的な原因に対処することで、組織は一般的な脅威と台頭する脅威の両方に耐えられるように防御を強化することができます。

4.1.共通の要因: 攻撃が成功する理由

攻撃者の成功がゼロデイ エクスプロイトであることはほとんどありません。2025年に我々が対応したインシデント全体を通じて、90%以上のインシデントで、本来なら事前に対処できた防衛範囲のギャップと、一貫性を欠いて適用された制御が侵入の成功に直接寄与していたことがわかりました。

これらのギャップは、攻撃者がいかに簡単に最初のアクセスを獲得するか、いかに素早く横方向に移動するか、そして防御側が時間内に検知して対応できるかどうかを決定します。今年の調査を通じて、3つのシステム的条件が繰り返し現れました。

1.視認性のギャップ: コンテキストの欠落が検出を遅らせる

多くの組織は、初期段階の攻撃者の行動を観察するために必要な遠隔測定を活用できていません。SOCがエンドポイント、ネットワーク、クラウド、SaaSの各レイヤーにわたってシグナルを運用できていないため、初期アクセスや初期の攻撃者の活動を示す重要な指標に気づかないことが多いです。その結果、コンテキストが欠落してしまいます。防衛担当者は個々のイベントを見るかもしれませんが、活発な侵入を認識するための相関関係が欠けています。

このような断片化により、対応者はバラバラのツールから手作業で攻撃を再現せざるを得なくなり、攻撃者が悪用する遅延が生じます。事件の87%において、Unit 42の捜査員は2つ以上の異なる情報源から証拠を調べ、複雑な事件では10件もの証拠から何が起こったかを割り出しました。統合された可視性の欠如は一貫して検知を遅らせ、防御側が全体像を把握する前に敵が横方向の動きを始めることを許していました。

2.環境の複雑さ: 矛盾が最小抵抗の道を生む

セキュリティ ベースラインが普遍的に適用されることは稀です。時間の経過とともに、レガシー システム、テクノロジーの採用、合併・買収活動などによって環境は変化し、企業全体で一貫した基準を実施することは難しくなります。

複数の調査において、エンドポイント プロテクションのような重要なコントロールが、ある事業部では完全に導入されているにもかかわらず、別の事業部では導入されていなかったり、劣化していたりしました。この矛盾が、最も抵抗の少ない道を作り出します。データ漏洩の90%以上は、新奇な悪用ではなく、セキュリティの設定ミスや適用範囲のギャップが原因でした。

3.アイデンティティ: 過度な信頼が横滑りを招く

私たちの調査では、アイデンティティの脆弱性が、最初の足がかりをより広範なアクセスへと何度も変えました。核心的な問題は、過剰な信頼であることが多く、特権やアクセスパスが寛容すぎたり、必要になってからずっとそのままになっていたりすることでした。

攻撃者は、無効化されずにレガシー ロールと過剰に許可されたサービス アカウントを悪用して特権を昇格させました。彼らは侵入するのではなく、組織が信頼を置きすぎているところに、有効なアクセスを使って侵入したのでした。

これらの失敗はアイデンティティ ドリフトを反映しています。パーミッションが蓄積され、例外が続くと、侵入者が遭遇する障壁は少なくなります。インシデントの90%近くが、調査の重要なソースまたは主要な攻撃ベクトルとして、アイデンティティ関連の要素にさかのぼります。

4.2.防衛側の推奨事項

以下の提言は、上記のような制度的状況に対処するための実践的なステップに焦点を当てたものです。

1.より迅速な検知と対応を可能にするセキュリティオペレーションの強化

最速の攻撃はおよそ1時間でデータを流出させるため、セキュリティオペレーションはマシンスピードで動く必要があります。これは、企業全体の包括的な可視化、ノイズの中のシグナルを特定するAI、即時対応と修復を推進する自動化によってSOCを強化することから生まれます。これら6つの能力を採用することで、SOCは成功するための最良のポジションを得ることができます:

関連するすべてのセキュリティ データを取り込みます。攻撃者はサイロの中で活動しませんが、防御側はサイロの中で監視することが多いです。2025年には、特にSaaS、クラウド アイデンティティ、オートメーション レイヤーにおける可視性のギャップが、攻撃者の成功の主な要因となりました。重要な遠隔測定はしばしば存在しますが、異種システムに閉じ込められたままであるため、防御者はアイデンティティのシフトを自動化出力やセッション トークンのようなブラウザに保存されたアーティファクトと関連付けることができません。

最新の侵入を検知するために、組織はIDプロバイダー、クラウドプラットフォーム、SaaSアプリケーションからのシグナルを取り込み、統一されたビューに正規化する必要があります。この統合は、攻撃者が悪用する弱点を塞ぎ、防御者がエスカレーションの経路を早期に特定できるようにします。ルールベースの検知であれ、AIであれ、洞察の質は、それを供給するデータの完全性に完全に依存します。

AI主導の機能で脅威を防止、検出、優先順位付けします。大量のアラートと断片化されたツールにより、攻撃者はシステム全体に活動を分散させて身を隠すことができます。相関関係がなければ、これらの行動は無関係に見え、エスカレーションを遅らせることになります。AI主導の機能は、これらの異なるシグナルを統合された業務ビューにつなぎ合わせるために不可欠です。

行動分析では、異常なトークンの使用やクラウド自動化を介した横方向の移動など、ルールベースの検出では捕捉できないことが多い微細な異常の発見に役立ちます。

AIは、ID、エンドポイント、クラウド、ネットワークの各レイヤーにまたがるイベントを相関させ、バックグラウンド ノイズよりも高精度の高いインシデントを優先させることで、防御を強化します。これにより、セキュリティ チームは、組織的な攻撃と日常的な活動を瞬時に区別することができ、アナリストは偽陽性を追うのではなく、最大のリスクをもたらす脅威に労力を集中させることができます。

自動化によるリアルタイムの脅威対応。封じ込めの遅れは、所有権の不明確さや、攻撃者の自動化に追いつけない手作業による検証ステップに起因することが多いです。効果的な対応には、トークンの取り消しやワークロードの隔離など、自動化された封じ込めアクションに明確な権限を割り当て、実行を躊躇なく進められるようにする必要があります。

場当たり的な判断を標準化され、検証されたプレイブックに置き換えることで、組織は対応が監査可能なシーケンスに従うことを保証します。しかし、現代の脅威のペースに対応するためには、エージェント型AIを究極の防衛アクセラレーターとして導入する必要があります。これらの自律システムは、複雑なアラートを動的に調査し、マシンスピードでドメイン間のデータを相関させ、全体像を把握します。

一度認証されると、エージェントは、マイクロセグメンテーションによる感染したシステムの隔離から、漏洩した認証情報の自動的な無効化まで、動的かつ外科的な封じ込めアクションを実行する権限を持ちます。この規律あるインテリジェントなアプローチにより、運用上のドリフトが劇的に減少し、攻撃者の滞留時間が制限され、孤立した侵害がより広範なインシデントに拡大するのを防ぐことができます。

リアクティブ セキュリティからプロアクティブ セキュリティへの移行。消極的な防御から移行するために、組織は従来のペンテストから継続的な敵対的テストに移行しなければなりません。ポイントインタイムの監査では、攻撃者が実際の侵入で悪用するIDドリフトとクラウドの誤設定の相互作用を捉えることはほとんどありません。防御者は、現実的な条件下でコントロールがどのように機能するかを検証し、テレメトリ パイプラインとレスポンス ワークフローが意図したとおりに動作することを確認する必要があります。

積極的な防御は回復にも及びます。回復力のある組織は、サービスを復旧させる前に、漏洩した認証情報や変更された設定など、システムに残存するアクセスがないことを検証します。単に古いスナップショットを復元するのではなく、根本的な原因に対処するように修復することで、短期間での再感染を防止し、長期的な回復力をサポートします。

SOCをレベルアップし、高いパフォーマンスを実現します。活発なインシデントが発生している間、封じ込めに一貫性がなかったり、所有者が不明確であったりすると、攻撃者がアクセスを再び確立する隙が生まれます。高性能のSOCは、アナリストや時間帯に関係なく、レスポンス アクションが一律に適用されるようにすることで、このようなばらつきをなくします。

孤立した侵害がより大きな危機へとエスカレートするのを防ぐため、プレッシャーがある中でも一貫性のある対応は重要です。

これを実現するには、セキュリティ、IT、DevOpsの各業務サイロを橋渡しする必要があります。プレイブックは、自動化されたアクションが実際のビジネスロジックと一致するように、システムが当初どのように設計されたかではなく、現在どのように運用されているかを反映すべきです。アナリストに、アラートのトリアージだけでなく、エンドツーエンドのインシデント対応など、より広範な責任を負わせることで、定着率が向上し、汎用性が高まり、測定可能なビジネス成果がもたらされます。

IRリテイナーを活用して緊急時に備えます。適切なリテイナーは、緊急対応以外の機能も補強します。一歩先を行くためには、組織は、脅威アクターが実世界で使用する特定の行動に対する制御をテストし、検証する必要があります。攻撃的セキュリティ、AIセキュリティ、SOCプロセス、クラウド セキュリティにまたがる評価を繰り返し行うことで、遠隔測定パイプラインと対応ワークフローが現実的な攻撃条件下で意図したとおりに動作することを確認できます。

継続的なテストと保持された専門知識を組み合わせることで、組織は回復力を向上させます。継続的なテストと保持された専門知識を組み合わせることで、組織は回復力を向上させます。

SOCをこれらの基本原則に沿わせることで、防御を敵の裏をかき、脅威が拡大する前に食い止めることができる高速レスポンス エンジンに変えることができます。

2.影響範囲を限定するゼロ トラストの採用

ゼロトラストは、アイデンティティが主要なアタック サーフェスとなった環境では戦略的に必要なものです。目標は、ユーザー、デバイス、アプリケーション間の暗黙の信頼関係を排除し、デジタル インタラクションのすべての段階を継続的に検証することです。

現実には、ゼロトラストを達成するのは複雑です。しかし、わずかな改善であっても、アタック サーフェスを縮小し、横移動を抑制し、環境への初期アクセスによる影響を最小限に抑えることができます。境界の内側は安全であるという前提を取り払うことで、防御者は攻撃者にによるあらゆるアクセスの獲得を困難にし、攻撃者の速度を低下させ、検出の機会を増やします。

ユーザー、デバイス、アプリケーションを継続的に検証します。攻撃者は、初回ログイン後に持続する静的な信頼を頻繁に悪用します。内部に侵入すると、盗んだセッション トークンや有効な認証情報を使って正当なユーザーになりすまし、多くの場合、境界の制御を完全に回避します。玄関での静的なチェックポイントではもはや十分ではありません。

継続的な検証は、セッション中の状況の変化に応じて決定を再検討し、信頼をダイナミックなものとして扱います。アイデンティティ コンテキスト、デバイスの健全性、アプリケーションの挙動をリアルタイムで検証することで、正規のセッションが乗っ取られた場合や、ユーザーの行動が通常のパターンから逸脱した場合を検知できるようになります。その結果、侵害されたアカウントやデバイスは、攻撃者にとって限られた期間しか有用でなくなり、アクセスを拡大したりデータを盗む機会が減少します。

攻撃者の動きを制限するために最小特権を強制します。過剰なパーミッションは、攻撃者にとって戦力増強の役割を果たします。2025 年のインシデントの多くでは、侵入者はアイデンティティドリフトを利用して内部制御を迂回し、組織が削除できなかった累積特権や廃止されていないロールを使用していました。複雑なエクスプロイトに頼るのではなく、有効だが過剰にプロビジョニングされたアクセス経路を横方向に移動したのです。

最小特権の強制は、ユーザー、サービス、アプリケーションをその機能に必要なアクセスのみに制限することで、このアタック サーフェスを縮小します。これは、人間のユーザーだけでなく、マシン アイデンティティやサービス アカウントにまで拡大されなければなりません。不要な権限を削除することで、攻撃者が頼りにしている直接的なアクセス経路を排除し、防御側が発見しやすい、より目につきやすく困難なテクニックを使わざるを得ない状況にします。

信頼できるトラフィックと信頼できないトラフィックに一貫した検査を適用します。信頼できるトラフィックと信頼できないトラフィックに一貫した検査を適用します。攻撃者は、境界は防御されている一方で、ワークロード間の内部の「イースト ウェスト」トラフィックは、しばしば検査されずに通過してしまうことを認識しています。彼らは、暗号化された内部接続を利用して、アラームを作動させることなくデータを横方向に移動させ、ステージアップさせることで、この信頼を悪用しています。

一貫性のある広範な脅威分析を実現するために、企業はすべてのネットワーク、クラウド、セキュアアクセスサービスエッジ(SASE)のセキュリティを単一の統合プラットフォームに統合する必要があります。この統合型ファブリックは、一貫したレイヤー7検査をあらゆる場所で提供し、1つの管理プレーンを介してポリシーを自動的に適用します。

この統合により、高度なクラウド提供型セキュリティ サービスへの戦略的移行が可能になります。このシフトにより、内部ワークロード間を移動するトラフィックの重要な復号化および検査を含む、すべてのトラフィックのリアルタイムのインライン分析が可能になります。この機能により、攻撃者が潜むスポットを取り除き、未知のフィッシング、ゼロデイ マルウェア、回避的なC2活動をプロアクティブに阻止します。

データへのアクセスと移動を制御し、影響を軽減します。多くのインシデントで最も有害な結果は、最初の侵害時ではなく、その後のデータ アクセス、ステージング、および流出時に発生します。攻撃者はしばしば、制御が不十分なリポジトリや監視が不十分なデータ フローを探索し、検知される前に機密情報をひそかに集約します。

データのアクセス、共有、転送の方法に対するガバナンスを強化することで、機密情報が移動できる範囲とその条件を制限し、こうした機会を低減します。データの経路が厳格に制御され、継続的に監視されている場合、攻撃者が準備を整えたり、価値ある資産を持ち出したりするための選択肢は限られ、侵害が発生した場合でも、潜在的な損失の規模と深刻度は低減されます。

暗黙の信頼を体系的に排除することで、攻撃者が依存するモビリティを取り除き、単一の侵害ポイントが企業全体の危機ではなく、インシデントの封じ込めにつながるようにします。

3.より強力なアイデンティティとアクセス管理でアイデンティティ攻撃を阻止する

アイデンティティは今やセキュリティの境界線ですがが、セキュリティが不十分なままであることがあまりにも多いです。2025年に調査された侵入の半数以上において、アイデンティティの弱点が決定的な要因となりました。主な理由は、アイデンティティストアの拡大が、それらを管理するコントロールの拡大よりも速かったからです。

攻撃者は一貫して、このガバナンスドリフトによって生じたギャップを通り抜け、レガシーな権限や監視されていないサービスアカウントを悪用して、境界の防御を迂回します。これを阻止するために、組織はIDを静的なクレデンシャルのリストとしてではなく、ライフサイクル全体にわたる動的な運用資産として管理しなければなりません。

人間と機械のアイデンティティ管理を一元化します。見えないものを管理することはできません。アイデンティティ データがレガシーディレクトリ、クラウド プロバイダ、SaaS環境にまたがって断片化されると、攻撃者はその結果生じる弱点を利用します。

ユーザーとマシンのIDを信頼できるディレクトリに一元化することで、認証が簡素化され、一貫した監視が困難な隠れたアクセスパスが取り除かれます。この統合には、サードパーティの統合やAPIコネクタも含めるべきであり、人、サービス アカウント、AIエージェントのいずれであっても、アクセスを要求するすべての主体をセキュリティ チームが可視化できるようにする必要があります。統合型コントロール プレーンがあれば、防御AIはログインの異常を不審な活動と関連付けることができ、アイデンティティを静的な認証情報のリストではなく、能動的な運用シグナルに変えることができます。

継続的なライフサイクル管理で、ガバナンスドリフトに対応します。ガバナンスドリフトとは、業務上の変更が、それを導くために設計された統制よりも速く進むことであり、攻撃者のレバレッジを高める大きな要因となっています。

役割の移行、迅速な展開サイクル、日常的なショートカットが、文書化されたポリシーと実際のアクセスとのギャップを広げました。ワークフロー ツールやサービス コネクタが保持する権限は、しばしばポリシーが意図する範囲を超えることがありました。このため、レガシーパーミッションや監視されていないサービスアカウントを通じて、攻撃者が悪用するエスカレーションパスが生み出されました。自動化を現在のニーズに限定し、時間の経過とともに過剰なアクセスを廃止することでアイデンティティをライフサイクルとして扱うことは、このようなギャップを埋め、最初のアクセス後の攻撃者の動きを制限するのに役立ちます。

IDベースの脅威を検出し、対応します。われわれの調査では、強力なアイデンティティ基盤を持つ組織は、ログイン異常、自動化活動、および周辺アイデンティティ イベント間の関連付けを早期に示し、これが迅速な封じ込めに貢献しました。われわれの調査では、強力なアイデンティティ基盤を持つ組織は、ログイン異常、自動化活動、および周辺アイデンティティ イベント間の関連付けを早期に示し、これが迅速な封じ込めに貢献しました。

ガバナンスがしっかりしているところでは、検出パイプラインがより明確で信頼性の高い指標を生み出し、チームがエスカレーションの行動を早期に特定するのに役立ちました。対照的に、弱いガバナンスはこれらのシグナルを不明瞭にするノイズを生み出しました。定期的なレビューにより、許可は実際の要件に沿ったものに保たれ、検知シグナルの精度が向上し、AI支援によるコントロールが効果的に機能するようになります。

AIとオートメーションの完全性を確保します。組織がAIエージェントや自動化されたワークフローをコアプロセスに組み込むにつれ、これらのシステムは魅力的な操作対象となります。我々の調査では、広範なデフォルトアクセスで導入されたアシスタントアカウントと、完全性の検証なしに実行されている自動化ツールが確認されました。

これらのツールが攻撃の媒介となるのを防ぐため、セキュリティチームはAIシステムに対しても、人間のユーザーと同じように厳格なガバナンスを適用しなければなりません。これには、本番運用に入る前に自動化ステップを明示的に検証すること、AI対応ワークフローに整合性チェックを適用すること、アシスタントアカウントが悪用されないように強固にすることなどが含まれます。

アイデンティティを静的なディレクトリではなく動的な運用システムとして扱うことで、攻撃者が頼りにする隠れた経路を排除し、悪用が発生した瞬間にセキュリティ チームがそれを検出できるようにします。

4.コードからクラウドまでのアプリケーション ライフサイクルの保護

現代の企業を守るには、インフラを保護するだけでは不十分です。インフラを製造する工場自体を確保する必要があります。

2025年、攻撃者は従来の境界線を迂回するため、ソフトウェアのサプライチェーンやクラウドAPIを標的とするようになり、本番環境に到達する前にコードに脆弱性を注入したり、脆弱な統合を悪用したりするようになりました。これに対抗するため、組織は開発の初期段階から実行時まで、AIモデル、ビルドパイプライン、サードパーティのコードを社内システムと同じ厳格さで扱い、セキュリティ保護措置を拡大する必要があります。

セキュリティ問題が本番環境に到達するのを阻止します。セキュリティは開発速度に合わせて運用されなければなりません。セーフガードをDevOpsや継続的インテグレーション、継続的デプロイメント(CI/CD)パイプラインに組み込むことで、デプロイ前にカスタムコード、オープンソース コンポーネント、AI構成の脆弱性を特定し、修正することができます。

同じアプローチがAIシステムにも適用され、モデルのセキュリティと構成を早期に評価することで、下流のリスクを軽減することができます。開発ツールを厳格化し、オープンソースの依存関係を管理することは、攻撃者がビジネスワークフロー内の信頼を継承するために悪用する弱点を排除するのに役立ちます。

ソフトウェアとAIのサプライチェーンを保護します。最も一般的な攻撃ベクトルではありませんが、サプライチェーンの侵害は、特に成熟した組織にとって最も大きな影響をもたらします。ビルドシステム、インテグレーションサービス、AI関連リポジトリに脆弱性がある場合、攻撃者はファイアウォールを介さずに下流の環境に到達できます。

この露出を減らすには、厳格な出所確認が必要です。ビルド環境とデプロイメント パイプラインには、明確なID管理と完全性保護が必要です。外部のソフトウェア ライブラリ、APIコネクター、AIコンポーネントは、採用前にアクセスパターンや更新方法を評価する必要があります。効果的なサプライ チェーン ガバナンスは、検知プロセスに信頼できるベースラインを与え、信頼できる依存関係が予期せぬ振る舞いを始めたときの特定を容易にします。

ランタイム攻撃を特定し、ブロックします。アプリケーションが稼動すると、焦点は封じ込めに移ります。攻撃者は、正当なクラウドIDやAPI、ワークロードの権限を悪用することで、アクセスを持続・拡大しようとすることがよくあります。

リアルタイムの検知は、行動監視、明確なネットワーク境界、予期せぬAPI相互作用の制限といった一貫したランタイム制御と組み合わされ、こうした手口を阻止するのに役立ちます。同じ保護がAIホスティング環境にも及ぶべきで、そこではモデルのドリフトや不正なデータアクセスを監視することで、最初の侵害があった後でも攻撃者の動きを制限することができます。

クラウド検出とレスポンスを自動化します。クラウドでは、スピードだけが重要な指標です。影響を受けたワークロードを隔離したり、不正に使用されたIDを失効させたりすることが遅れると、攻撃者にエスカレートする余地を与えてしまいます。

自動化により、SecOpsチームはクラウドベースの脅威の継続的な検出・対応を行い、ネイティブなクラウド コントロールを使用してインシデントを迅速に封じ込めることができます。侵害されたコンテナを隔離したり、疑わしいセッション トークンを取り消したりするなどのアクションは、局所的な問題がより広範な障害やデータ損失に拡大するのを防ぐのに役立ちます。

安全なAIと開発の文化を構築します。AIは今や単なるツールではなく、運用資産です。アシスタントや自動化されたプロンプトが日常のワークフローに組み込まれるようになると、技術的な管理だけでは解決できない行動リスクが生じます。

強力なセキュリティ文化は、AIシステムを重要インフラと同じ規律で扱います。これには、アシスタントの使用方法の見直し、プロンプトにおける機密データの露出の回避、AIが生成したコードの検証などが含まれます。AIを効果的に活用するためには人間の判断が不可欠であることをチームが理解すれば、ガバナンス管理は迂回されることなく強化され、自動化の推進がそれを監督する能力を上回らないようになります。

開発環境とランタイム環境にセキュリティを組み込むことで、AIとクラウドのイノベーションのスピードが、システムリスクではなくビジネスの成長を促進することを確実にします。

5.アタック サーフェスとヒューマン インターフェイスの確保

組織の安全を確保するためには、会社のノートパソコンの枠を超えることが必要です。現代のアタック サーフェスは、管理されていない請負業者のデバイス、パブリック向けのクラウド資産、そして企業の主要なワークスペースとなったウェブ ブラウザそのものにまで拡大しています。

防御者として、私たちは二重の課題に直面しています。攻撃者が常にスキャンしている外部への露出を厳格に管理すると同時に、ユーザーがデータ、AI、オープン ウェブとやり取りするヒューマン インターフェースを保護する必要があります。このような広大な環境を保護するためには、セキュリティの範囲を外部との境界からブラウザのセッションにまで広げなければなりません。

積極的なエクスポージャ管理でアタック サーフェスを減らします。Unit 42によると、今年のインシデントの初期アクセスに占めるソフトウェアの脆弱性の割合は22%であり、単純な発見から積極的なリスクの優先順位付けに移行することが急務であることが明らかになりました。効果的なエクスポージャ管理は、従来のスキャンでは見逃されていたシャドウインフラストラクチャや未承認のAIツールを含むデジタルフットプリントの完全かつ継続的なインベントリを作成することで、このギャップを埋めます。

重要なのは、この戦略ではノイズを除去し、脅威インテリジェンスを使用して、実際に攻撃の標的となっている資産(CISA KEVなど)で、かつ適切な対策が講じられていないものだけを優先的に対象とする必要があるということです。限られたリソースを悪用可能なビジネスクリティカルなリスクに集中させることで、チームは攻撃者が開かれたドアを見つける前に機会の窓を閉じることができます。

ヒューマン インターフェイスを守ります。ブラウザは新しいエンドポイントであり、新しい企業デスクトップです。従業員がデータにアクセスする場所であり、請負業者が作業を行う場所であり、残念ながらフィッシングのようなソーシャル エンジニアリング攻撃が最も効果的な場所でもあります。

このインターフェイスを保護するには、管理対象デバイスと非管理対象デバイスの両方に対して、完全に分離された安全な企業ワークスペースを確立するエンタープライズ グレードのセキュア ブラウザが必要です。この強力なレイヤーは、基盤となるハードウェアに関係なく、リアルタイムでデータ制御を実施します。機密ページでのコピー&ペーストを無効にし、不明なソースからのファイル ダウンロードを防ぎ、標準的な電子メールフィルターを回避する高度なフィッシング サイトを特定することができます。ブラウザを強化することで、企業はシャドーAIの使用状況を詳細に可視化し、機密性の高い企業データが未承認のGenAIツールに流出するのを直接防ぐことができます。

安全なサードパーティおよび非管理アクセス。すべての請負業者や買収対象に企業のノート パソコンを出荷するという硬直したモデルは、もはや持続可能でも安全でもありません。組織は、従来の仮想デスクトップ インフラ(VDI)ソリューションのようなコストや複雑さを伴わずに、管理されていないデバイスにゼロトラストアクセスを強制する方法を必要としています。

ブラウザを通じてワークスペースを保護することで、企業は請負業者やBYODユーザーに企業アプリケーションへの安全なアクセスを許可し、ビジネス データを個人環境から厳密に隔離することができます。このアプローチにより、合併や買収の統合、契約社員の入社を加速させるとともに、漏洩した個人用デバイスが企業ネットワークへの踏み台として使用されないようにすることができます。

統合された遠隔測定を収集し、対応を自動化します。管理するエンドポイントにとって、データは防御のための燃料です。洗練された攻撃を検知するには、プロセス、ネットワーク接続、アイデンティティの行動にわたる忠実度の高い遠隔測定を収集し、そのデータを中央のプラットフォームで統合する必要があります。

このデータがAIエンジンによって分析されると、単独では見えない異常が、侵害の明確な指標となります。しかし、発見は戦いの半分にすぎません。

被害を最小限に抑えるためには、対応メカニズムを自動化する必要があります。セキュリティ チームは、侵害されたエンドポイントを隔離し、フォレンジック スキャンを開始し、マシン スピードで脅威を修復する権限を与えられなければなりません。

ブラウザを主要なワーク スペースとして保護し、外部のアタック サーフェスを厳格に管理することで、従来のエンドポイント制御で守り切れなくなったユーザーや資産を保護することができます。

5.付録

このセクションではデータを3つの次元で整理し、2025年に観察されたパターンをより明確に把握できるようにしました。まず、各戦術に最も密接に関連するMITRE ATT&CK® テクニックを概説します。次に、地域や業種によって調査タイプがどのように変化するかを示す、地域や業種レベルの見解を示します。

5.1 観測されたMITREの戦術別テクニックの概要

以下の一連のチャート(図3-14)は、特定の戦術に関連して観察されたMITRE ATT&CK® テクニックを示しています。ここに示すパーセンテージは、それぞれの戦術において特定された他の手法と比較した場合の、各手法の出現割合を示しています。このパーセンテージは、そのテクニックがケース全体で現れる頻度を表すものではありません(ユニークなテクニックとケースに関するデータを調べるにはWebサイト版を参照)。

- 初期アクセス

- ディスカバリ

- 実行

- 永続化

- 権限昇格

- 防御回避

- 認証情報アクセス

- 横方向の移動

- 収集

- 指揮制御

- 引き出し

- インパクト

図3:最初のアクセス戦術に関連して観察されたテクニックの相対的普及率。

5.2 地域別調査タイプ

図15~17は、2025年にUnit 42が担当した調査について、地域レベルおよび業界レベルで示したものです。北米、欧州・中東・アフリカ、アジア太平洋地域でインシデントの種類がどのように異なるか、また、当社のデータで最も代表的な業界で最も一般的な調査カテゴリの内訳も示しています。これらの洞察は、活動がどこに集中しているのか、セクターや地域によって露出がどのように異なるのかをリーダーが理解するのに役立つでしょう。

地理的データでは、地域ごとの調査タイプの違いが浮き彫りになっている。一方、業種別チャートでは、脅威の活動が業種特有の業務や技術スタックとどのように整合するかについて、明確なパターンが示されています。ハイテク、製造業、金融サービス、ヘルスケアの各業界では、アタック サーフェス、アイデンティティ アーキテクチャ、クラウドの成熟度の違いを反映して、侵入のタイプがそれぞれ異なっています。これらのビューを組み合わせることで、セキュリティ リーダーは、脅威が最も活発に活動している場所や、Unit 42が調査する侵入が作戦上の背景によってどのように形成されるかをより明確に把握することができます。

- 北米

- ヨーロッパ、中東、アフリカ

- アジア太平洋地域

図15:地域別調査タイプ北米

5.3 業種別調査タイプ

以下の図18~24は、当社のインシデント対応データで最も代表的な業種に関連する上位の調査タイプの内訳を示しています。

- ハイテク

- 製造業

- 専門サービス&法務

- 卸売・小売

- 金融サービス

- 州および地方政府

- ヘルスケア

図19:業種別の調査タイプ:ハイテク

6.調査方法

本レポートでは、2024年10月1日から2025年9月30日の間にUnit 42が対応した750件以上のケースからデータを収集し、2021年以前のケースデータとの比較を行っています。当社のクライアントは、従業員数50人未満の小規模な組織から、フォーチュン500やグローバル2000にランクインする企業、従業員数10万人以上の政府機関まで多岐にわたります。

当該攻撃の被害を受けた組織の本部は49ヶ国に及びました。これらのケースで標的となった組織の約73%は北米に位置づけられています。ヨーロッパ、中東、アジア太平洋地域を拠点とする組織が関与するケースが残りの35%を占めました。攻撃はしばしば、組織が本部を置く場所以外にも影響を及ぼしています。

当社は、このケースデータを、製品の遠隔測定、ダークウェブのリークサイトからの観察、その他のオープンソース情報から得た脅威リサーチからの洞察と組み合わせました。また、インシデント対応担当者は、顧客との直接の業務に基づく主要な傾向について、直接の見解を寄せました。

このデータセットの性質には、より成熟したセキュリティ態勢を持つ大規模な組織との契約に向かう傾向など、いくつかの要因が影響している可能性があります。また、新たな傾向を明らかにするケースを重視しました。これは、トピックによっては、データセット全体のより小さなセグメントに焦点を当てることを意味します。

いくつかの分析分野については、結果の偏りを避けるため、データをフィルタリングすることにしました。たとえば、CVE 2024-0012および2024-3400の潜在的な影響をお客様が調査できるように、インシデント対応サポートを提供しました。これにより、これらの脆弱性がデータセット内で過剰に表現されるようになりました。適切な場合には、この過剰代表を補正しました。

当社の基本方針は、現在および新たな脅威の状況についての洞察を提供することであり、これにより防御者は、攻撃者が現在行っていること、そして攻撃者が次に向かう先に対する態勢を強化することができます。

2026 Global Incident Response Exec Kitにアクセスする

報告書全文、リーダーシップに関する洞察、説明会用スライドを収録。