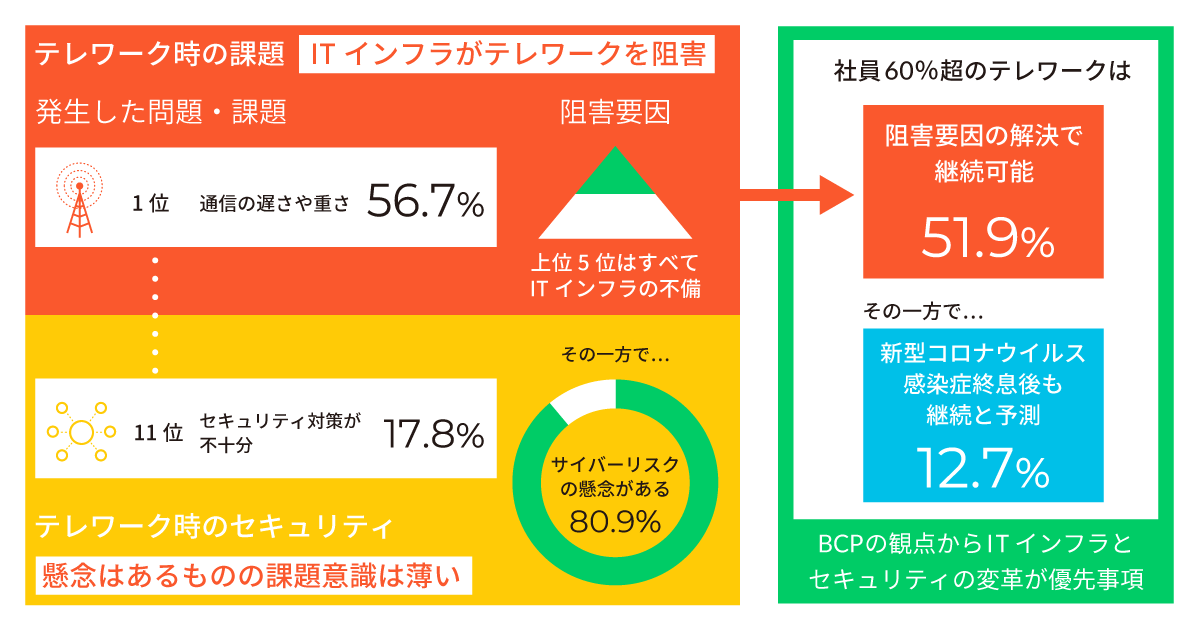

~テレワークの阻害要因は「IT環境の不備」、8割がサイバーリスクに懸念も対策は後回しに~

サイバーセキュリティのリーダー企業のパロアルトネットワークス株式会社(本社:東京都千代田区、代表取締役会長兼社長:アリイ・ヒロシ、以下パロアルトネットワークス)は、新型コロナウイルス感染症対策として推進されているテレワークの実態と、ウィズコロナ・ポストコロナ時代の課題について明らかにすべく、日本企業の意思決定者を対象に実施した「テレワークジャパンサーベイ2020年版」の結果を発表します。

【調査レポート要約】

- 89.9%が新型コロナウイルス感染症対策の一環としてテレワークへ移行する中、最も発生した問題は「通信の遅さや重さ」(56.7%)でした。また、テレワークの阻害要因は、上位5番目までがIT環境の不備に集中しています。

- テレワーク時の課題として「セキュリティ対策が不十分」を挙げたのは17.8%のみである一方、80.9%がテレワークにおいてサイバーリスクの懸念を抱いています。

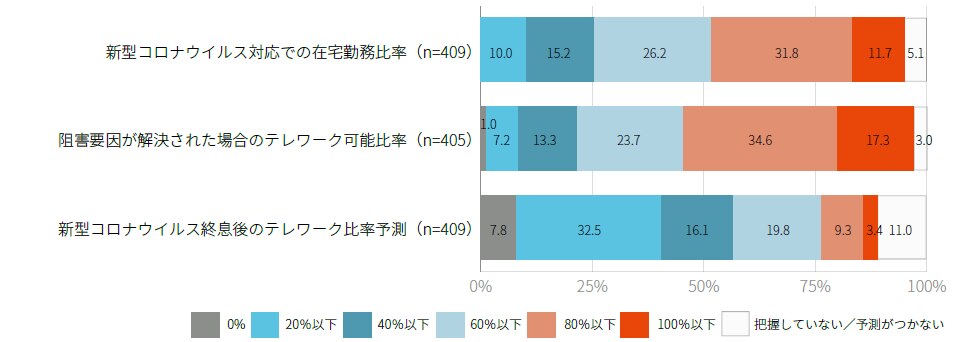

- 約半数が、阻害要因が解決されれば60%を超える社員がテレワークを実施可能と回答する一方、新型コロナウイルス感染症終息後に同比率の社員がテレワークを実施すると予測したのは12.7%にとどまりました。

- 本調査の結果を受けパロアルトネットワークスは、企業がウィズコロナ・ポストコロナ時代に取り組むべきポイントとして、「ニューノーマルを前提とした再評価」「コスト構造の見直し」「ビジネスのデジタル化」「ネットワークインフラの変革」「セキュリティの変革」を提言します。

【調査背景】

新型コロナウイルス感染症が世界的に拡大し、日本でも緊急事態宣言が発令される中、政府の専門家会議は「新しい生活様式」の実践例としてテレワークを挙げています。パロアルトネットワークスは、新型コロナウイルス感染症対策として推進され、働き方改革や事業継続計画(BCP)の観点から今後も重要性が高まるテレワークの対応状況や課題を明らかにすべく、年間売上高500億円以上かつ従業員500人以上の国内企業の意思決定者約456人に対して調査を実施しました。

■在宅勤務時に発生した最も大きな問題として56.7%が「通信の遅さや重さ」を挙げ、テレワーク実現の阻害要因はITインフラの未整備が大半を占める

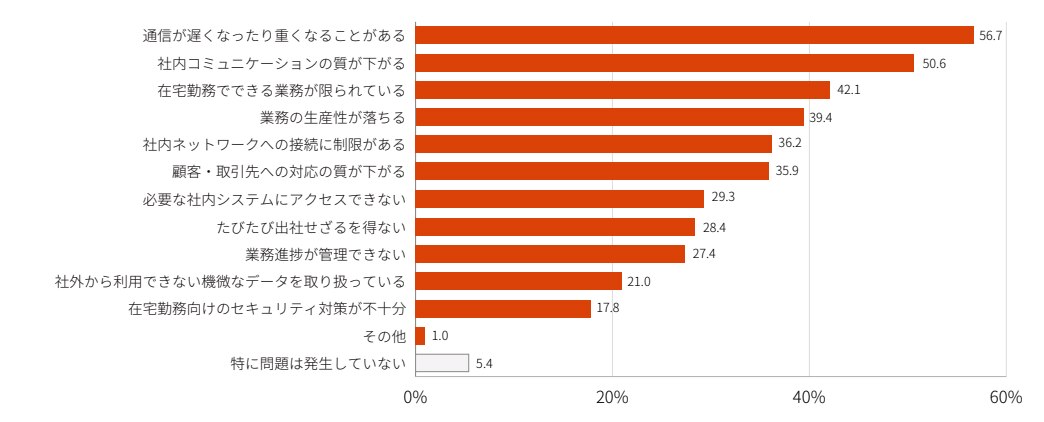

本調査において、89.9%が新型コロナウイルス感染症対策として全社的あるいは部分的な在宅勤務を実施しており、その中の94.6%が在宅勤務時に問題や課題が発生していると回答しています。問題・課題として「通信が遅くなったり重くなったりすることがある」が56.7%と最も多く、全社員における在宅勤務比率が高いほど回答率が高いことから、VPN(仮想プライベートネットワーク)による社内ネットワークへのアクセス増加やデータセンター経由でのクラウドやインターネットへのアクセスによって、ネットワーク帯域がひっ迫され、業務生産性に悪影響を与えていることが想定されます。また、「社内ネットワークへの接続に制限がある」も5番目(36.2%)に多く、接続数の制限などのネットワーク基盤を起因とする問題・課題が多く発生しています。

図1:新型コロナウイルス感染症対策の在宅勤務で発生した問題や課題(n=409)

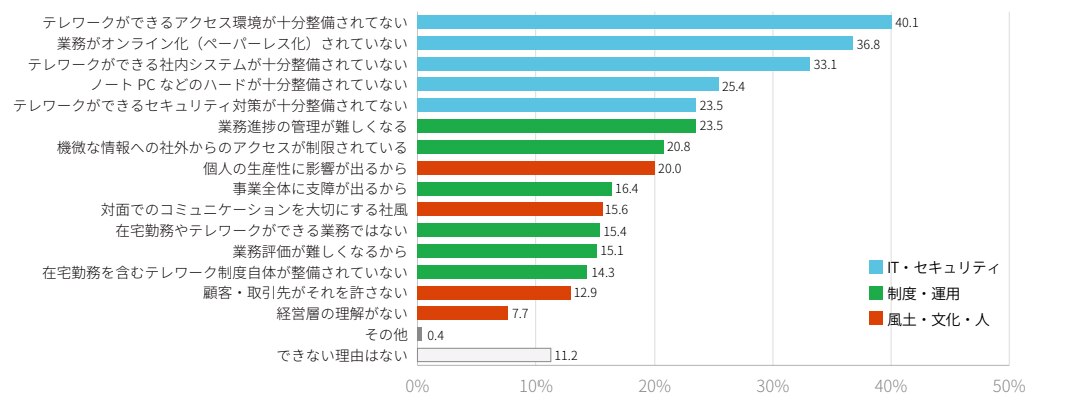

また、在宅勤務を含むテレワーク実施の阻害要因としては、「テレワークを実施するためのアクセス環境が十分整備されていない」が40.1%と最も多く、「業務がオンライン化(ペーパレス化)されていない」(36.8%)、「テレワークができる社内システムが十分整備されていない」(33.1%)など、上位5番目までの回答がすべてIT環境の不備によるものでした。紙やハンコに代表される「アナログ文化」の業務慣習、商慣行が足かせとなり、在宅勤務が可能な職種や業務が限定されていることが考えられます。ITインフラや業務システムの近代化が、オフィス勤務と同等レベルでの業務をテレワークで実現し、それを定着できるかどうかのカギとなっています。

図2:在宅勤務を含めたテレワークを阻害する要因(n=456)

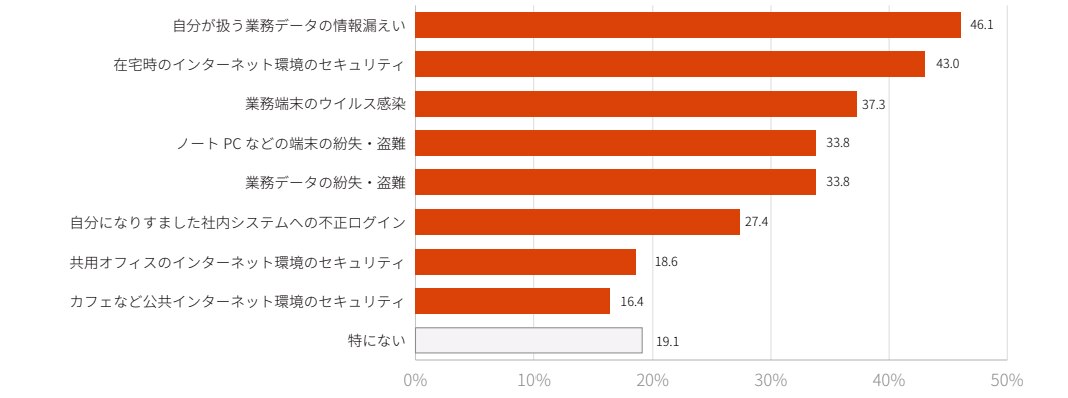

■セキュリティ対策への課題意識は低い一方、80.9%がテレワーク時のサイバーリスクに懸念

前述の在宅勤務実施時の問題・課題として「在宅勤務向けのセキュリティ対策が不十分」を挙げたのは17.8%にとどまる一方、80.9%がテレワークにおいて何らかのセキュリティに関する懸念を抱いています。「自分が扱う業務データの情報漏えい」の懸念が約半数(46.1%)にのぼり、「在宅時のインターネット環境のセキュリティ」(43.0%)、「業務端末のウイルス感染」(37.3%)が続きました。

図3:テレワークにおけるセキュリティに関する懸念(n=456)

これらの結果から、テレワーク時にもサイバーリスクに対して不安を抱えている一方、新型コロナウイルス感染症対策では在宅勤務を実施するための環境整備が優先されており、在宅環境から社内ネットワークやインターネットへアクセスする上での安全面での対策や注意喚起を含めた、セキュリティ観点での施策が全社的に徹底されていない、あるいは後回しにされている現状が分かります。また共用オフィスや公共インターネット環境でのテレワーク未経験者が多いためか、同環境の安全性への懸念は決定的に低く、自宅以外でのテレワークにおけるサイバーリスクの認知が低いと言えます。

■テレワークの実現性には前向きな一方、感染終息後の勤務先のテレワーク継続には悲観的

テレワークの阻害要因が解決された場合に「60%を超える社員」がテレワーク可能と回答したのは過半数を超え(51.9%)、環境が整えさえすれば多くの企業がテレワークを継続できることがわかります。一方で、新型コロナウイルス感染症終息後に「60%を超える社員」がテレワークを実施すると予測したのは12.7%に過ぎず、勤務先でのテレワークを一時的な例外措置として捉え、永続的な実施については悲観的な結果となりました。テレワークを行う個人としては実施可能な勤務形態と考える一方で、「アナログ文化」の業務プロセスやITインフラの未整備、今回経験した通信の遅延などの問題や課題から、全社的なテレワークの実施は現実的ではないと評価していることが考えられます。

図4:新型コロナウイルス感染症対応でのテレワーク比率、阻害要因解決時のテレワーク比率、新型コロナウイルス終息後のテレワーク比率予測

■ウィズコロナ・ポストコロナに、企業が働き方改革やBCP推進において取り組むべきポイント

調査結果からも明らかなように、テレワークは実現可能な新しい勤務形態な一方で、定着させるには解決すべき問題や課題が伴うのが現実です。パロアルトネットワークスは、新型コロナウイルス感染症の長期化もしくは終息後にも問題となる、テレワークをはじめとした働き方改革およびBCP対策に取り組む上での5つのポイントを提言します。

(1)ニューノーマルを前提とした再評価

新型コロナウイルス感染症のようなパンデミックだけではなく、日本は市民生活やビジネスに影響を与える自然災害と常に隣り合わせにいます。また、少子高齢化にともなう人口構造やライフスタイルの変化による、人材の確保や維持は企業の長期的な課題です。あらゆる前提条件が覆る可能性がある中で、企業や社員の考え方、社内制度や慣習、ITインフラ、セキュリティなどのこれまでの取り組み全般を再評価する必要があります。

(2)コスト構造の見直し

制度や施策といった企業の取り組みだけではなく、企業の投資も見直す必要があります。従来の設備費や固定費などを見直し、テレワークなどの新しい取り組みに投資を回すことも可能です。特にITインフラやセキュリティの領域は、刷新により設備強化とコスト削減を両立できることも多くあります。

(3)ビジネスのデジタル化

社内の稟議やバックオフィス、契約、受発注など、日本企業の業務やプロセスには紙とハンコが不可欠であり、経済情勢や競争環境が厳しくなる中で、これらの「アナログ文化」は意思決定やビジネスの俊敏性を阻害する要因です。近年推進されるデジタルトランスフォーメーション以前に、合理性に基づいた業務やプロセスのデジタル化、システム化は、企業競争力に不可欠です。

(4)ネットワークインフラの変革

従来のネットワークインフラは、データセンターを中心とした考え方のもとに成立していました。従来のインフラではネットワーク帯域のひっ迫やコスト増加といった問題が継続するため、業務アプリケーションやデータがクラウドに移行し、自宅や共用オフィスなど社外の様々な場所からアクセスすることで境界線がなくなる今こそ、企業のネットワークインフラの在り方を見直すタイミングに来ています。

(5)セキュリティの変革

クラウドやモバイルを駆使してテレワークを推進する中では、ネットワークの境界線はすでになくなっています。また、近年のサイバー攻撃や内部犯行の傾向から、社内ネットワークは安全で社外は危険、一度認証すれば信用できるという発想は時代遅れです。「信頼せず、常に検査する」という「ゼロトラスト」を戦略として、企業のセキュリティを再構築することが肝心です。また、クラウド、モバイル時代のセキュリティアーキテクチャである「SASE(Secure Access Service Edge)」や、セキュリティ業務の自動化などによってテレワークでも運営可能な「リモートSOC」といった新しいアプローチも検討すべきポイントです。

図5:ウィズコロナ・ポストコロナに向けて企業が取り組むべきポイント

■調査概要

調査名:テレワークジャパンサーベイ2020年版

調査対象:年間売上高500億円以上かつ従業員数500名以上の国内民間企業において決定権あるいは決裁権を有する課長職以上の正社員456名

調査期間:2020年4月27日~30日

調査方法:インターネット調査

■調査レポート詳細について

さらに詳しいレポートは、以下よりダウンロードいただけます。

https://start.paloaltonetworks.jp/telework-japan-survey-2020.html

■Palo Alto Networks Café - vol. 2開催について

サイバーセキュリティのリーディングカンパニーであるパロアルトネットワークスが、自社の様々な観点での新型コロナウイルス対応の取り組みや、「テレワークサーベイジャパン2020年版」に基づく国内企業の実態や課題、ウィズコロナ・ポストコロナに向けた提言をご紹介するウェビナーを、2020年6月17日に開催します。

参加登録ページURL: https://register.paloaltonetworks.com/covid19paloalto

●パロアルトネットワークス株式会社について

パロアルトネットワークスは、世界的なサイバーセキュリティのリーダー企業として、各組織や従業員の業務を変革する技術により、クラウド中心の未来を創造しています。パロアルトネットワークスの使命は、日々のデジタル生活を守るサイバーセキュリティパートナーとしてお客様に選ばれることです。AI、分析、自動化、オーケストレーションの分野で最新の技術革新を提供することにより、世界で最も重要な課題であるセキュリティの確保を支援します。統合プラットフォームを提供し、パートナーとのエコシステムを強化することで、クラウドやネットワーク、デバイスを越えて数万の組織を最前線で防衛しています。日々がより安全で安定した世界になっていくことが、パロアルトネットワークスの掲げる理想です。詳しくはwww.paloaltonetworks.jp をご覧ください。

※Palo Alto NetworksおよびPalo Alto Networksのロゴは、米国およびその他の国におけるPalo Alto Networksの登録商標です。本リリースに記述されているその他すべての商標、商号、サービスマークは、各所有者に帰属します。

●お客様向けのお問い合わせ先

パロアルトネットワークス株式会社

Tel: 03-3511-4050 Email: infojapan@paloaltonetworks.com

●本件の報道関係者お問い合わせ先

パロアルトネットワークスPR事務局 株式会社アクティオ

E-mail: paloalto-pr@actioinc.jp

*新型コロナウイルス感染症対策でリモートワークを実施しているため、お問い合わせはメールのみで承っています