ネットワーク内で最も脆弱な要素であるIoTデバイス

IoT(モノのインターネット)には、オフィスのセキュリティ カメラ、病院の患者向け画像診断装置、製造現場のロボット、ビルの空調(HVAC)監視システム、接続された自動車や交通、ATM、POSシステムなどがあります。

企業は、データ交換ネットワークに接続されたデバイスを毎日利用しています。しかし、IoTデバイスはセキュリティを考慮して設計されていません。IoTデバイスは、ネットワーク内で攻撃者の悪用に対して最も脆弱な要素です。IoTセキュリティ リスクと課題が増加しているため、従来のセキュリティでは不十分です。このため、IoTセキュリティとは何か、効果的にするために何を実施する必要があるかが問題となります。

ネットワークに接続されたすべての

IoTデバイスの保護

暗黙の信頼をなくし、すべてを検証する

主流のネットワーク境界防御では、膨大なネットワーク接続デバイスと多様性に対応できません。また、ほとんどのIoTセキュリティ ソリューションでは、セキュリティ チーム全体が直面している課題に十分に対処できません。全デバイスの検出、既知の全リスクの評価、デバイス動作の監視、およびすべてのデジタル対話処理の保護は、IoTセキュリティに任せてください。

それはなぜか。

従来のセキュリティ ソリューションは、エンドポイントを考慮して設計されています。スマート デバイスは、攻撃者にアクセス可能な接点を提供しますが、エンドポイント エージェントを受け入れません。したがって、トレーニングや信頼ができません。IoTセキュリティでは、その代わりにすべてのIoTデバイスに対して全体的なライフサイクル アプローチを取る必要があります。

弊社のアプローチ

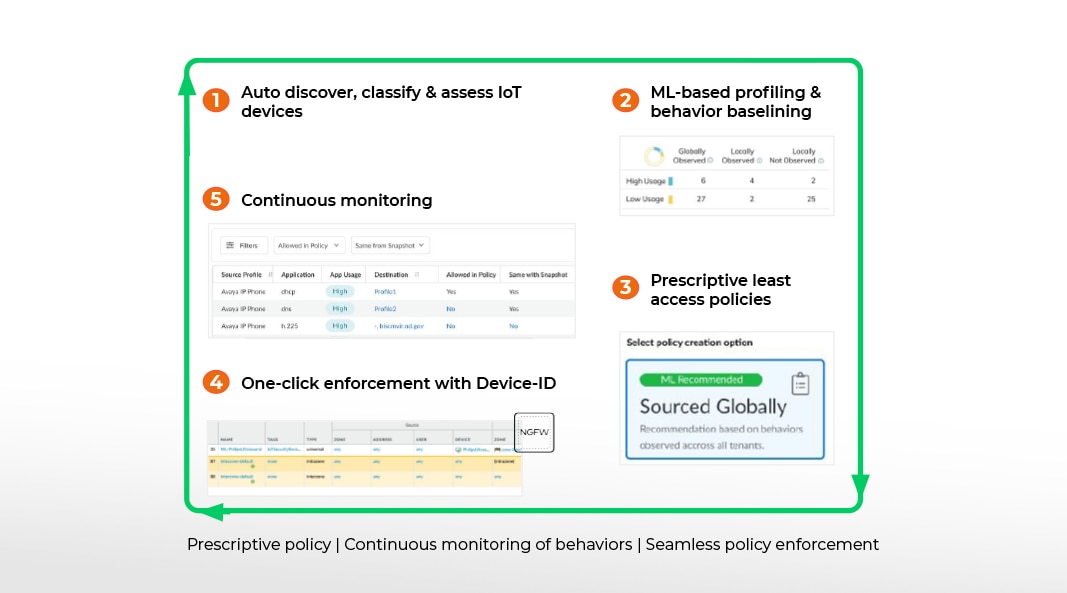

- すべてのデバイスを識別

- デバイス リスクの評価

- 情報に基づくポリシーの適用

- 既知の脅威の阻止

- デバイス動作を監視して未知の脅威を防御

ライフサイクルを通じて各デバイスの関連リスクを常に監視することで、ゼロトラストと最大限の信頼性で保護を適用してビジネスを防御するアクションを実行できます。

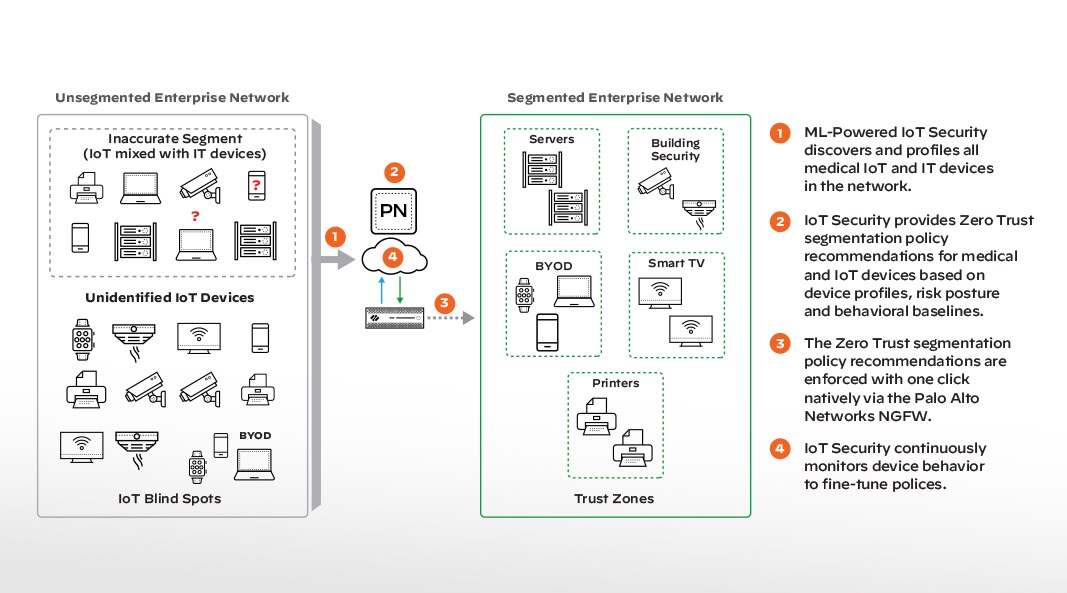

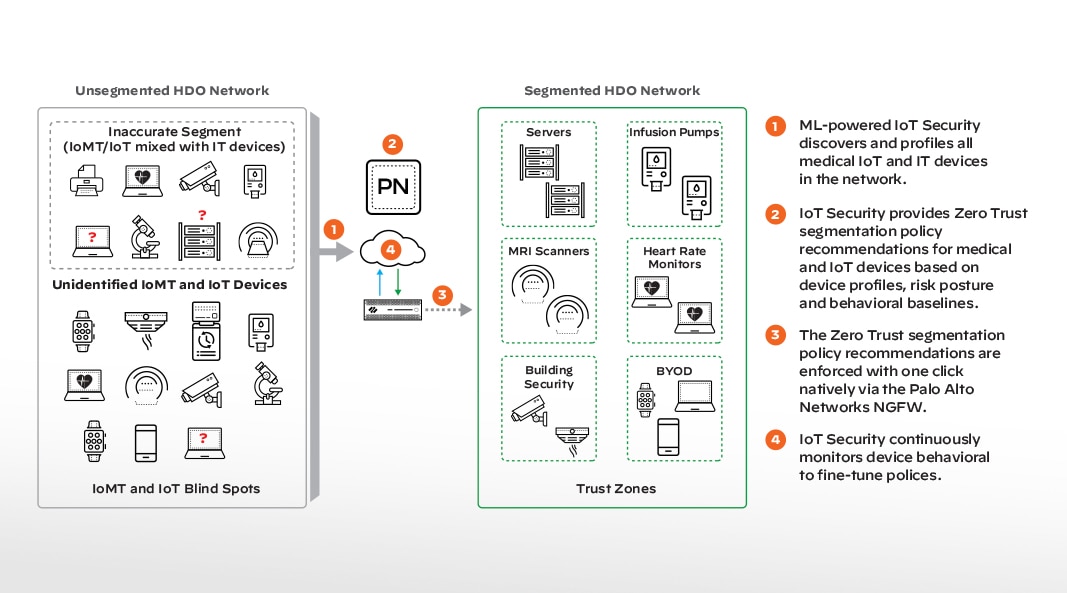

NACの盲点の解消

自信を持ってIoTデバイスをセグメント化してゼロトラスト ポリシーを適用し、NACの盲点を解消することで、攻撃や脅威の横方向の移動を防御します。管理対象デバイスと管理対象外デバイスに対する詳細なプロファイリング、評価、およびポリシー適用により、有意義なデバイスのセグメンテーションを実現します。

それはなぜか。

企業ネットワークで全デバイスの30%が管理対象外のIoTデバイスであることを考慮すると、ネットワークの管理対象外デバイスによって生じる盲点は、ITチームとネットワーク セキュリティ チームの両方にとって引き続き非常に複雑な課題の1つです。エージェントを用いた従来型エンドポイント セキュリティ ソリューションでは、IoTデバイスの検出と管理ができません。また、デバイスのコンテキストや想定動作情報を取得して、重要デバイスで必要なリスク評価の詳細やリアルタイム脅威モニタリングの情報も提供できません。

弊社のアプローチ

IoTの可視性のない脆弱性管理は不完全

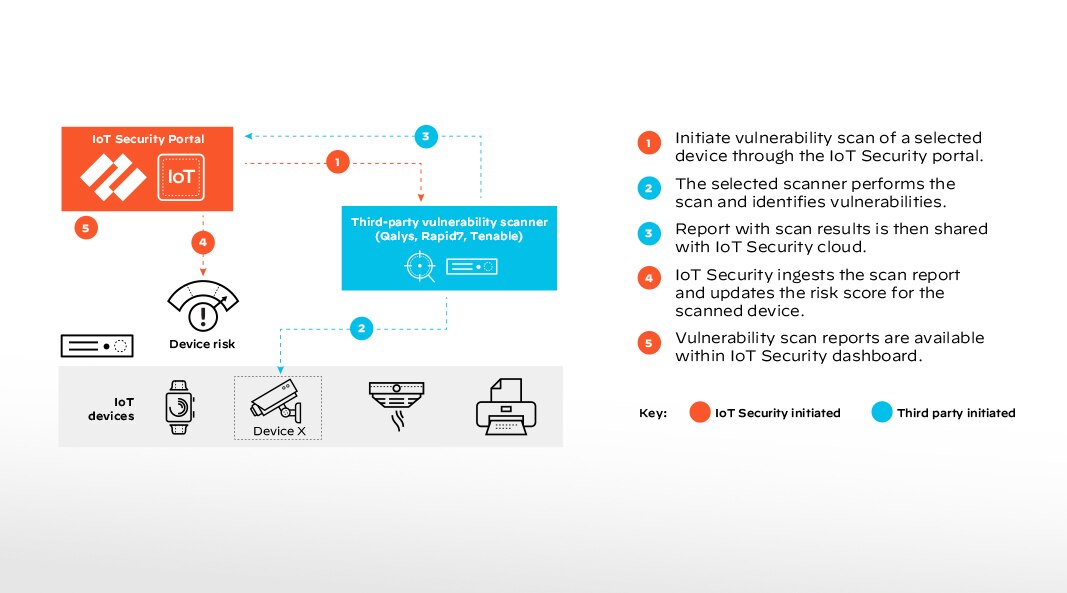

VMで発見できないデバイス脆弱性からの保護および見えないデバイスの保護を実現します。IoTセキュリティを追加して、管理対象デバイスと管理対象外デバイスでパッシブおよびアクティブに検出された脆弱性データを含めて、実際のデバイス リスク スコアを取得します。

それはなぜか。

効果的な脆弱性管理には、企業全体ですべての接続デバイスに対する包括的で正確な脆弱性評価が必要です。IoTデバイスを除外すると、組織のセキュリティ リスク体制の分析に大きな盲点が生じます。IoTデバイスは、企業ネットワークのすべての接続デバイスで急速に増加しています。また、固有な脆弱性を抱えたまま出荷されることが多く、組み込みのセキュリティが不十分であり、その一部は古いパッチやオペレーティング システムのためにライフサイクルを通じて脆弱になります。

弊社のアプローチ

- パッシブに収集されたデバイス データによるIoTデバイスとIoMTデバイスの詳細な可視性とコンテキスト。

- パッシブな監視に加えて、IoTから選択したデバイスのアクティブ スキャンを開始する機能。

- 脆弱性の包括的なビューを実現するセキュリティ ポータル。

- スキャナから脆弱性スキャン レポートを取り込んでIoTセキュリティ ダッシュボード内でデバイス リスク スコアを更新する機能。

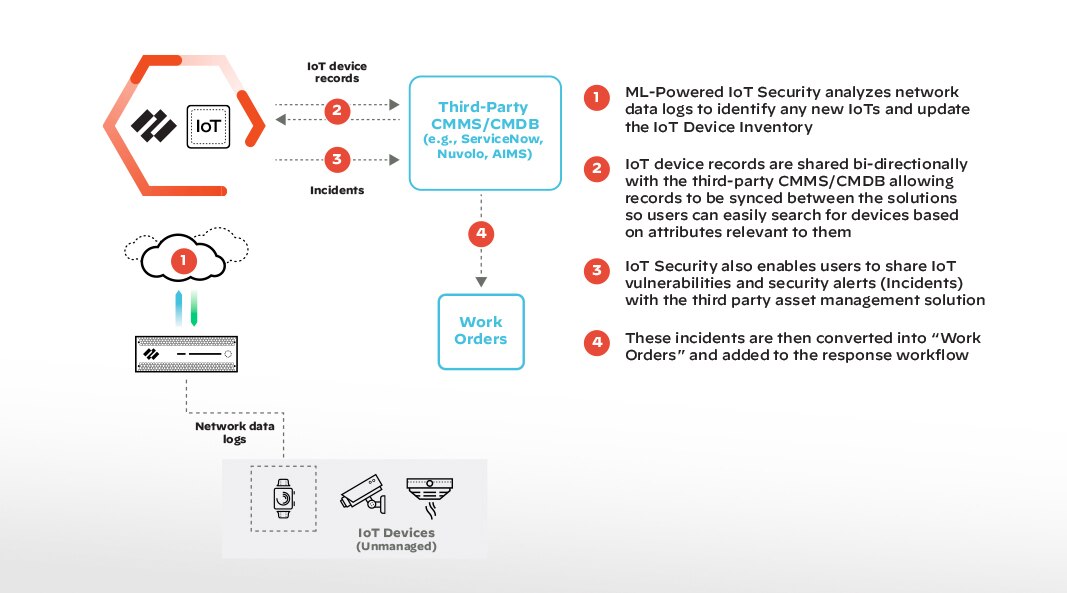

デバイスの有効利用とインベントリ

高度なIoTデバイス セキュリティにより、組織が静的な資産インベントリを動的な資産インベントリに変換すると、完全な可視性、優れたコンテキスト、利用状況の洞察、および正確な位置情報の認識を実現できます。

それはなぜか。

保護されていないネットワーク接続デバイスが資産計画、収益、サービス、および運営に及ぼす影響に多くの組織は直面しています。管理対象外のIT/IoT/OTデバイスと医療機器に対する完全な可視性が欠如しているためです。

弊社のアプローチ

医療

管理対象外のIoTデバイス、OTデバイス、および接続された医療機器は、病院のネットワークでデバイスの50%以上を占めています。医療機関は、各デバイスを利用して患者を治療していますが、各デバイスには医療の運営に対してリスクとなる脆弱性が伴います。

それはなぜか。

ネットワークに接続される医療機器は、脆弱な状態で出荷されること、サポートが終了したオペレーティング システムで動作すること、パッチの適用が困難なこと、および通信が暗号化されないことが多くあります。医療機関の72%が同じVLAN上でITデバイスとIoMTデバイスを併用していることが、Unit 42により判明しました。このため、脅威の潜在的な横方向の移動が可能になり、両方のデバイス タイプで攻撃対象領域が拡大します。いずれもセキュリティ チームの重荷であり、不利な要素です。未知のデバイスが把握されないため、業務の拡張、対策の優先度設定、およびリスクの最小化を実現できないからです。

弊社のアプローチ

- 未知のデバイスを含む全IoMTデバイスとその他の管理対象外デバイスを迅速かつ的確に検出して識別します。

- クラウドソーシングされたデータを使用して、異常なアクティビティを連携識別します。

- 継続的にリスクを評価して信頼に基づく推奨ポリシーを提供することで、セキュリティ体制を改善します。

他のIoTセキュリティ ソリューションでは対応できない

お客様

North Dakota IT

North Dakota IT (NDIT)チームは、ネットワークに接続されている何十万台ものデバイスをすぐに確認できました。多くは、それまで未検出でした。

「未知のリスクのせいで、CTOである私は夜も眠れません。IoTセキュリティにより可視化されるので、リスクを適切に管理できます。」

NDITの最高技術責任者

North Dakota IT (NDIT)チームは、ネットワークに接続されている何十万台ものデバイスをすぐに確認できました。多くは、それまで未検出でした。

「未知のリスクのせいで、CTOである私は夜も眠れません。IoTセキュリティにより可視化されるので、リスクを適切に管理できます。」

NDITの最高技術責任者

パロアルトネットワークスのチームは、ネットワークにハードウェアを追加することなく、数日でリスクを評価し、数千台のデバイスを保護できました。

「単一のプラットフォームを使用して、すべてのデバイスが可視化されました。新しいITサイトを追加したら、すぐにIoTの監視を開始できます。」

パロアルトネットワークスのネットワーク インフラストラクチャ担当ディレクター

ワウボンシー コミュニティ カレッジ(WCC)は、ダウンタイムや中断を発生させずに導入でき、ネットワーク内外で全デバイスからのトラフィックをすべて完全に可視化されました。

「未知のデバイスが多数存在し、それらのデバイスがどこで通信しているのかを知る方法がありませんでした。」

ワウボンシー コミュニティ カレッジの情報セキュリティ マネージャー

それまで未検出だったデバイスを含めてすべてのデバイスを、IoTセキュリティにより迅速に特定します。さらに、脅威を即座に防御し、最小権限のセキュリティ ポリシーを自動的に適用し、2,000台を超えるIoTデバイスのネットワークを保護します。

「トンネルの安全性は、弊社の最優先事項です。IoTセキュリティによって、すべてのIoTデバイスを完全に可視化、防御、および適用されます。」

Avrasya TüneliのIIT担当ディレクター