エンドポイントセキュリティソフトウェアとは?

エンドポイント・セキュリティ・ソフトウェアは、あらゆる組織のサイバーセキュリティ・フレームワークの重要な構成要素です。特に、ラップトップ、デスクトップ、スマートフォン、タブレット、サーバー、さらにはモノのインターネット(IoT)デバイスなど、エンドポイントと呼ばれる企業ネットワークに接続されているデバイスを標的としています。

このソフトウェアの主な機能は、これらのデバイスが遭遇する可能性のある脅威を検知、防御、対応することです。現代の企業ではエンドポイントが多様化し、その数も増加しているため、エンドポイントのセキュリティ確保は大きな課題となっています。

エンドポイントセキュリティソフトウェアが重要な理由

サイバー脅威は急速に進化しており、新しいマルウェア、ランサムウェア、フィッシング攻撃が絶えず出現しています。エンドポイントセキュリティソフトウェアは、ウイルス対策やマルウェア対策、ファイアウォール管理、侵入検知システムなど、これらの脅威と戦うためにさまざまな技術を採用しています。

また、機械学習や行動分析などの高度な機能を組み込むことで、ゼロデイ脅威(従来のセキュリティ対策では見逃してしまうような、これまでには見られなかった新たな攻撃)を特定し、無効化することも可能です。

効果的なエンドポイントセキュリティは、単に外部からの脅威を防御するだけではありません。データの完全性と規制基準のコンプライアンスを確保する上で極めて重要です。デバイス間のデータアクセスやデータ転送を監視・制御することで、データ漏洩や機密情報の損失を防ぐことができます。この側面は、医療や金融など、厳しいデータ保護規制の対象となる業界では特に重要です。

組織がリモートワークとデジタル革新を継続的に導入するにつれ、エンドポイントの数と種類が増え、潜在的なサイバー脅威のアタックサーフェスが拡大しています。このため、組織の資産を保護し、業務の継続性を維持するためには、弾力性のあるエンドポイントセキュリティソリューションの採用と継続的な更新が不可欠です。

エンドポイントセキュリティソフトウェアのメリット

エンドポイントセキュリティソフトウェアのデプロイは、データの完全性と機密性を維持するために非常に重要です。ランサムウェアやフィッシングなど、さまざまな形態のマルウェアに対する強固な防御メカニズムを提供することで、サイバー攻撃のリスクを大幅に低減します。

もうひとつの大きなメリットは、規制コンプライアンスの強化です。多くの業界は、データ保護とプライバシーに関する厳しい規制の下で運営されています。エンドポイントセキュリティソフトウェアは、データの暗号化、安全なデータ転送、詳細な監査証跡のためのツールを提供することにより、組織がこれらの要件を満たすことを保証します。これにより、高額な罰金を回避し、データセキュリティへのコミットメントを示すことで、顧客や利害関係者との信頼を築くことができます。

エンドポイントセキュリティソリューションは、業務効率の維持にも重要な役割を果たしています。サイバー攻撃による混乱を防ぐことで、組織はセキュリティ侵害に対処するためのダウンタイムを発生させることなく、業務を円滑に進めることができます。これは、些細な中断が大きな財務的影響を及ぼす可能性がある、今日のめまぐるしいビジネス環境では特に重要です。

さらに、エンドポイントセキュリティソフトウェアは、進化するサイバー脅威の状況に適応できるため、組織に動的な防御メカニズムを提供します。機械学習のような高度な技術を取り入れることで、これらのシステムは新たな脅威から学習し、検知・防御能力を継続的に向上させることができます。

エンドポイントセキュリティとアンチウイルスの比較

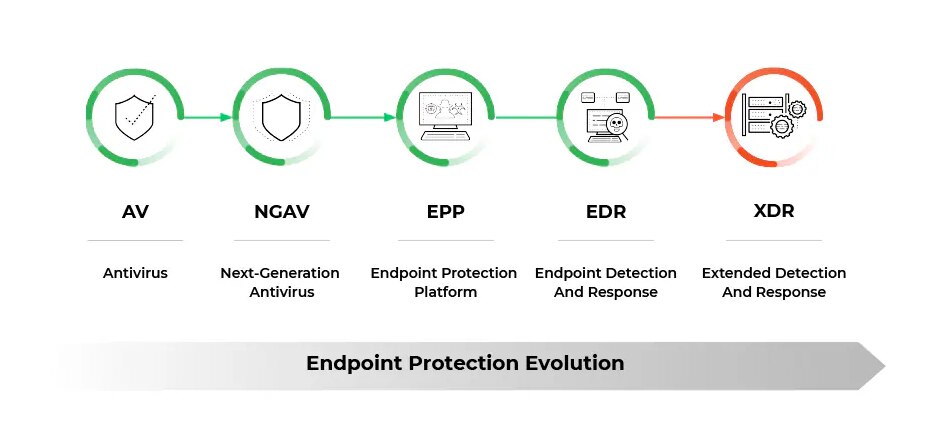

従来、ウイルス対策ソフトウェアは、個々のデバイス上の悪意のあるソフトウェアを検出し、削除するためのソリューションでした。ウイルス対策ソフトウェアは、主にシグネチャベースの検出方法を利用することで、既知のマルウェアに対する防御の第一線として機能します。

このアプローチは不可欠ですが、ゼロデイ攻撃や継続的に進化する高度なサイバー脅威に対しては、しばしば不十分です。ウイルス対策プログラムは、設計上、単一のデバイス上のウイルスを即座に特定し駆除することに重点を置いているため、より広範なネットワークセキュリティ態勢にギャップが残ります。

エンドポイントセキュリティは、マルウェアの駆除にとどまらない包括的な戦略を採用することで、このギャップを埋めます。従来のアンチウイルス機能を含む一連のセキュリティツールを統合しています。ファイアウォールと侵入防御システムはネットワークの境界を強化し、エンドポイントの検知と応答(EDR)メカニズムは脅威のパターンと行動に対するより深い洞察を提供します。この多層防御戦略により、既知の脅威の検知と、侵害を示す可能性のある異常な活動の特定が確実になります。

もうひとつの決定的な違いは、保護の範囲にあります。ウイルス対策ソリューションは通常、個々のデバイスにインストールされますが、エンドポイントセキュリティは、接続されているすべてのデバイスを監視する集中管理プラットフォームを提供します。この全体像を把握することで、管理者はネットワーク全体でセキュリティ・ポリシーの適用、パッチ管理、インシデントへの対応をより効率的に行うことができます。

統合と包括的な保護

アンチウイルスとエンドポイントセキュリティの相乗効果を活用することで、より強固なデジタル環境への道が開けます。

シグネチャベースの検出機能を持つ従来のアンチウイルス・ソフトウェアは、既知のマルウェアを防ぐことに優れています。エンドポイントセキュリティシステムの高度な機能と組み合わせることで、保護は単なるマルウェアの駆除にとどまらず、高度なサイバー攻撃に対するプロアクティブな姿勢にまで広がります。

エンドポイントセキュリティシステムは、不正アクセスに対するゲートキーパーとして機能するファイアウォールや侵入防御システムを組み込むことで、この保護レイヤーを強化します。

エンドポイントの検出と応答(EDR)メカニズムを含めることで、このセキュリティフレームワークはさらに強化されます。EDRツールは、脅威のパターンや行動を詳細に調査し、潜在的な侵害を未然に防ぐための重要な洞察を提供します。この深い分析と対応能力は、従来のアンチウイルスソリューションのリアクティブな性質から大きく進化したものです。

集中管理は、この統合されたアプローチのもうひとつの要です。サイロで動作するウイルス対策ソリューションとは異なり、エンドポイントセキュリティシステムは、ネットワークに接続されたすべてのデバイスを監視するための統合プラットフォームを提供します。このような一元的な監視により、セキュリティ・ポリシー、パッチ管理、インシデント対応のより一貫した効率的な実装が容易になります。管理者は、脆弱性を迅速に特定し、協調的な防御を組織化することで、サイバー敵の隙を大幅に減らすことができます。

エンドポイントセキュリティソフトウェアの仕組み

エンドポイントセキュリティソフトウェアは、ネットワークに接続された各エンドポイントの周囲に防御境界を確立し、これらのノードを悪意のある活動から効果的に保護します。送受信されるネットワークトラフィックに脅威の兆候がないか精査し、シグネチャベース、ヒューリスティック、ビヘイビアベースの検知方法を採用して、マルウェアやその他のサイバー攻撃を特定してブロックします。

シグネチャベースの脅威検知は、既知の脅威シグネチャのデータベースに依存しますが、ヒューリスティックおよびビヘイビアベースの手法は、新しい脅威や進化する脅威を示すパターンや異常を分析します。

この戦略的フレームワークは、さまざまなサイバー脅威を防御し、規制コンプライアンスやデータ保護の取り組みをサポートするもので、最新のサイバーセキュリティ戦略の要となっています。

保護メカニズム

エンドポイント・セキュリティ・ソフトウェアは、脅威が発生した際にそれを阻止するリアルタイム・スキャンや、潜在的な脆弱性に対する継続的な警戒を保証するスケジュール・スキャンなど、多様な保護メカニズムを提供します。

暗号化は、転送中および静止中のデータを保護し、権限のないユーザーには理解できないようにする上で重要です。さらに、アプリケーション制御により、許可されていないプログラムの実行を防止し、マルウェア侵入のリスクを低減します。

集中管理と制御

集中管理と制御により、管理者は単一のコンソールからポリシーのデプロイ、セキュリティアップデートの管理、インシデントへの対応が可能になり、すべてのエンドポイントに一貫性と管理のしやすさが保証されます。監視を一元化することで、組織はセキュリティ状況を包括的に把握できるようになり、脅威の迅速な検知と対処が可能になります。

エンドポイント・プロテクション・プラットフォーム (EPP)

エンドポイント・プロテクション・プラットフォーム(EPP )は、悪意のある行為や不正アクセスからエンドポイントを保護する統合ソリューションを提供します。さまざまなセキュリティ技術を統合することで、EPPは組織のデジタル境界を保護する総合的なアプローチを提供します。

EPPの導入は、日々進化するサイバー脅威から組織の防御を強化する上で極めて重要です。包括的な保護と変化する環境への適応性を提供することで、EPPは組織資産の完全性と可用性を維持する上で極めて重要な役割を果たします。

コンポーネントと特徴

EPP は通常、リアルタイムのマルウェア保護、脅威インテリジェンス、エンドポイント検知および応答(EDR)機能など、いくつかの重要なコンポーネントと機能を包含していますが、これらに限定されるものではありません。これらの要素が連携して脅威を検知、防御、対応し、すべてのエンドポイントを包括的にカバーします。

EPP に EDR 機能を含めることは、従来のアンチウイルスソリューションからの大きな進化を意味し、高度な攻撃を特定し、無効化する上で重要な、高度な脅威ハンティングおよびミティゲーション機能を提供します。

デプロイメント・モデル

エンドポイント保護プラットフォーム(EPP)の効果を最大化し、既存の IT インフラストラクチャとシームレスに統合するには、適切なデプロイメント・モデルを選択することが重要です。組織には通常、オンプレミス、クラウドベース、ハイブリッドのいずれかのデプロイメントモデルがあり、それぞれに明確な利点と考慮事項があります。

オンプレミスデプロイメント

オンプレミスのデプロイメントでは、EPPインフラストラクチャを完全に制御できるため、カスタマイズ性とセキュリティが向上します。規制コンプライアンス要件が厳しい組織や、社内のITリソースが豊富な組織では、特にこのモデルが好まれます。主な課題は、ハードウェアへの多額の先行投資と、継続的なメンテナンス・コストにあります。

クラウドベースのデプロイメント

一方、クラウドベースのデプロイメントは柔軟性と拡張性があり、あらゆる規模の企業にとって魅力的な選択肢となります。EPPプロバイダーがインフラを管理するため、多額の初期ハードウェア投資が不要になり、社内のITチームの負担も軽減されます。

クラウドモデルでは、デプロイメントとアップデートが迅速に行えるため、保護対策が常に最新の状態に保たれます。しかし、組織は、選択したプロバイダーのセキュリティおよびプライバシーポリシーを慎重に評価し、潜在的なリスクを軽減する必要があります。

ハイブリッドデプロイメント

ハイブリッド・デプロイメント・モデルは両方の長所を兼ね備えており、機密性の高い業務をオンプレミスで管理しながら、クラウドを活用して拡張性と管理のしやすさを実現します。このモデルは、クラウドに移行する組織や、多様な運用ニーズを持つ組織に最適です。

適切なデプロイメント・モデルを選択するには、組織のニーズ、規制要件、直面する特定の脅威を十分に理解する必要があります。この決定は、高度化するサイバー脅威からエンドポイントを保護するEPPの有効性に直接影響します。

高度なエンドポイント保護技術

高度な保護テクノロジーは、インシデントを検出して対応し、潜在的な攻撃を事前に予測して防止します。

エンドポイント検出と応答(EDR)

EDR(Endpoint Detection and Response)は 、エンドポイントデータのリアルタイムモニタリングと分析を提供するため、際立っています。EDRソリューションは、疑わしい活動を特定し、セキュリティチームが脅威に迅速に対応するために必要な洞察を提供するように設計されています。

拡張検出および応答(XDR)

EDRの機能を拡張した Extended Detection and Response(XDR)は 、ネットワークやクラウドサービスなど、エンドポイント以外のさまざまなソースからのデータを統合します。この全体的なアプローチは、デジタル環境全体の可視性を高め、より正確な脅威検知と連携した対応メカニズムを可能にします。XDRシステムは、さまざまなセキュリティ・コンポーネントの相互接続性を活用して、複雑な攻撃に対する包括的な防御戦略を提供します。

マネージド・ディテクション&レスポンス(MDR)

マネージド・ディテクション&レスポンス(MDR) サービスは、テクノロジーと人間の専門知識を組み合わせることで、異なるアプローチをとります。MDR を選択した組織は、セキュリティ体制の継続的な監視と分析を受け、外部のセキュリティ・アナリストの専門知識を活用できます。このモデルでは、脅威を迅速に特定して緩和することができるため、社内のチームは日々のセキュリティ運用の負担から解放されます。MDRプロバイダーは、各組織独自のニーズに合わせてサービスをカスタマイズすることで、柔軟で効果的なセキュリティソリューションを実現します。

適切なエンドポイント・セキュリティ・ソリューションの選択

適切なエンドポイント・セキュリティ・ソリューションを選択することは、組織のデジタル・エコシステムを保護する上で非常に重要です。このプロセスでは、組織固有のニーズと業務状況に合わせた基準に照らして、さまざまなソリューションを評価します。中小企業の場合、リソースの制約やリスクプロファイルの違いにより、考慮すべきことが大企業とは大きく異なる場合があります。

評価基準は以下の通り:

- 脅威検知・対応能力の有効性

- 既存のITインフラとの統合が容易

- 拡張性、費用対効果。その他

- すべてのエンドポイントに包括的な可視性を提供する能力

- 規制コンプライアンスのサポート

サイバー脅威の進化やIT環境の複雑化を考えると、組織に合わせて適応し、大規模化できるソリューションを選択することが最も重要です。この決定は、組織の当面のセキュリティ態勢と、サイバー脅威に対する長期的な回復力に影響します。