データアクセスガバナンスとは

データアクセスガバナンスは、データガバナンスの戦略的要素です。これは、組織がデータへのアクセスを管理、監視、制御するために使用するプロセスと技術を含みます。データアクセスガバナンスの主な目的は、適切な人が適切なタイミングで適切なデータにアクセスできるようにすることであり、同時に機密情報を不正アクセスから保護することです。

データアクセスガバナンスの説明

つまり、データアクセス・ガバナンスとは、データの管理・統制のことであり、具体的には、誰が何にアクセスし、そのデータで何ができるのかに答えることです。その主な目的は、組織のデータ資産のセキュリティ、完全性、プライバシーを維持することです。多くのユーザーやアプリケーションはデータへの正当なアクセスを必要としますが、過剰なアクセス許可を実装するとデータ漏洩のリスクが高まります。

セキュリティチームは、データへのアクセス権が最小限の特権の原則に従って付与されるように監視する必要があります。この監督には、以下のことを可能にするツールが必要です:

- 機密データの特定、分類、アクセス監視

- どのユーザー、アプリケーション、システムに機密データの閲覧や修正が許可されているかを把握します。

- アクセスを制限するポリシーと手順を実装します。

- 明確な監査証跡を維持し、データ資産に対する過去のアクセス許可の説明責任を果たします。

コンプライアンスと監査におけるデータアクセスガバナンス

企業は、GDPR、HIPAA、PCI DSSなど、さまざまなデータ保護およびプライバシー規制を遵守する必要があります。これらのフレームワークでは、データへのアクセス、保存、処理の方法について厳しい要件が課されることがよくあります。

コンプライアンスと監査におけるデータアクセスガバナンスの主な側面は以下のとおりです:

- より厳しいレベルの アクセス制御が必要な機密データの特定。

- 規制要件に沿ったきめ細かなアクセス制御の適用。

- 潜在的な違反を検出するためのアクセスの監視と監査。

- 監査に先立つアクセス制御のマッピングとレポート作成

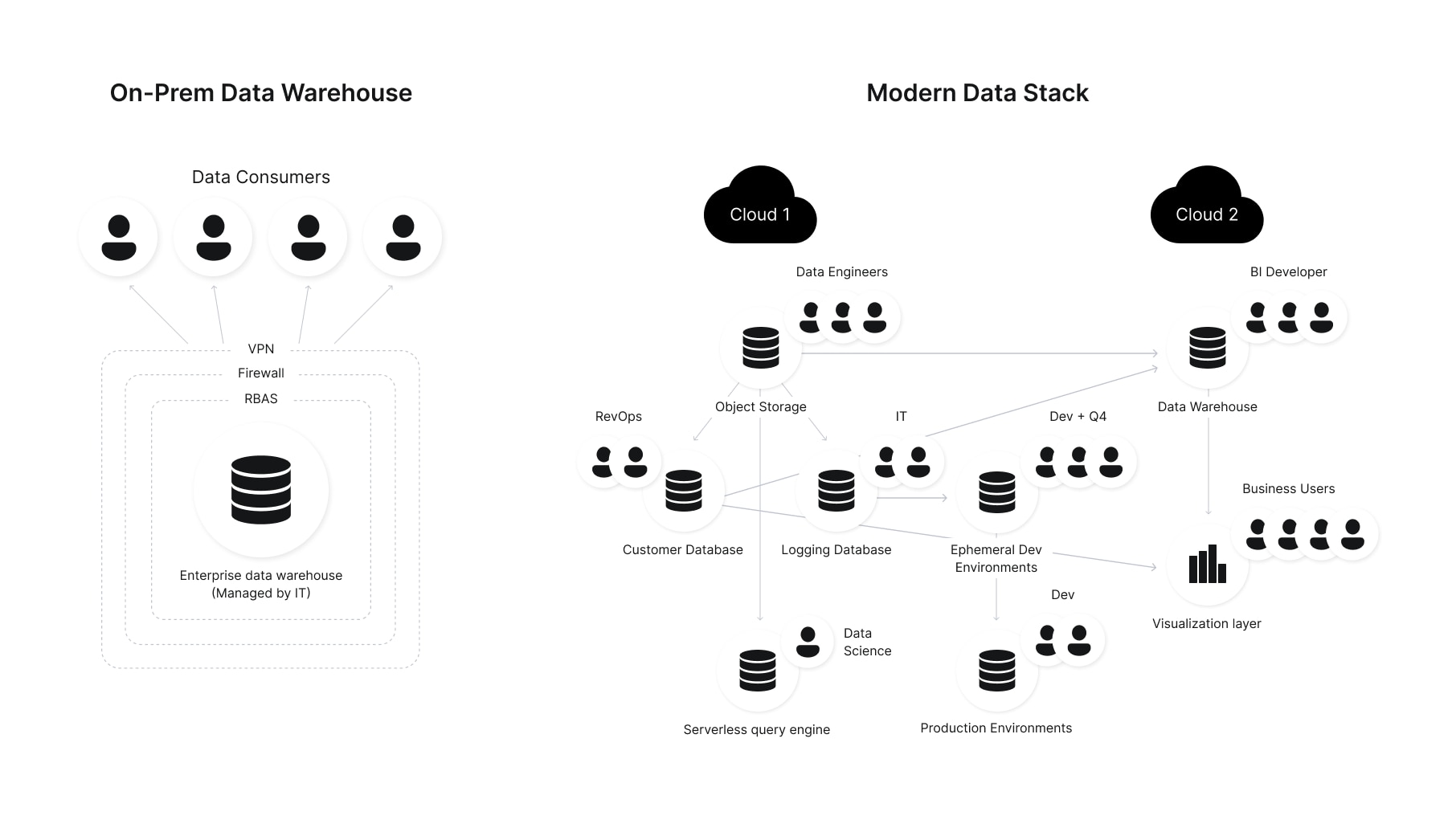

クラウドセキュリティにおけるデータガバナンス

クラウドは、データスプロール、パーミッションスプロール、複雑なマルチクラウドアーキテクチャにより、データアクセスガバナンスの管理をより困難にしています。機密データの不正な暴露は、通常、ランサムウェアやIP盗難などのサイバーセキュリティ攻撃の第一歩となるため、アクセスデータガバナンスはクラウドセキュリティに不可欠な要素です。

セキュリティの観点からは、効果的なデータアクセスガバナンスには以下が含まれます:

- 複数のクラウドサービスにまたがる機密データへのアクセスをマッピングし、許可されたユーザーとシステムのみが情報を閲覧、変更、共有できるようにします。

- セキュリティ侵害やインサイダーの脅威を示す可能性のある異常なアクセスパターンやデータの動きを監視し、検知します。

- 異なるクラウド環境やプラットフォーム間でアクセス許可を管理するための一貫したポリシーと手順の実装。

- 組織全体のデータアクセスを全体的に把握することで、セキュリティチームが効果的にリスクに優先順位を付け、インシデントに迅速に対応できるようになります。

データアクセスガバナンスに使用されるソフトウェア

さまざまなツールやソフトウェアソリューションは、可視化、制御、レポート機能を提供することで、組織が効果的なデータアクセスガバナンスを実装するのに役立ちます。データアクセスガバナンスに使用される一般的なソフトウェアには、以下のようなものがあります:

デジタル信号処理

データセキュリティ体制管理(DSPM) ソリューションは、複数のクラウド環境における機密データ資産、役割、権限を包括的に可視化します。また、アクセスリスクの優先順位付けや管理、ガバナンス関連業務の効率化にも役立ちます。DSPMをより広範なデータ・セキュリティ・プラットフォームに組み込んだソリューションもあります。

アイデンティティとアクセス管理(IAM)

アイデンティティ・アクセス管理(IAM) ツールは、組織がさまざまなシステムやアプリケーションにわたって、ユーザー・アイデンティティ、アクセス制御、アクセス許可を管理することを可能にします。クラウドリソースに保存されているデータのコンテキストを認識しているわけではありません。例えば、Okta、Azure Active Directory、AWS Identity and Access Management(IAM)などがあります。

データ損失防止(DLP)

データ損失防止(DLP)ソリューションは、意図的であれ偶発的であれ、データ漏洩を防止することに重点を置いています。機密データの送信を監視、検出、ブロックし、多くの場合、機密データへのアクセスを管理するためのデータアクセスガバナンス機能を組み込んでいます。

データアクセスガバナンスに関するFAQ

データガバナンスは、組織のデータ資産の全体的な管理、統制、スチュワードシップを包含する、より広い概念です。これは、データの品質、一貫性、および規制へのコンプライアンスを確保するためのプロセス、ポリシー、および基準を確立することを含みます。データガバナンスは、データアーキテクチャ、データ統合、データリネージ、メタデータ管理、マスターデータ管理などの側面に焦点を当てています。

データアクセスガバナンスは、データガバナンスの特定の側面であり、組織内の誰がどのデータにアクセスできるのか、またそのデータに対してどのようなアクションを実行できるのかを管理・統制するものです。データ資産のセキュリティ、完全性、プライバシーの維持を目的とし、アクセス制御ポリシーの実装、データアクセスの監視、最小限のアクセス権の原則の遵守などを行います。

GDPRコンプライアンスとは、2018年5月に施行された包括的なデータプライバシー法である欧州連合の一般データ保護規則を組織が遵守することを指します。この規制は、地理的な場所に関係なく、EU居住者の個人データを処理するあらゆる組織に適用されます。

GDPRのコンプライアンスには、データの最小化、暗号化、仮名化などのデータ保護対策の実装に加え、アクセス権、修正権、消去権などのデータ主体の権利が尊重されるようにすることが含まれます。組織はまた、データ保護影響評価を実施し、要件があればデータ保護責任者を任命し、72時間以内にデータ侵害を報告しなければなりません。

HIPAA規制とは、Health Insurance Portability and Accountability Act(医療保険の相互運用性と説明責任に関する法律)のことで、患者の健康情報のプライバシーとセキュリティを保護するための基準を定めた米国連邦法です。この規則は、保護された医療情報(PHI)の使用と開示を規定する「プライバシー規則」と、電子PHIの機密性、完全性、可用性を保護するための具体的な要件を定めた「セキュリティ規則」で構成されています。

医療提供者やその業務提携先など、PHI を取り扱う組織は、HIPAA コンプライアンスを達成するために、管理的、物理的、技術的なセーフガードを実装し、適切なトレーニングとリスクマネジメントを実施する必要があります。

ユーザー権限とは、組織内の個人またはグループに付与される、データ、アプリケーション、およびその他のリソースと相互作用するための特定のアクセス権限のことです。パーミッションは、ユーザーがどのリソースに対してどのようなアクション(読み取り、書き込み、変更、削除など)を実行できるかを決定します。

クラウドにおけるユーザー権限の管理には、役割ベースのアクセス制御(RBAC)や属性ベースのアクセス制御(ABAC)を実装し、職務や属性に基づいて適切な権限を割り当てることが必要です。権限を定期的に見直し、更新することは、最小限のアクセス権の原則と組み合わせることで、不正アクセスを防止し、安全なクラウド環境を維持するのに役立ちます。

データアクセス監視とは、組織のデータへのアクセスや利用状況を継続的に観測・分析し、潜在的なセキュリティ脅威やポリシー違反、コンプライアンス上の問題を検知するプロセスです。

クラウドセキュリティにおけるデータアクセス監視では、ユーザーの行動を追跡し、不正アクセスの試みを特定し、異常や疑わしい行動がないかデータ転送を監視します。高度な監視ソリューションでは、機械学習アルゴリズムや人工知能を使用して、通常とは異なるパターンを検出し、潜在的なセキュリティ・インシデントに対するアラートを生成することができます。