SIEMとは?

SIEM とは Security Information and Event Management の略で、IT 環境全体のシステムからログとイベントデータを相関させるサイバーセキュリティソリューションです。SIEMは2つの重要な機能を兼ね備えています:セキュリティ情報管理(SIM)とセキュリティイベント管理(SEM)は、組織に以下の利点を提供します:

- 脅威検知と対応の強化

- 詳細なログデータによるインシデント調査の向上

- 規制コンプライアンスの簡素化

- ネットワーク セキュリティの一元的な可視化

ソフトウェア、ハードウェア、またはマネージド・サービスとして実装されるSIEMシステムは、 セキュリティ・オペレーション・センター (SOC)の中核となるもので、セキュリティ・インシデントの検出、調査、および対応を行います。

SIEMの仕組み

SIEMは、ファイアウォール、サーバー、クラウドプラットフォーム、ネットワークデバイス、サードパーティツールなど、さまざまなソースからセキュリティデータを収集し、分析します。これらの情報を一元化されたプラットフォームに集約し、リアルタイムでパターンや異常な行動を特定します。

収集されたデータは共通のフォーマットに標準化され、分析が容易になります。事前に定義されたルールとアルゴリズムを適用し、ログインの失敗を疑わしいIPアクティビティに関連付けるなど、データポイント間のパターンと関係を特定します。

SIEMは、異常、不審な挙動、または既知の侵害のインジケーター(IoC)がないか、データストリームを継続的に監視します。高度なSIEMは、機械学習を使用して、異常なユーザーアクティビティやネットワークトラフィックの急増などの異常なパターンを検出します。潜在的な脅威が特定されると、SIEMは重大度と緊急度に基づいてアラートを生成します。

SIEMは、事前に定義されたルール、機械学習による洞察、 脅威インテリジェンスに基づいて、各イベントにリスクスコアを割り当てます。これにより、SOCチームは優先度の高い脅威に集中し、誤検知を減らすことができます。

多くのSIEMプラットフォームは SOAR ツールと統合されており、侵害されたデバイスの隔離、悪意のあるIPアドレスのブロック、関係者へのアラート送信などの自動化されたアクションを可能にします。

過去のログとインシデントデータが保存されるため、セキュリティチームは攻撃の発生源を追跡し、インシデントのタイムラインと範囲を分析し、根本原因と脆弱性を特定することができます。

規制コンプライアンス要件(GDPR、HIPAA、PCI DSSなど)に対応したレポートが作成されます。これにより、セキュリティのパフォーマンスに関する洞察が得られ、組織が全体的な態勢を改善するのに役立ちます。

SIEM ツールが組織の情報セキュリティの全体像をどのように把握するかをご覧ください:セキュリティ情報・イベント管理ツールとは?

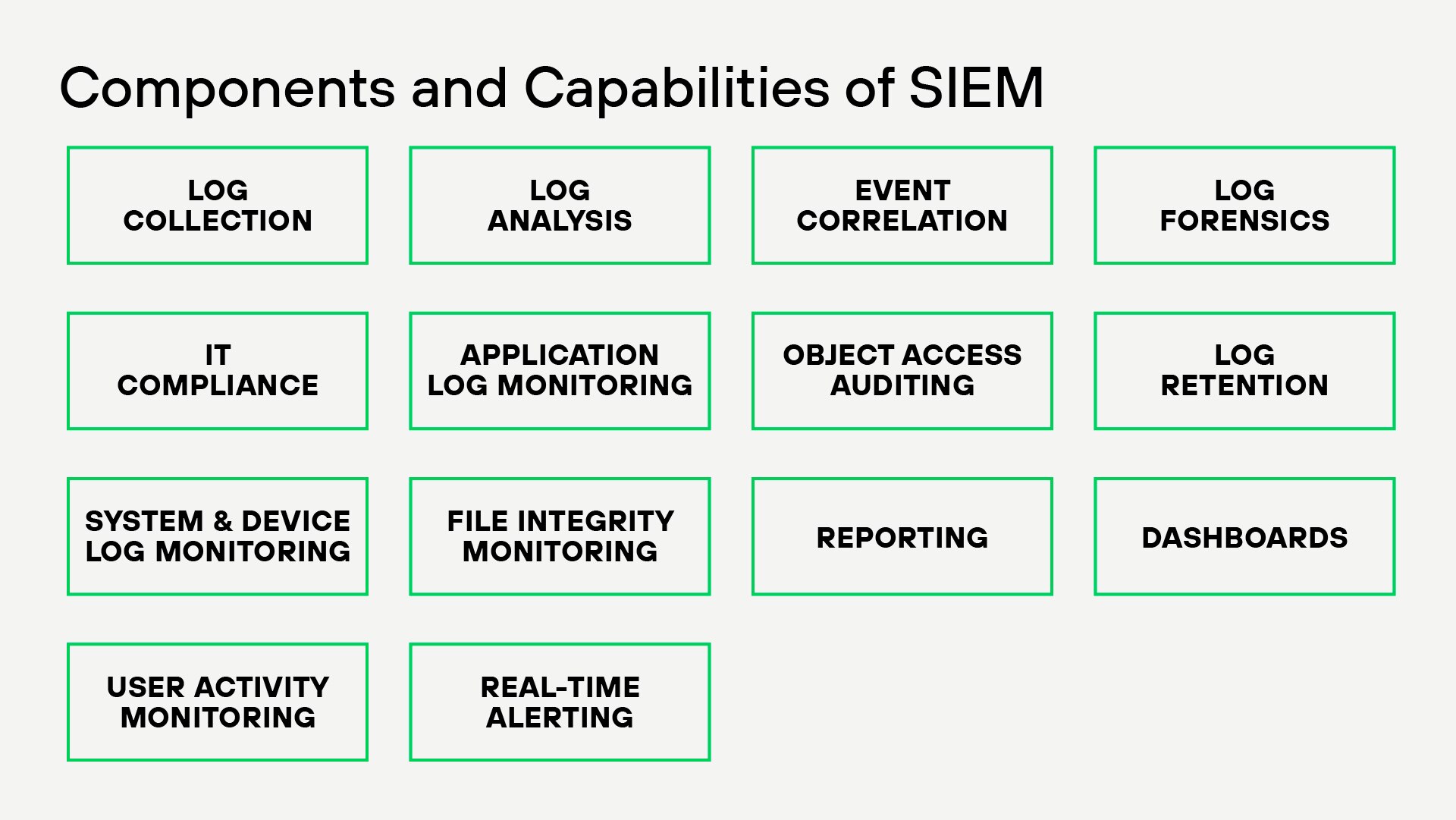

SIEMの主な機能とメリット

SIEMは、 セキュリティ・オペレーション・センター(SOC) チーム、IT管理者、 マネージド・セキュリティ・サービス・プロバイダ(MSSP)が、あらゆる規模の組織で包括的で回復力のあるセキュリティ・ソリューションを維持するために使用しています。

データの集約と正規化

SIEMは、さまざまなソースからデータを収集し、統一された形式に変換することで、組織のセキュリティ環境を包括的に把握することができます。この正規化によってログとデータセットが標準化され、セキュリティ脅威のパターン認識と異常検知が強化されます。データを統合することで、SIEM は監視の精度を向上させ、重要なアラートを見逃さないようにし、監査対応データセットでコンプライアンスレポートをサポートします。

SIEM ロギングが生データを意味のある洞察に変換する方法をご覧ください:SIEMロギングとは?

リアルタイムモニタリング

ネットワーク・トラフィックとユーザーの行動を定期的に監視することで、攻撃や不正アクセスのシグナルとなる異常な行動を組織が迅速に特定できるようになります。このアプローチにより、セキュリティチームは迅速に対応し、データ漏洩を防ぐことができます。

継続的な監視は、従来の手法を回避するような微妙で複雑な攻撃も検知します。高度な分析と機械学習が脅威検知を強化し、新たな脅威を特定し、将来の脆弱性を予測します。このプロセスは、機密データを保護し、セキュリティイベントと対応の明確な記録を維持することでコンプライアンスをサポートします。

脅威検知

SIEMツールは、組織がセキュリティログを分析し、サイバー攻撃、インサイダー脅威、ルール違反の兆候を発見するのに役立ちます。大量のセキュリティ・データをレビューし、ユーザー行動の変化などの小さな問題に焦点を当てながら、侵入を示す可能性のある異常な行動を検出します。

これらのシステムは、脅威インテリジェンスのフィードを使用して、既知の攻撃パターンと新しい行動を比較します。これにより、脅威を特定し、迅速に対応する能力が向上し、セキュリティチームにリアルタイムのアラートと自動応答を提供します。SIEMツールは、脅威検知方法を改善し、最新の脅威情報を使用することで、組織が進化するサイバー脅威に備えることを支援します。

SIEM ソリューションが SOC チームにどのようなメリットをもたらすかについて理解を深めてください:SOCにおけるSIEMソリューションとは?

インシデント レスポンス

SIEMシステムは、自動または手動によるセキュリティ脅威への対応を支援します。インシデントレスポンスにおけるSIEMの主なメリットは以下のとおりです:

- 脅威の検知と封じ込めの迅速化。

- 自動化により手作業を削減

- 高度な分析機能により精度が向上し、誤検知が減少します。

- SOCチーム間の連携強化。

自動化されたワークフローにより、SIEM はユーザーへの通知や脅威の封じ込めといった反復タスクを迅速に処理し、応答時間を短縮して攻撃の拡散を抑制します。手動応答により、セキュリティ・アナリストは、ユニークな、または必要な思想のインシデントを調査し、各特定の脅威に対応できるようにします。

このようなインシデント処理への徹底したアプローチは、ダウンタイムを短縮し、セキュリティ問題が重要な業務に及ぼす影響を軽減するために不可欠です。

SIEM ツールがどのようにセキュリティ・プロセスを合理化し、SOC チームを支援するかをご覧ください:SIEMツールがSOCチームにもたらすメリットとは?

コンプライアンス報告

SIEM ソリューションは、膨大なデータを継続的に収集し、正規化することで、コンプライアンス監査に必要な情報を正確かつ容易に入手できるようにします。最終的には、SIEM ソリューションによって合理化されたプロセスによってコンプライアンスが強化され、貴重なリソースが解放されるため、セキュリティ チームはより戦略的なセキュリティ タスクに集中できるようになります。

報告プロセスを自動化することで、SIEMは組織を支援します:

- 監査対応レポートの生成による規制要件( GDPR、 HIPAA、 PCI DSSなど)の遵守の簡素化

- ITチームやコンプライアンスチームにかかる大きな負担を軽減します。

- 手作業によるデータ集計の落とし穴を避けることができます。

- 包括的な監査証跡を維持することは、コンプライアンスと規制当局への説明責任を実証する上で極めて重要です。

SIEM ソフトウェアがセキュリティ関連データの管理にどのように役立つかをご覧ください:セキュリティ情報・イベント管理ソフトウェアとは?

SIEMにおけるAIとMLの役割

最新のSIEMツールは、AIと機械学習(ML)を使用しています:

- 脅威検知の強化

- 誤報の低減

- セキュリティ侵害の予測

- 時間の経過とともにデータから学習し、精度を向上させ、不要なアラートを削減します。

- 人手を介さずに脅威への自動対応を可能にすることで、セキュリティ専門家はより複雑な問題に集中することができます。

- 潜在的な脆弱性に関する洞察の提供

最新のSIEMにおけるAIとMLの革新的な役割を探求します:最新のSIEMソリューションにおけるAIとMLの役割とは?

SIEMの統合

SIEMは、ファイアウォール、脅威検知システム、脆弱性スキャナなど、さまざまなセキュリティ技術とシームレスに接続することで、潜在的な脅威をより正確に検知し、対応する能力を強化します。このプロセスは、複数のソースから広範なデータを収集することによって達成され、スムーズな相互運用性を確保し、脅威の状況についてまとまった理解を提供します。

統合がさらに進むと、SIEMシステムは多くの場合、セキュリティ・オーケストレーション、自動化、レスポンス(SOAR)プラットフォームと連携します。この連携により、セキュリティ・タスクの自動化が促進され、アラートと潜在的脅威に迅速かつ適切に対処できるようになります。

これらの進歩により、セキュリティチーム内のオペレーションが合理化され、組織の全体的なセキュリティ体制の効率性と応答性が向上します。サイバー脅威の動的な性質に適応できるレジリエントな防御メカニズムを構築するには、SIEMを既存のテクノロジーと統合することが不可欠です。

SIEMシステムが他のテクノロジーとどのように統合されているかをご覧ください:セキュリティ情報とイベント管理(SIEM)の統合とは?

SIEMの使用例

SIEM は、あらゆる規模の組織にとって非常に貴重なツールであり、サイバーセキュリティの態勢を強化する数多くのユースケースを提供します。

脅威検知と対応

- リアルタイム脅威モニタリング:SIEMシステムは、ログイン異常、横移動、ブルートフォース攻撃などの異常なアクティビティを検出します。

- 使用例異常なファイル暗号化アクティビティを監視することで、ランサムウェア攻撃を検出します。

- メリットセキュリティ侵害の迅速な特定と、被害を軽減するための自動化された対応。

- 戦略:

- 一般的な攻撃パターン(ブルートフォース、特権の昇格など)に基づくユースケースと相関ルールを定義します。

- 脅威インテリジェンスフィードを統合し、イベントデータを強化します。

- 機械学習を使用して異常を検出します。

インサイダー脅威検知

- 行動分析学:SIEMはユーザーの行動を分析し、業務時間外の機密ファイルへのアクセスなど、通常とは異なる行動にフラグを立てます。

- 使用例会社のデータを外部ドライブに流出させようとしている従業員を特定。

- メリット悪意または過失のあるインサイダーによるデータ漏洩からの保護。

- 戦略:

- ユーザーアクティビティを監視するためのUEBA(User and Entity Behavior Analytics)を実装。

- 通常の動作のベースラインを設定し、逸脱した場合にアラートをトリガーします。

- 特権アカウントの活動のログと分析

高度な持続的脅威(APT)検知

- パターン認識:SIEMシステムは、ハッカーが足場を築き、特権をエスカレートさせる多段階の攻撃を特定します。

- 使用例ネットワーク内で偵察を行う攻撃者の微妙な兆候を認識します。

- メリット複雑で長引く発作の早期発見

- 戦略:

- 多層相関ルールを使用して、長期的な攻撃シーケンスを識別します。

- エンドポイント、電子メール、ネットワークトラフィックを監視し、巧妙な侵入の兆候を検出します。

- 外部脅威インテリジェンスを活用して侵害のインジケーター(IoC)を特定します。

科学捜査

- 対数相関:SOCチームは、過去のログを分析することで、インシデントの発生源を追跡することができます。

- 使用例攻撃者の侵入経路と攻撃範囲を特定するための侵害調査。

- メリットインシデント発生後の分析を改善し、防御を強化。

- 戦略:

- ログがインデックス化され、(規制要件に基づき)長期間保存されるようにします。

- 高度な検索機能を使用して、インシデントの発生源を追跡します。

- 根本原因分析のために複数のソースからのデータを相互相関させます。

エンドポイントの監視と保護

- 包括的なエンドポイントログ:SIEM はエンドポイント検出ツールからデータを収集し、デバイスのアクティビティを統合的に表示します。

- 使用例既知の悪意のあるIPと通信するエンドポイント上のマルウェアを検出します。

- メリット集中監視によるエンドポイントセキュリティの強化。

- 戦略:

- SIEMをエンドポイント検出・対応(EDR)ツールと組み合わせることで、可視性が向上します。

- マルウェア、不正アクセス、不審なファイルの変更に対するアラートを設定します。

クラウドセキュリティ 監視

- クラウド統合:最新のSIEMは、AWS、Azure、Google Cloudなどのクラウドプラットフォームと統合し、クラウドネイティブな脅威を監視します。

- 使用例クラウド環境におけるストレージバケットの設定ミスや異常なAPIコールの検出。

- メリットクラウドインフラを不正アクセスや設定ミスから保護します。

- 戦略:

- クラウドネイティブSIEMツールを主要プラットフォーム(AWS、Azure、GCPなど)と統合。

- APIとコネクタを使用して、クラウドのアクティビティをリアルタイムで監視します。

横方向の動きの検出

- ネットワークトラフィック分析:SIEM はトラフィックパターンを追跡し、ネットワーク内で横方向に移動する攻撃者を特定します。

- 使用例通常は相互作用しないサーバ間の不正な通信をフラグ化します。

- メリット攻撃者による特権の昇格や重要システムへのアクセスを防止します。

- 戦略:

- ネットワーク内の東西トラフィックを監視し、異常な通信パターンがないか確認します。

- ネットワークのセグメンテーションを実装し、横の動きを制限します。

- 攻撃者を特定するために、ハニーポットのようなおとり技術を使用します。

フィッシング検知

- メールログ分析:SIEMツールは、電子メールのトラフィックを分析し、フィッシングの兆候を探ります。

- 使用例悪質なリンクが貼られた従業員宛の大量フィッシングメールの特定。

- メリットクレデンシャルの盗難やマルウェア感染のリスクを低減します。

- 戦略:

- メールゲートウェイを監視し、なりすましや悪意のあるリンクがないかヘッダーを分析します。

- 脅威インテリジェンスデータベースと添付ファイルをクロスチェックします。

第三者リスクモニタリング

- サプライチェーンのセキュリティSIEMシステムは、サードパーティベンダーのアクセスログを監視し、異常なアクティビティを検出します。

- 使用例機密性の高い社内システムにアクセスする侵害されたベンダーのアカウントを検出します。

- メリット外部パートナーによるリスクからの保護。

- 戦略:

- ログ相関により、重要システムへの第三者アクセスを監視します。

- 厳格なアクセスポリシーを実施し、ベンダーの活動をリアルタイムで監視します。

分散型サービス拒否(DDoS)検出

- トラフィックの異常:SIEMツールは、DDoS攻撃を示すネットワークトラフィックの異常なスパイクを監視します。

- 使用例ウェブアプリケーションを圧倒することを目的としたボリューメトリック攻撃を検出します。

- メリットサービスの可用性を維持するための迅速な緩和を可能にします。

- 戦略:

- ネットワークトラフィックの急増を監視します。

- レート制限とブラックリスト機能を使用して、攻撃を軽減します。

セキュリティ・オーケストレーションと自動化

- SOARの能力:SIEMシステムの中には、自動化されたプレイブックを実行するために、Security Orchestration, Automation, and Response(SOAR)を統合しているものもあります。

- 使用例マルウェアを検出したエンドポイントを自動的に隔離します。

- メリット応答時間を短縮し、手作業を削減します。

- 戦略:

- SOARプラットフォームとSIEMを統合し、一般的なワークフローを自動化します。

- デバイスの隔離や関係者への通知など、反復タスクのプレイブックを構築します。

重要な洞察を提供するその他のSIEM使用事例をご覧ください:SIEMのユースケースとは?

SIEMソリューションの選び方

SIEM ソリューションを選択する際には、デプロイメント・オプションを考慮してください:

- オンプレミスとクラウドベース:インフラのニーズに応じて、セルフホスト型SIEMシステムかクラウドベースのソリューションかを選択します。

- マネージド・セキュリティ・サービス(MSSP):MSSPは、リソースが限られた組織向けにSIEMシステムのデプロイと管理の専門知識を提供します。

SIEM実装のベストプラクティス

SIEM システムの実装には、その有効性と組織のセキュリティ目標との整合性を確保するための重大なステップがいくつかあります。

- 目標の定義特定のユースケースから始め、組織が成熟するにつれて拡大していきます。

- データソースの統合:すべての関連システム(ファイアウォール、エンドポイント、アプリケーションなど)がSIEMに接続されていることを確認します。

- 相関ルールの調整:組織特有のリスクや環境に応じてルールをカスタマイズ。

- SOCチームのトレーニングSIEMアラートの解釈と高度な機能の使用に関するトレーニングを提供します。

- 定期的な見直し継続的に構成を最適化し、相関ルールを更新して新たな脅威に対応します。

SIEM実装のための追加ガイダンスをご覧ください:SIEM実装のベストプラクティスとは?

SIEMとその他のセキュリティソリューションの比較

サイバーセキュリティの世界には多くのツールがあり、SIEM などのソリューションとその他のセキュリティ技術を区別することは、効果的な防御戦略を構築する上で非常に重要です。

XDRとSIEMの比較

XDRは、脅威検知と対応への最新の統合アプローチを提供し、より包括的なデータソースをカバーし、リアルタイム機能を提供します。SIEMは、ログとイベントの管理、履歴分析、コンプライアンスレポートに重点を置いています。

この2つのどちらかを選択する際には、組織固有のセキュリティニーズと既存のインフラを考慮する必要があります。多くの組織では、包括的なセキュリティ監視とインシデント対応のためにXDRとSIEMを組み合わせて使用しています。

XDRとSIEMのアプローチと範囲の違いについて説明します:SIEMとXDRの違いとは?

SOARとSIEMの比較

SOAR(Security Orchestration、Automation、Response )とSIEMは、サイバーセキュリティの重要なコンポーネントです。それぞれは異なる目的を担っていますが、連携しています。

結局のところ、SIEM は主にセキュリティ・ログとデータのデータ収集、監視、分析に重点を置いています。SOARがこれらのセキュリティ脅威への対応を自動化し、そこから生じるアラートを管理するのに対し、SOARは潜在的なセキュリティ問題が検知された場合にアラートを生成します。SIEMソリューションの中には基本的な自動化機能を備えているものもありますが、SOARプラットフォームの中には脅威インテリジェンスを提供するものもあります。

SIEMツールとSOARツールの違いを深く掘り下げます:SIEMとSOARの比較:何が違うの?

EDRとSIEMの比較

EDR(Endpoint Detection and Response)は 、サーバー、ワークステーション、モバイルデバイスを監視し、セキュリティインシデントを検出して対応することで、エンドポイントを詳細に保護します。SIEMは、ネットワーク全体のセキュリティイベントを収集・分析し、セキュリティ体制を評価します。多くの組織がEDRとSIEMを併用しています。

EDRとSIEMを活用してセキュリティ・カバレッジを強化する方法をご紹介します:EDRとSIEMの違いとは?

クラウドSIEMとは?

クラウドSIEMは、クラウドインフラストラクチャを活用し、組織のネットワーク全体でスケーラブル、柔軟、コスト効率の高いセキュリティ監視と脅威検知を実現します。さまざまなソースからの大量のセキュリティデータを一元化してリアルタイムに分析し、脅威の迅速な検知と対応を可能にします。

クラウドSIEMソリューションは、拡張性の向上、デプロイの容易さ、アクセシビリティの向上を実現し、最新の分散IT環境、ハイブリッドIT環境に最適です。

クラウドSIEMが従来のオンプレミスシステムと比較してクラウド環境のセキュリティをどのように強化するかを理解します:クラウドSIEMとは?

SIEMの進化

SIEM の進化は、サイバーセキュリティの状況がリアクティブな脅威管理からプロアクティブな脅威管理へとシフトしていることを反映しています。最新のSIEMソリューションは、自動化、AI主導の洞察、拡張性に重点を置いており、組織が今日の複雑で進化の速い脅威に効果的に対処できるようにします。

1990s

企業がインターネットに接続するにつれ、ファイアウォールだけでは増大する脅威に対処できなくなりました。セキュリティチームは、ネットワーク全体のアラートを収集し、優先順位を付けるためのツールを必要としており、ログ管理(SIM)とリアルタイム監視(SEM)を組み合わせたSIEMの誕生につながりました。

2000年代前半

初期のSIEMソリューションは、アラートとコンプライアンスレポートの一元化に重点を置いていましたが、拡張性に欠け、手動プロセスに依存していたため、その効果は限定的でした。

進歩

やがてSIEMは、リアルタイム監視、高度な分析、機械学習によって進化し、脅威検知と対応を迅速化できるようになりました。

今日

最新のSIEMプラットフォームは、AIを使用し、SOARのようなワークフローオートメーションツールと統合してワークフローを合理化するため、プロアクティブで効率的なセキュリティ運用に不可欠です。

SIEMの未来

テクノロジーの変化と新たなセキュリティ脅威がSIEMの将来に影響を与えることを理解することが重要です。サイバーセキュリティが継続的に向上するにつれて、SIEM ソリューションは新たな脅威を効果的に検知、処理、対応できるように適応していきます。

今日の脅威を軽減するには、セキュリティ運用に根本的に新しいアプローチが必要です。SIEM の将来は、サイバーセキュリティ分野におけるいくつかの重要なトレンドと進歩によって形作られる可能性があります:

- 人工知能や機械学習との統合

- クラウドネイティブとハイブリッドデプロイメント

- ユーザーとエンティティの行動分析(UEBA)

- 脅威インテリジェンスの統合

- 自動化とオーケストレーション

- ユーザーエクスペリエンスとビジュアライゼーションの向上

- コンプライアンスとプライバシー管理

- 拡張検知応答(XDR)との統合

XSIAMがAI主導の分析、自動化、オーケストレーションによって従来のSIEM機能をどのように再定義しているかをご覧ください:XSIAMとは何ですか?

SIEM FAQ

SIEMツールは、サイバー攻撃を直接防止するのではなく、セキュリティ脅威をリアルタイムで検知し、対応する上で重要な役割を果たします。SIEM システムは、さまざまなネットワーク・ソースからのデータを照合して分析することで、セキュリティ・チームが異常なパターンや潜在的な侵害をエスカレートする前に特定するのに役立つ貴重な洞察を提供します。このタイムリーな検知は、セキュリティ・インシデントの影響を最小限に抑え、組織のインフラに重大な損害を与えるのを防ぐために不可欠です。従来のSIEMは検知と分析に重点を置いていましたが、最新のSIEMソリューションはSecurity Orchestration, Automation and Response(SOAR)機能と統合されており、次のような自動化された予防措置を開始することができます:

- 不審なIPアドレスを自動的にブロック

- 影響を受けたシステムの隔離

- 侵害されたユーザーアカウントの無効化

- ファイアウォールルールのリアルタイム更新

- 追加認証要件のトリガー

さらに、SIEMの履歴分析機能は、組織が過去のインシデントから学び、予防策を強化するのに役立ちます:

- セキュリティギャップと脆弱性の特定

- セキュリティポリシーの洗練

- 脅威検知ルールの改善

- プロアクティブな脅威ハンティングの実現

- 実際のインシデントパターンに基づくセキュリティ意識向上トレーニングの強化

SIEMは包括的なロギングと監視機能を提供し、即時対応と長期的なセキュリティ態勢の改善の両方を支援し、最終的に組織の全体的なサイバー攻撃防止戦略に貢献します。