VPNの歴史とは?

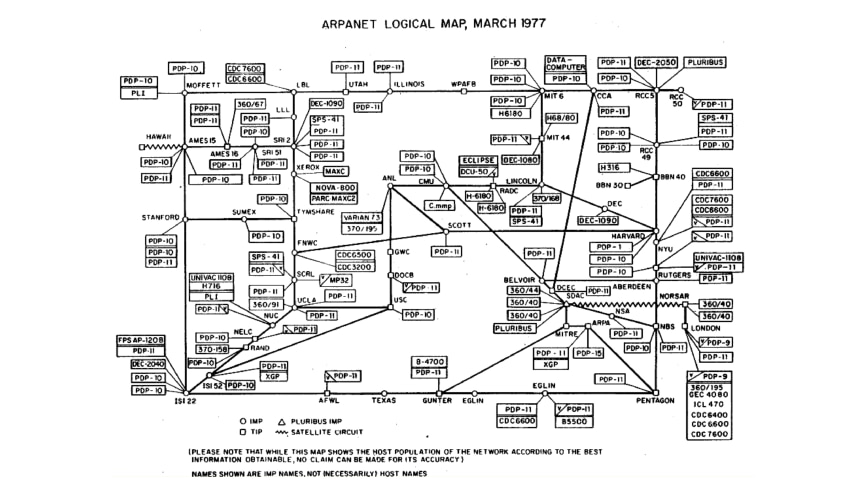

1960年代後半、高等研究計画局(ARPA)は、離れたコンピュータをリンクする方法を開発しました。彼らは1969年に、データパケットがマシン間を転送するパケット交換に依存するシステムを導入しました。ARPANETとして知られるこのシステムは、1970年代を通じて成長し、複数の教育機関や研究機関を接続しました。

しかし、ARPANETには限界がありました。ネットワーク制御プロトコル(NCP)で動作し、同じネットワーク内のコンピュータに接続を制限していました。課題は、さまざまなネットワークを介してデバイスを接続する方法を見つけることでした。

1980s: TCP/IPとインターネット入門

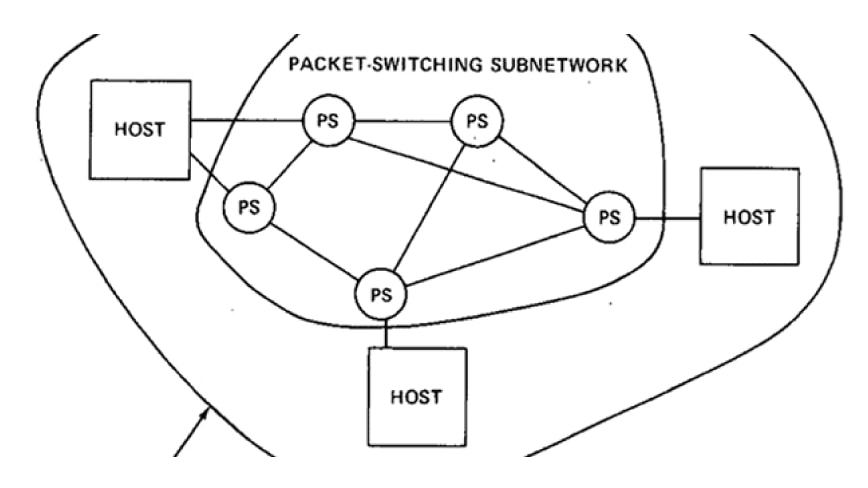

ARPANETの利用は政府機関や教育機関で顕著に拡大し、ARPAはさまざまなネットワークをリンクする方法を模索するようになりました。1980年代になると、TCP(伝送制御プロトコル)が正式に採用され、TCP/IP(Transmission Control Protocol/Internet Protocol)としても知られるようになりました。新しいアプローチは、NCPから多様なデバイスの接続を可能にするシステムへと移行し、現在インターネットと呼ばれているものが生まれました。

現在主流のインターネット・プロトコルであるIPv4とIPv6は、このTCP/IPプロトコル群に由来しています。IPは、オンライン上の各デバイスを識別するユニークな数字で構成されています。オンライン・リソースにアクセスするには正しいIPが必要ですが、数字の羅列を覚えるのは不便でした。そこで1984年、単純なドメイン名をIPアドレスにマッピングするドメインネームシステム(DNS)が誕生しました。

IPとDNSの確立後、インターネットはより多くの人々を迎えました。オンライン・プラットフォームは1985年に登場し、ユーザーはチャットルームに入ったり、デジタル・コミュニティに参加したりすることができました。アメリカ・オンライン(AOL)と名付けられたこのシステムは、ユーザーがインターネット・サービス・プロバイダ(ISP)にダイヤルしてAOLにアクセスするダイヤルアップに依存していました。

オンライン活動の拡大は、商用ISPへの道を開きました。1989年、初期の商用ISPのひとつであった「ザ・ワールド」が、ダイヤルアップによるインターネット接続の提供を開始。

1990s: ウェブの台頭と初期のVPN技術の出現

1990年代初頭、HTTPの導入により、ハイパーリンクを通じてオンライン・リソースにアクセスできるようになり、ワールド・ワイド・ウェブ(WWW)の誕生につながりました。

デジタルの領域がアカデミックなサークルを超えて普及し始めるにつれて、オンライン上で安全かつ個人的なコミュニケーションを行う能力が、ますます懸念されるようになりました。これが、今日の仮想プライベート・ネットワーク(VPN)の先駆けともいえるIPレイヤーの暗号化の開発のきっかけとなりました。 仮想プライベート・ネットワーク(VPN)

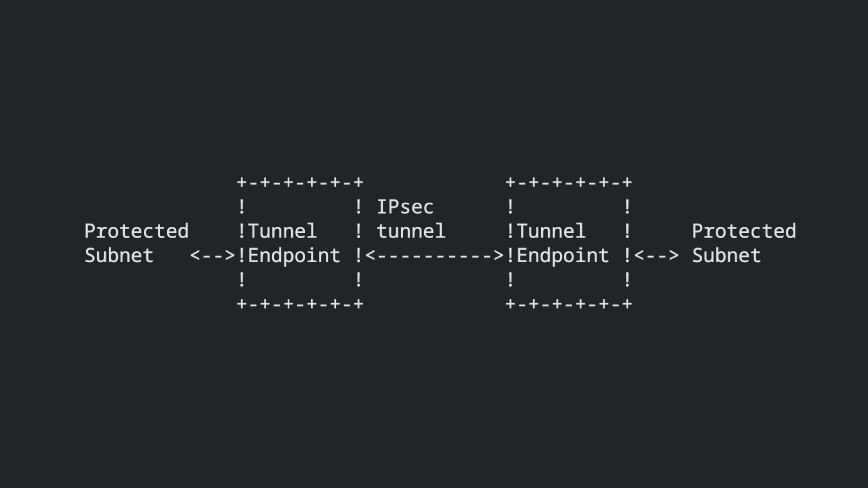

数年後、AT&Tベル研究所は、IPレイヤーの暗号化の可能性を効果的に示す取り組みとして、ソフトウェアIP暗号化プロトコル(SwIPe)を発表しました。この技術革新は、現在も広く使用されている暗号化プロトコルであるIPsecの開発に大きな影響を与えました。

1990年代半ばに導入されたIPsecは、IP層でエンドツーエンドのセキュリティを提供し、データトラフィックの各IPパケットを認証および暗号化しました。特に、IPsecはIPv4と互換性があり、後にIPv6のコアコンポーネントとして組み込まれました。この技術は、現代のVPN手法の基礎を築きました。

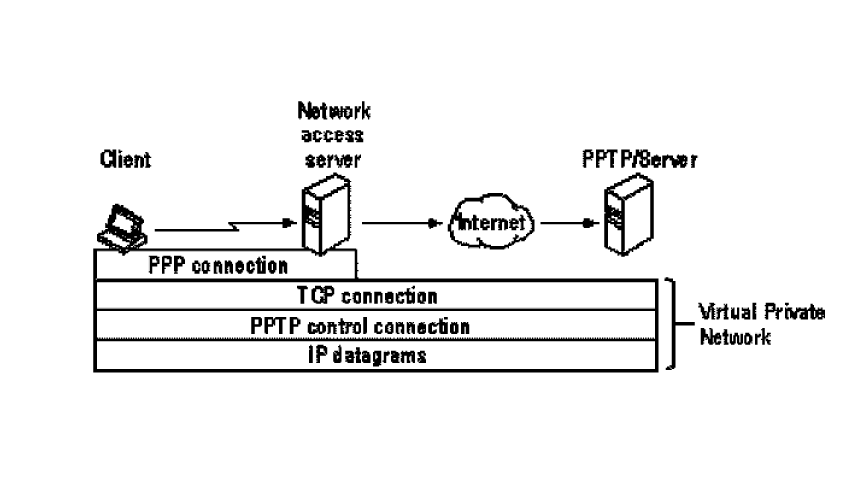

この10年の後半には、マイクロソフトはPoint-to-Point Tunneling Protocol (PPTP)を導入しました。PPTPは、VPN技術の進化における重要なマイルストーンとなりました。このシステムはPPPパケットをカプセル化し、仮想的なデータトンネルを作ることで、ウェブ上でのより安全なデータ伝送を保証します。

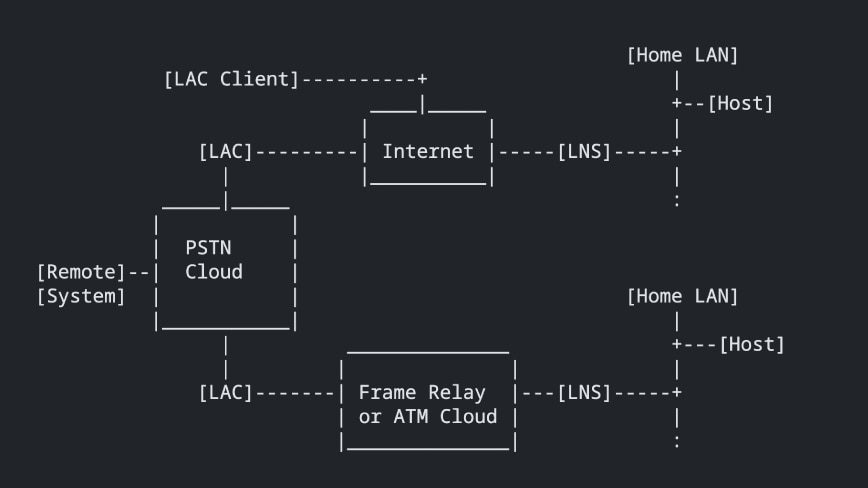

このプロトコルは、複数の種類のインターネットトラフィックに対応し、強化された暗号化方式を導入することで、PPTPの欠点に対処しています。

最終的に、マイクロソフトとシスコの共同イニシアチブにより、PPTPとL2Fという両方のトンネリングプロトコルの長所を融合したL2TPが誕生しました。この高度なプロトコルは、VPNの利用を簡素化し、IPネットワーク間のデータトンネリングのセキュリティを強化しました。

さらに読む

2000s: サイバーセキュリティの課題とともに進化するVPN

2000年代に入ると、オンライン・セキュリティは大きく変化しました。インターネットが日常生活や仕事に不可欠なものとなるにつれ、脅威や課題も増大していきました。VPNは、ますます相互接続が進む世界において、オンラインのプライバシーとセキュリティを確保する、企業や個人にとって不可欠なツールとして登場しました。

2000年代初頭、インターネットの普及が急増するにつれ、企業はオンライン・プレゼンスの可能性を認識し、ウェブサイトの作成、eコマース・プラットフォームの確立、オンライン決済システムの統合など、デジタル領域への移行を進めました。

こうしたチャンスと同時に、サイバー犯罪の増加も顕著になりました。急速に進歩するインターネット技術の脆弱性は、悪意ある行為者の標的となりました。攻撃者は世界中の被害者を標的にできるため、インターネットのグローバルな性質が課題となっていました。ソーシャル・ネットワーキング・サイトは、フィッシングやソーシャル・エンジニアリングのためのプラットフォームをうっかり作ってしまいました。

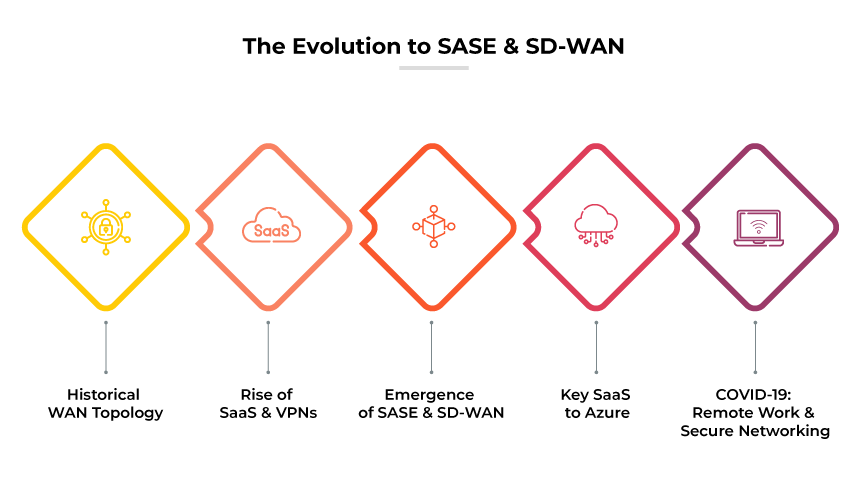

企業のオンライン業務への依存度が高まるにつれ、データの安全確保が急務となりました。当初、企業はセキュリティのために広域ネットワーク(WAN)に傾倒していましたが、コストが高いことからVPNを検討するようになりました。注目すべきは、この時期にジェイムズ・ヨナンが個人用にOpenVPNを開発したことです。このオープンソースのプロトコルは、SSL VPNとともに、企業向けの著名なソリューションとなりました。

2000年代半ばには、個人ユーザーのオンライン・セキュリティに対する意識が高まりました。公衆ネットワーク、特にカフェや空港は、ハッカーの狩猟場と化しました。その結果、個人のインターネットユーザーの間でもオンライン・プライバシー・ツールのニーズが急増しました。

2005年には、ユーザーフレンドリーなセキュリティ・ツールの必要性を認識し、最初の商用VPNが登場し、以前は複雑だった設定プロセスが簡素化されました。サードパーティのVPNサービスプロバイダーが増加し、IKEv2/IPsecやSSTPのような革新的なプロトコルが登場しました。

さらに読む

2010s: デジタル革新の10年

2010年代はインターネットが大きく成長。ITの進歩は、仕事やレジャーに影響を与えるグローバルなオンラインネットワークをもたらしました。サイバー脅威の重大度と数は増加。

モノのインターネットは、多様なデバイスのオンライン接続を可能にしました。スマートアシスタントがユーザーエクスペリエンスを向上。ゲーム分野では、オンライン・マルチプレイヤー・ゲームが導入されました。オンライン小売の成長により、消費者はモバイルショッピングにシフト。

ネットフリックスのようなストリーミング・サービスが拡大し、プラットフォーム間の競争が始まりました。新しいオンライン職業が登場し、信頼性の高いインターネット接続が必要になりました。ISPは、より良いスピードとサービスの要求に直面しました。

より多くの活動がオンライン化されるにつれ、強力なセキュリティ・ソリューションの必要性が明らかになりました。VPNは、オンラインデータの脆弱性の増加により人気を博しました。VPNサービス・プロバイダーは、提供するサービスの幅を広げ、ノー・ログ・ポリシー、キル・スイッチ、マルチホップ接続などの機能を導入することでこれに対応しました。

VPN競争は、接続速度の向上とユーザーフレンドリーな設計につながりました。WireGuardは2010年代後半に注目すべきVPNプロトコルとして登場し、その効率的な暗号化とネットワークの変化への適応性で際立ちました。

企業はセキュアなネットワークの重要性を認識していました。ソリューション SD-WAN および SASE などのソリューションが台頭し、セキュアでスケーラブルなビジネスネットワーク接続の要件に対応しました。

さらに読むWireGuardとは?

2019年-現在リモートワークへの対応とVPNの限界

2020年のCOVID-19の流行は、安全なオンライン活動の必要性を強め、リモートアクセスVPNの重要性を強調しました。組織のオンライン化に伴い、信頼性の高いVPNへの需要が高まりました。リモートアクセスVPNプロバイダーは、サーバー機能を拡張し、多要素認証を採用し、マルウェア保護を統合しました。

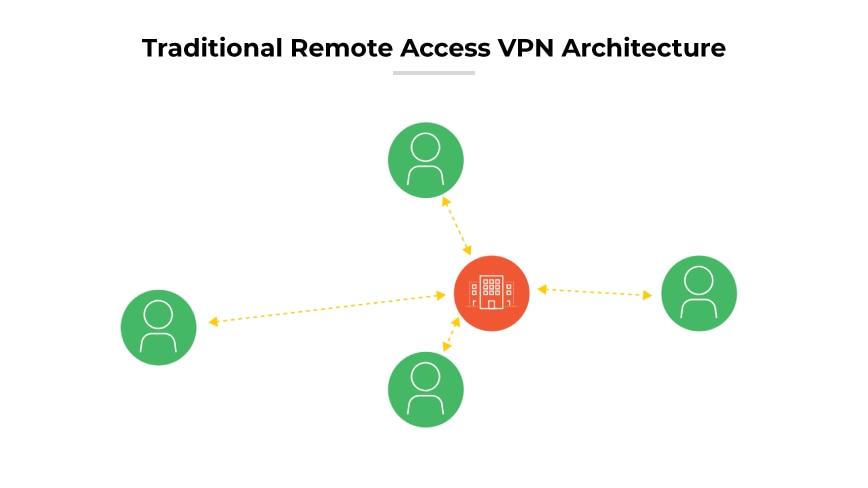

今日、リモートワークは根強く残っています。しかし、問題があります。アーキテクチャ上、リモートアクセスVPNはハブ&スポークアーキテクチャであり、ユーザーはハブ(内部データセンター)からの距離に応じて様々な長さのスポークに座ります。距離が離れるとパフォーマンスが低下し、待ち時間の問題が生じますが、ハブに到達することが目的であるため、データセンター・アプリケーションにとっては最適化されたアーキテクチャであることに変わりはありません。

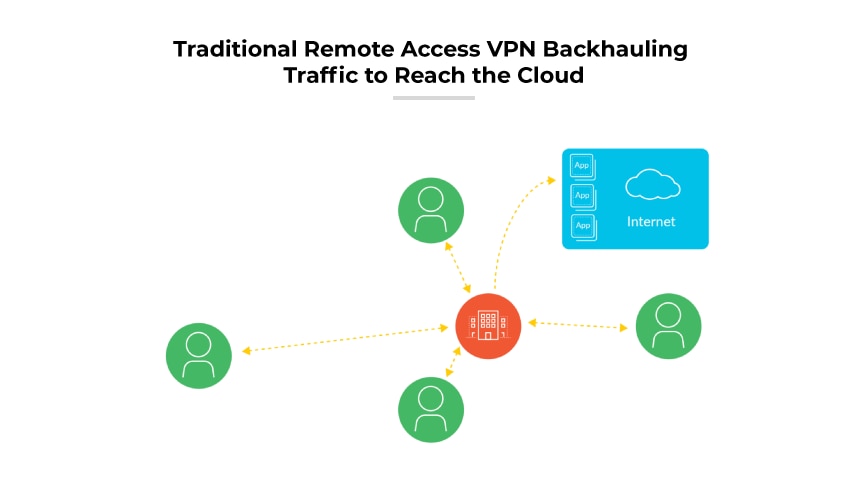

クラウド環境にクラウドアプリケーションがある場合、このモデルは破綻します。リモートアクセス VPN のトラフィックは、アプリケーションがクラウドでホストされている場合でも、常に最初に VPN ゲートウェイに送られます。その結果、トラフィックは本社のVPNゲートウェイに送られ、企業の境界ファイアウォールからインターネットに抜け、アプリケーションのレスポンスは本社に戻ってからユーザーに戻ります。

これはセキュリティの観点からは合理的ですが、ネットワークの最適化には意味がありません。リモートアクセスVPNでのネットワークの難しさを補うために、組織はしばしば、ユーザー主導のトンネル、スプリットトンネルVPN、Webプロキシなど、セキュリティに悪影響を及ぼす妥協を行います。

リモートワーカーやクラウドベースのアプリケーションの急速な増加に伴い、組織はリモートアクセスVPNがクラウドに最適化されておらず、安全でもないことに気づいています。今日のアプリケーション・ミックスを考慮するには、革新的なアプローチが必要です:モバイルワークフォースのための最新アーキテクチャ。

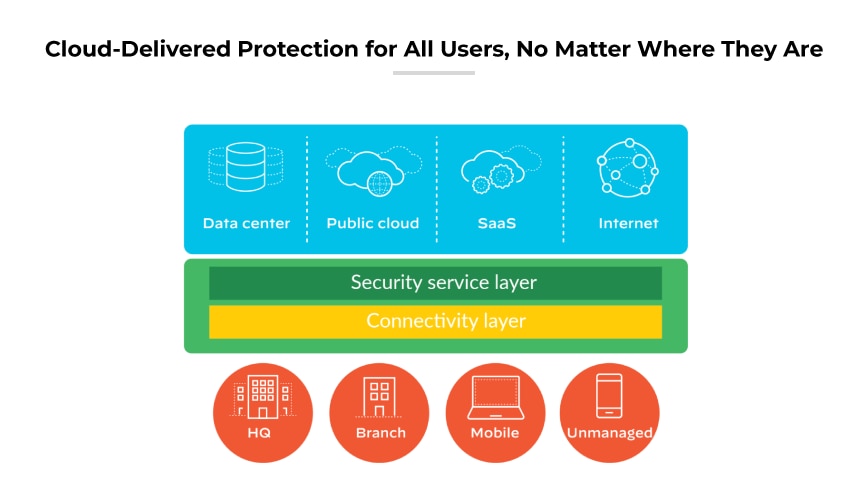

今日のモバイルワーカーには、データセンター、インターネット、パブリック、プライベート、ハイブリッドクラウドのアプリケーションへのアクセスが必要です。言い換えれば、適切なアーキテクチャは、アプリケーションやユーザーがどこにいても、すべてのアプリケーションへのアクセスを最適化する必要があります。

リモートアクセスVPNは、長年にわたって企業ネットワークの定番となっています。しかし、企業がクラウド・アプリケーションを急速に導入するにつれて、セキュリティとネットワークのニーズは根本的に変化しています。VPNが進化してきた長い歴史を経て、ソリューションも進化していかなければなりません。

さらに読む

情報源

- https://www.computerhistory.org/collections/catalog/102646704

- https://www.darpa.mil/about-us/timeline/tcp-ip

- http://technet.microsoft.com/en-us/library/cc768084.aspx

- https://datatracker.ietf.org/doc/html/rfc2661

- https://datatracker.ietf.org/doc/html/rfc4306