ゼロトラスト ネットワーク アクセス(ZTNA)とは

ZTNAとは

ゼロトラスト ネットワーク アクセス(ZTNA)は、定義されたアクセス制御ポリシーに基づいてアプリケーションやサービスにセキュアなリモート アクセスを提供するテクノロジの一種です。LANへの完全なアクセス権を付与する VPNとは異なり、ZTNAソリューションは拒否することをデフォルトとして、ユーザーが明示的に付与されたサービスへのアクセス権だけを提供します。ネットワークに参加するリモート ユーザーの数が増えるなか、ZTNAが組織にもたらす可能性のあるセキュリティ ギャップとメリットを理解しておくことが重要になります。

ZTNAの仕組み

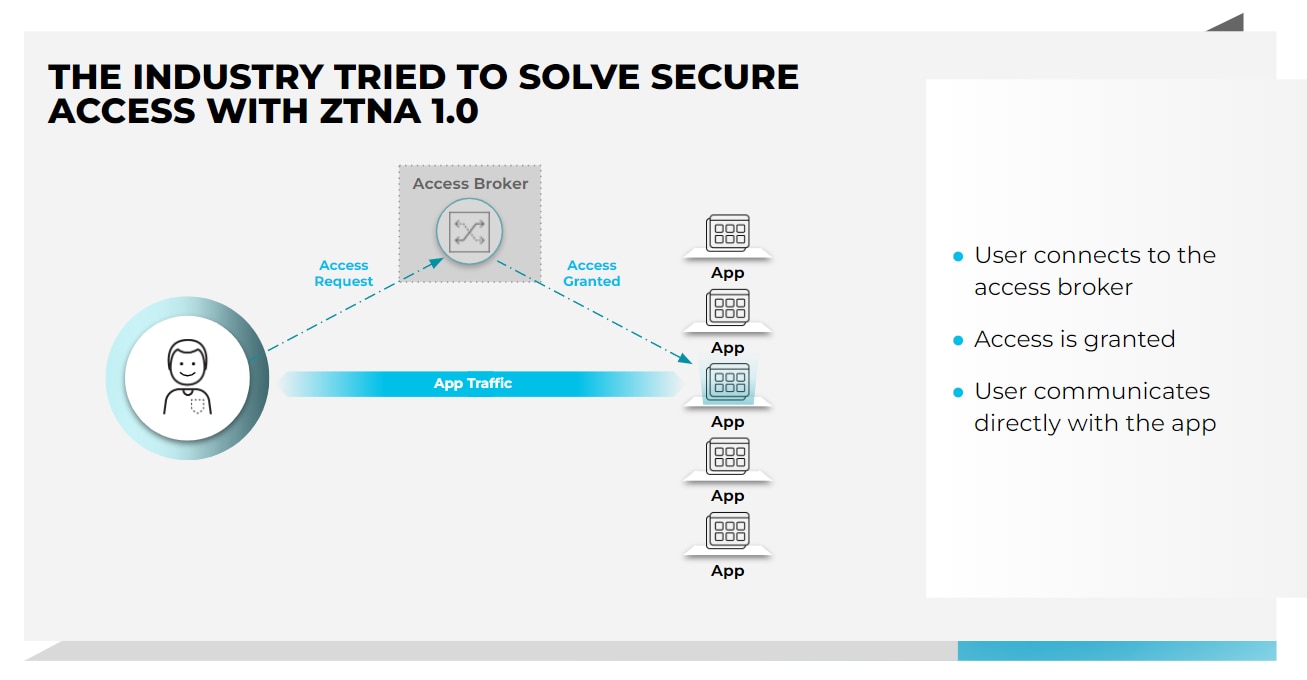

ZTNAを利用すると、ユーザーがZTNAサービスへの認証を行った後にアクセスが確立されます。次に、ZTNAサービスがユーザーの代わりに、暗号化されたセキュアなトンネルを通じてアプリケーションへのアクセスをプロビジョニングします。これにより、公開される可能性のあるIPアドレスを保護して、会社のアプリケーションやサービスに対し追加の保護レイヤーを提供します。

ソフトウェア定義境界(SDP)のように、ZTNAもダーク クラウドの概念を利用して、アクセス許可を持たないあらゆるアプリケーションやサービスがユーザーに表示されないようにします。これにより、侵害されたエンドポイントや認証情報がスキャンや他のサービスへの移動を許してしまう可能性のある場合でも、攻撃者による横方向の移動に対する保護を実現します。

ZTNAとVPN

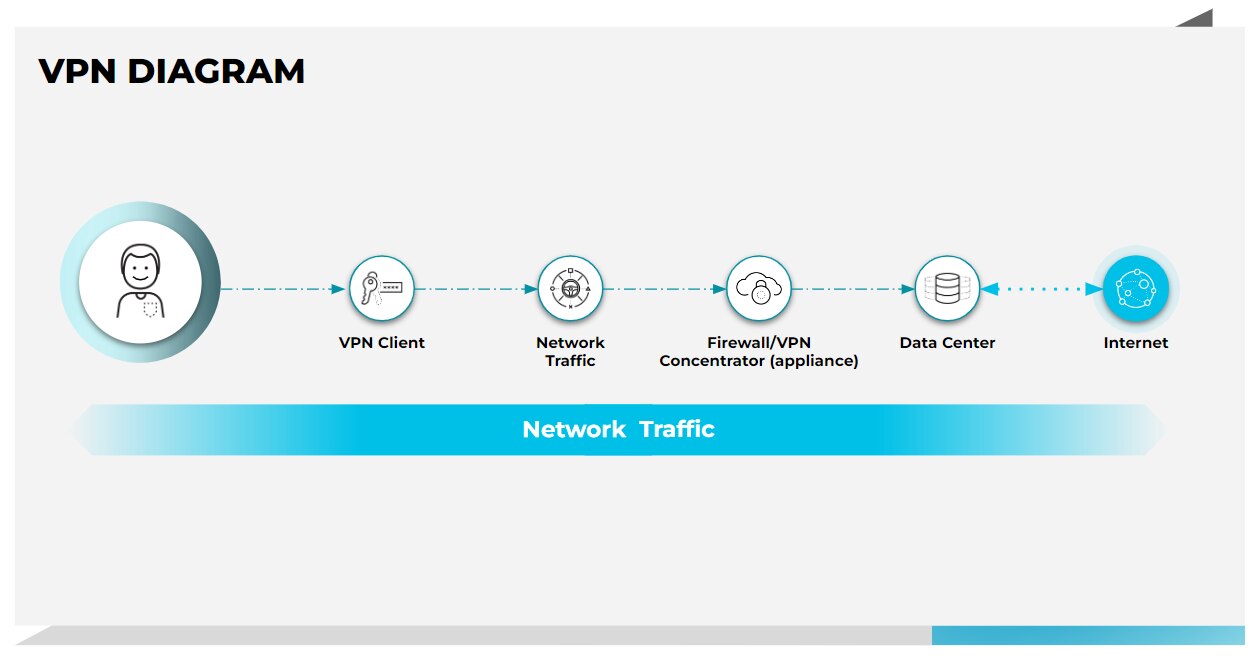

VPNは、LANへの包括的なアクセスを付与するように設計されており、リモート ワーカーが企業ネットワークに接続するために暗号化されたプライベート トンネルを提供します。これは実用的なソリューションのように思われるかもしれませんが、残念ながら、VPNにはユーザーが実行できる操作やアクセスできるアプリを正確に制御して確認するための柔軟性と細分性が欠けています。ユーザーにアクセスが付与された後、そのユーザーはネットワーク上のすべてにアクセスできるようになり、セキュリティ ギャップやポリシー適用の問題が生じます。

一方、ZTNAは、きめ細かいアクセス制御ポリシーに基づいて、アプリケーションへのセキュアなリモート アクセスを提供します。「一度認証されたら信頼する」というVPNのアプローチとは異なり、アプリに接続するときにユーザーを継続的にチェックします。このように、ZTNAは、「決して信頼せず、常に検証する」という最小特権のアプローチを提供し、ユーザーのセッションを通じてユーザーの行動、デバイスやアプリの動作を常に検証します。

VPNの置き換え/セキュアなリモート アクセス

現在、多くの組織は、時代遅れのVPNテクノロジでリモート ワーカーやハイブリッド ワーカーにネットワーク アクセスを提供するのをやめて、パフォーマンスのボトルネックを克服し、管理を簡素化した、よりモダンなZTNAソリューションに置き換えることに重点的に取り組んでいます。一般に、このようにVPNを置き換える取り組みは、以下のようないくつかの要因によって推進されます。

- アプリケーションは、オンプレミス、クラウド、およびマルチクラウド環境を利用して、ハイブリッド モデルに移行し始めています。このため、トラフィックをオンプレミスの「コンセントレータ」にトロンボーン接続またはバックホールする従来のVPNテクノロジでは、スケーリングしたり、可能な限り最善のユーザー エクスペリエンスを実現したりすることができません。

- 現在、企業アプリケーションにアクセスするための要件も変化しています。従来、ユーザーは管理対象デバイスを利用していましたが、現在では管理対象外のデバイスも企業ネットワークにアクセスし、企業アプリケーションへのアクセスを要求するケースが増えています。

- 最後に、組織は、Webアプリケーションや従来のアプリケーションだけでなく、すべてのアプリケーションに対する一貫した保護とセキュリティのモデルを必要としています。

VPNは、業務の遂行に必要な大量のアプリケーションにハイブリッド ユーザーをセキュアに接続するために現在要求される急速な拡張、高いパフォーマンス、高度なセキュリティ サービスを一貫して提供するように設計されていません。このため、組織は時代遅れのVPN導入環境をZTNAソリューションに置き換え始めています。

ZTNAの利点

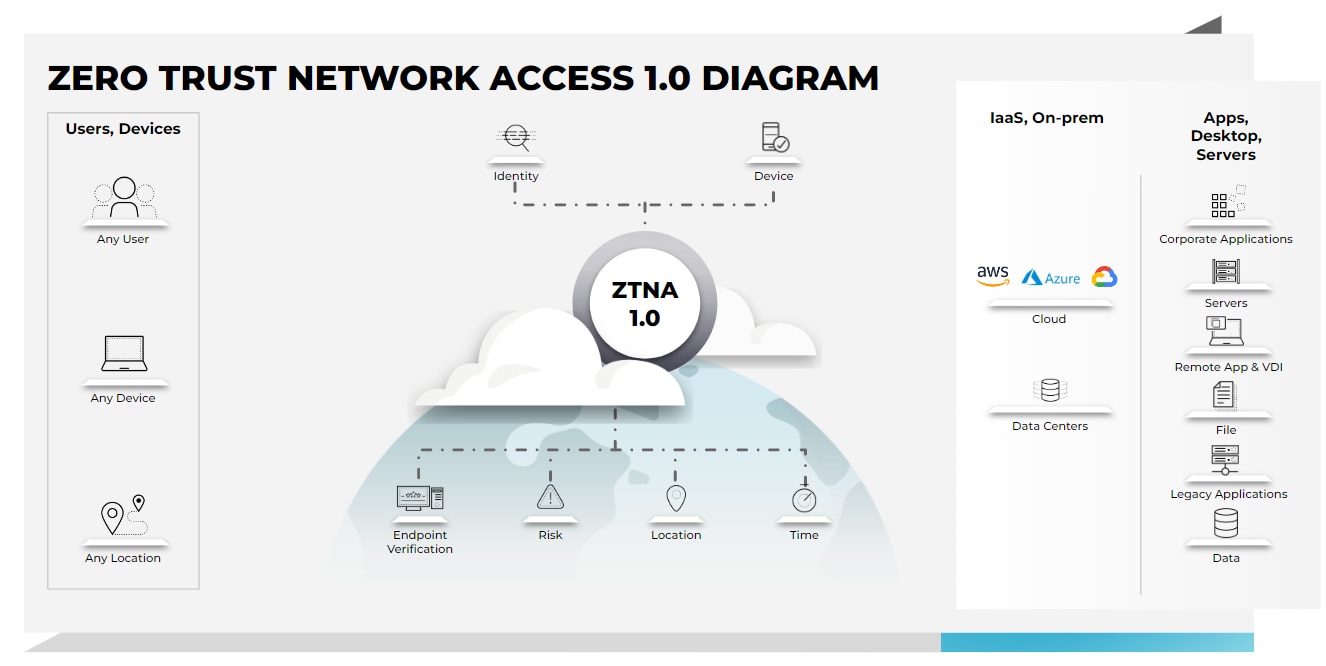

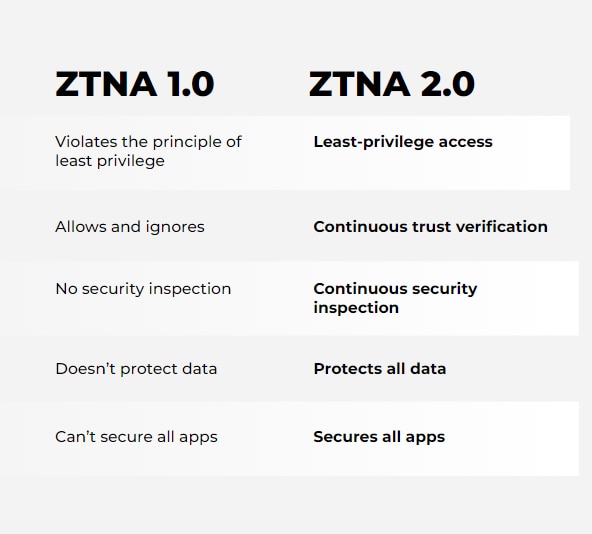

ZTNAサービスに搭載されているIDベース認証とアクセス制御が、ほとんどのVPN構成で通常使用されているIPベースのアクセス制御の代わりとなります。このことは、組織の攻撃対象領域を縮小するために役立ちます。またZTNAによって、組織は場所またはデバイス固有のアクセス制御ポリシーを実装して、パッチが適用されていないデバイスや脆弱なデバイスが企業サービスに接続するのを防ぎます。これにより、(導入されているセキュリティ制御の数が少なくなりがちという事実があるにもかかわらず) BYODのリモート ユーザーに、会社のオフィスにいるユーザーと同等レベルのアクセス権が付与されるという、VPNに関する一般的な課題が軽減されます。一部のエージェントベースのZTNAソリューションでは、デバイスの状況、認証状態、ユーザーの場所など、接続するユーザーとデバイスの認証前信頼性評価が提供されます。しかし、リモート ワークやハイブリッド ワークへの急速な移行とクラウド導入の急増により、ZTNAの初期バージョン(1.0)には重大なギャップがあることが判明しました。

ZTNA 2.0

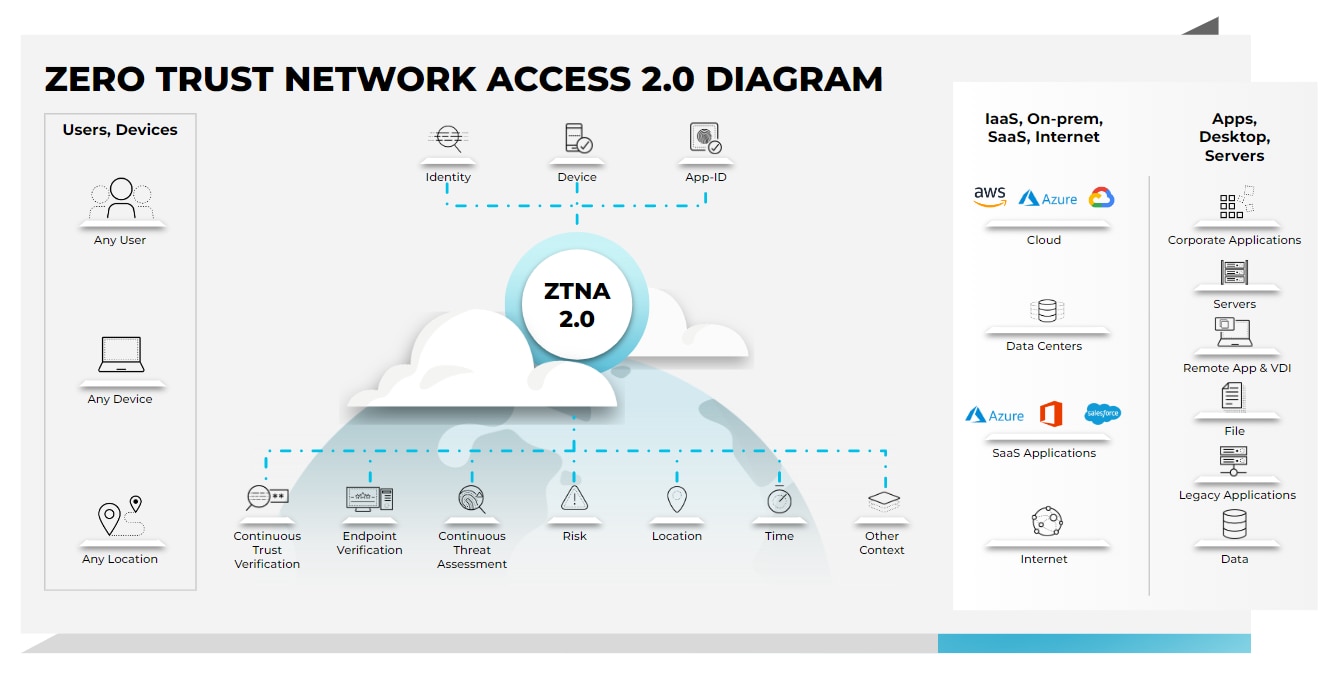

ゼロトラスト ネットワーク アクセス(ZTNA) 2.0 は、従来のZTNAソリューションの制限を克服し、セキュアな接続を提供することにより、ハイブリッド ワーカーを擁する企業のセキュリティを向上させます。ZTNA 2.0によって以下のことが実現します。

- 真の最小権限アクセス: App-IDを基にレイヤー7でアプリケーションを識別します。これにより、IPやポート番号などのネットワーク構成要素に関係なく、アプリレベルとサブアプリレベルでの正確なアクセス制御を実現します。

- 継続的な信頼性検証: アプリケーションへのアクセス権が付与されると、デバイスの状況、ユーザー行動、アプリケーション動作の変化に基づいて、信頼が継続的に評価されます。疑わしい動作が検出されたら、アクセスをリアルタイムに取り消すことができます。

- 継続的なセキュリティ検査: 許可された接続であっても全トラフィックを継続的かつ詳細に検査し、ゼロデイ脅威を含むあらゆる脅威を阻止します。この機能は、正規のユーザー資格情報が盗まれ、アプリケーションやインフラへの攻撃に使用されるシナリオで特に重要です。

- 全データの保護: 単一のDLPポリシーによって、プライベート アプリやSaaSなど企業が利用する全アプリでデータの一貫した制御を適用します。

- 全アプリの保護: 最新のクラウド ネイティブ アプリ、旧来のプライベート アプリ、SaaSアプリ、動的ポートを使用するアプリ、サーバ起動型接続を使用するアプリなど、企業で使用されるすべてのアプリケーションを一貫して保護します。

ZTNA 1.0とZTNA 2.0

これまでの24か月に起こったネットワーキングとセキュリティ上の大きなシフトは、場所にかかわらず仕事ができるようになったことです。ハイブリッド ワークがニュー ノーマルとなり、アプリとユーザーは現在、あらゆる場所にあり、攻撃対象領域が大幅に増加しています。同時に、急増している攻撃対象領域を悪用しようとするサイバー攻撃の高度化と増加も確認されています。

現在のZTNA 1.0ソリューションでは、アプリへの直接アクセスに関連する問題の一部しか解決されません。特に、ZTNA 1.0ソリューションには以下の欠点があります。

ZTNAとSASE

ただしSDPのように、ZTNAは、ユーザーが接続を確立した後のアプリケーションからのユーザー トラフィックに対するインライン検査を提供しません。そのため、ユーザーのデバイスまたは認証情報が侵害された場合や、悪意のある内部関係者が特定のリソースへの自分のアクセス権を使ってアプリケーションやホストを中断させようとする場合に、潜在的なセキュリティ問題へとつながる可能性があります。

セキュア アクセス サービス エッジ (SASE)では、ネットワーキングとセキュリティ インフラストラクチャを刷新して、ハイブリッド環境とハイブリット ワーカーのニーズに対応するために役立つように設計されたクラウド提供型サービス「エッジ」に、広域ネットワーキング(WAN)とセキュリティ サービスが統合されます。SASEソリューションにより、ZTNA、クラウドSWG、CASB、FWaaS、SD-WANなどの複数のポイント製品が単一サービスに統合されるので、ネットワークとセキュリティの複雑さが軽減され、組織の俊敏性が高まります。

SASEの導入に着手するには多くの方法があり、ZTNAはその1つです。ZTNA 2.0のIDベース認証ときめ細かなアクセス制御機能が組み込まれたセキュア アクセス サービス エッジ(SASE)ソリューションは、より完全かつ総合的なアプローチを提供します。

ZTNAの進化の詳細については、こちらの ブログをご覧ください。