セキュアなリモートアクセス|リモート社員をサイバー脅威から守る

パンデミックはリモートワーク環境へのシフトを加速させ、IT組織は従業員が安全に在宅勤務できるよう早急に対応する必要がありました。企業はリモートワーカーを活用することで、リモート従業員が企業の成功の一翼を担うという重大な成果を得ています。

残念なことに、ほとんどの組織のITネットワークは、多くのリモート従業員を長期的にサポートするようには構築されていません。IT担当者は、セキュアなリモート・アクセス機能を大幅に拡大するために、ネットワークとセキュリティの戦略を見直す必要があります。さらに、IT スタッフは、増大するリモートワーカーをサイバー脅威から保護し、最適化されたユーザーエクスペリエンスを確保するために、一貫した可視化、管理、および実施を必要としており、企業の境界内(本社または支社内)の従業員のサポートに加えてこれを行う必要があります。

この記事では、セキュアなリモートアクセス、それを可能にするテクノロジー、およびセキュアなリモートアクセス戦略をデプロイすることで組織が得られるメリットについて包括的に説明します。

セキュアリモートアクセスとは?

セキュアリモートアクセスとは、組織の本社や支社に物理的に配置されていない従業員、ベンダー、その他の信頼できるパートナーに対して、LANやクラウドホストのアプリケーションやサービスを含むデータへのセキュアなアクセスと可用性を提供するルール、プロセス、ソフトウェア、ハードウェアの集合体です。セキュアなリモートアクセスにより、組織の境界内にいる従業員と同じリソースを利用することができます。

セキュアなリモートアクセスが重要な理由

セキュアなリモートアクセスは、知的財産の保護、従業員の生産性向上、組織の競争力強化という3つの理由から重要です。 従業員がどこからでも安全に働くことができれば、組織は自信を持って現在の目標を達成し、新たな目標を達成するためにイノベーションを起こすことができます。

安全なリモートワーカー

セキュアなリモートワーカーには、組織の本社や支社に物理的に配置されていない従業員、ベンダー、その他の信頼できるパートナーが含まれます。セキュアなリモートワーカーには、 組織のITネットワークへのセキュアなリモートアクセスが 要件となります。

セキュアなリモートアクセス技術

組織のリモートワーカーに安全なリモートアクセスを提供するために、複数のハードウェアとソフトウェア技術が連携しています。組織が選択するテクノロジーは、組織の規模、文化、リモートワーカー数と比較したオンサイト従業員数によって異なります。ここでは、一般的に使用されている安全なリモートアクセス技術について説明します。

セキュアアクセスサービスエッジ(SASE)

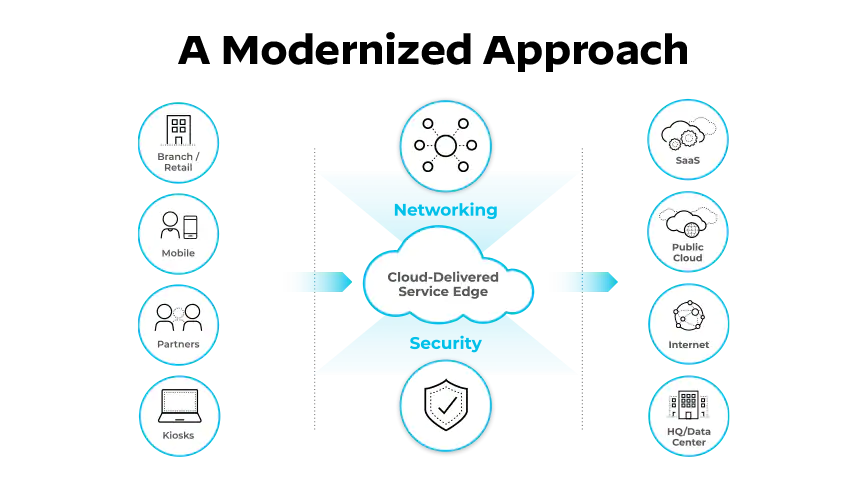

SASEは 、 CASB、 SWG、 FWaaS、 ゼロトラストネットワークアクセス(ZTNA)の ような広域ネットワーク(WAN)と ネットワークセキュリティサービスを、単一のクラウド提供型サービスモデルに統合したものです。

![]()

SASEモデルは、企業のアプリケーション、データ、ツールへのセキュアなリモートアクセスをリモートワーカーに提供します。

セキュアなリモートアクセスのための SASEモデルは 、境界とハードウェアベースのネットワークセキュリティのアプローチから、自宅、支社、本社など、どこからでも働く分散したリモートワーカーに、企業のアプリケーション、データ、ツールへのセキュアなリモートアクセスを提供するアプローチに移行します。

仮想プライベートネットワーク(VPN)

仮想プライベートネットワーク(VPN)は、暗号化されたトンネルを介してリモートアクセスを提供し、ユーザーのコンピュータやデバイスを組織のITネットワークに接続します。VPNはインターネット接続をより安全なものにし、オンライン上でのプライバシーと匿名性の両方を提供します。

あらゆる規模の組織、政府機関、企業が、データセンターのリソースや企業のローカルエリアネットワーク(LAN)へのセキュアなリモートアクセスのためにVPNを使用しています。パーソナルVPNは、ユーザーの所在地を秘匿し、データを安全に暗号化し、匿名でWebブラウジングを可能にするため、広く普及しています。

VPNは、エンドポイント上のクライアント・ソフトウェアまたはクライアントレス・ウェブ・ブラウザでデプロイできます。後者の場合、ユーザーは通常HTTP/HTTPSポータルに移動し、VPNサービスプロバイダを介してサーバーまたはアプリケーションへのSSL/TLS暗号化接続を確立します。

プロキシ

Webプロキシは 一般的な接続方法で、セキュアWebゲートウェイ(SWG)と組み合わせて使用されることがよくあります。プロキシサーバーは、ユーザーとネットワーク間の接続を終了し、ユーザーに代わって最終目的地にリクエストを送信します。Webプロキシは、アプリケーションや接続ユーザーに、さらなるプライバシーレベルを提供することができます。従来のVPNと同様に、Webプロキシのトラフィックは通常、脅威に対して検査されないため、アプリケーションとユーザーにさらなるリスクをもたらします。ウェブプロキシはウェブリクエストに対してのみ機能し、すべてのデバイストラフィックの暗号化を提供するものではありません。

ゼロトラストネットワークアクセス(ZTNA)

ゼロトラストネットワークアクセス(ZTNA) テクノロジーは、定義されたアクセス制御ポリシーに基づいて、アプリケーションやサービスへのセキュアなリモートアクセスを提供します。デフォルトでは、ZTNA経由のセキュアリモートアクセスは、すべてのユーザーのネットワークアクセスを拒否します。その代わりに、ネットワーク管理者は、ユーザーが仕事をするために必要であると特定されたアプリケーションやサービスだけにアクセスできるように、ユーザー権限を設定します。ユーザーがZTNAサービスに認証されると、ZTNAサービスは、セキュアで暗号化されたトンネルを通じて、アプリケーションレベルおよびサービスレベルのアクセスをユーザーに提供します。この暗号化トンネルは、一般にアクセス可能なIPアドレスを遮蔽することで、安全なリモートアクセスを提供します。

Prisma Accessによるゼロトラスト・ネットワーク・アクセス(ZTNA)リモートデスクトップアクセス

リモートデスクトップアクセスは、一般的に企業LAN上のリソースにアクセスするための、古くからある、そして現在でも人気のある方法です。この場合、ユーザーはLAN上にある物理または仮想コンピューティング・インスタンスに接続します。一般的な例としては、リモートデスクトッププロトコル(RDP)や仮想ネットワークコンピューティング(VNC)などがあります。

リモートデスクトップアクセスには利便性がありますが、企業ネットワークに重大なセキュリティリスクをもたらすため、通常この方法は推奨されません。組織のデータの多くがサードパーティのSaaSアプリケーションに分散されているため、これらのアプリケーションに直接アクセスすることも選択肢の1つです。セキュリティチームは、アプリケーション内のデータを保護するために、 ウェブアプリケーションファイアウォール(WAF)、 データ損失防止(DLP)、または クラウドアクセスセキュリティブローカー(CASB) ソリューションを実装することができます。

セキュアWebゲートウェイ(SWG)

セキュアWebゲートウェイ(SWG )は、Webベースの脅威からユーザーを保護し、企業の許容使用ポリシーの適用と実施を含みます。SWGは、ユーザーをウェブサイトに直接接続する代わりにSWGに接続することで、安全なリモートアクセスを提供します。その後、SWGはユーザーを目的のウェブサイトに接続し、URL Filtering、悪意のあるコンテンツの検査、ウェブアクセス制御、その他のセキュリティ対策などの機能を実行します。

リモートブラウザ隔離(RBI)ソリューションは 、SWGの機能を補完し、ユーザーのウェブトラフィックを保護する追加手段を提供します。RBIソリューションは、Webベースのブラウジングコンテンツを分離し、ユーザーが要求したコンテンツを見ることはできますが、コンテンツ自体はエンドポイントデバイスに送信されません。このアプローチは、期待されるユーザーエクスペリエンスを可能にしますが、コンテンツ自体はネットワークセキュリティを脅かすことのない隔離されたサーバー上に存在します。

ネットワークアクセスコントロール(NAC)

ネットワーク・アクセス・コントロール(NAC)は、企業境界内の企業ネットワークにアクセスしようとするすべてのデバイスのネットワーク・アクセスを管理および監視するIT技術とポリシーの組み合わせです。NACは、事前に定義されたセキュリティ・ポリシーに準拠する認証済みモバイル・デバイスのみが、ユーザーがオフィスにいるときに企業ネットワークから利用可能な専有リソースを取得できるようにします。

NAC戦略は、デバイスをネットワークに接続するユーザーに直接デバイスを発行することなく、IT担当者がデバイスのネットワーク・アクセスを表示および管理するのに役立ちます。しかし、全体的に見ると、NACは他の技術や戦略に比べて、 セキュアなリモートアクセスのアプローチとしてはあまり効果的では ありません。

シングルサインオン(SSO)

シングルサインオン(SSO)技術は、ユーザーが1つのユーザー名とパスワードで複数のネットワークアプリケーションにアクセスすることを可能にします。ユーザーは、1つのユーザー名とパスワードを覚えておくだけで、複数のアプリケーションやシステムにアクセスできるため、このセキュリティ・アプローチが好まれます。しかし、SSOに固有の使いやすさの利点は、悪意のある行為者が組織のネットワークに侵入することを容易にします。SSOがもたらす潜在的なセキュリティの脆弱性のため、これらの技術は、安全なリモートアクセスを提供するために、追加のセキュリティ戦略や技術と組み合わせて使用されるべきです。

特権アクセス管理(PAM)

特権アクセス管理(Privileged Access Management:PAM)は、ユーザーに割り当てられたアクセス・レベル(「特権」)に基づいて、さまざまなアプリケーション、システム、またはプロセスへのアクセスを提供する技術とプロセスの組み合わせであり、組織の アイデンティティ・アクセス管理(Identity and Access Management:IAM)戦略の一部と考えられています。サイバーセキュリティに対するPAMのアプローチは、組織内のさまざまな役割を特定し、それらの役割に業務に必要なツールとアプリケーションのみへのアクセスを割り当てます。例えば、一般的なオフィス従業員は、基本的なオフィスアプリケーションやドキュメントドライブへのアクセス権が割り当てられていても、組織の従業員ディレクトリ内の情報を変更するアクセス権(「権限」)は持っていません。このアプローチは、企業境界内またはセキュアなリモートアクセス経由で組織ネットワークにアクセスする従業員に有効です。

セキュアなリモートアクセスのメリット

包括的なセキュアリモートアクセス戦略により、サイバーセキュリティの専門家は、あらゆるデバイスからのセキュアアクセス、Webブラウジングのセキュア化、組織全体のセキュリティ意識の向上という3つのことを簡単かつ効率的に行うことができます。セキュアなリモートアクセスは、 従業員がどこからでもセキュアに仕事ができるようにし、組織が自信を持って現在の目標を達成し、新たな目標を達成するための革新を支援します。

あらゆるデバイスからのセキュアなアクセス

包括的なセキュアリモートアクセス戦略と技術を導入することで、サイバーセキュリティの専門家は、どこからでも、どのデバイスからでも、データへのネットワーク接続を監視・管理することができます。ネットワーク接続が個人のモバイルデバイス、ベンダーのラップトップ、またはモノのインターネット(IoT)を構成する増加するインターネット対応アイテムのいずれから行われるかに関係なく、組織のサイバーセキュリティチームはすべてを見ることができ、すべてのデバイスが企業のアプリケーションとデータに安全かつセキュアに接続していることを確認できます。

安全なWebブラウジング

Google ChromeのようなほとんどのWebブラウザは、安全なWebブラウジング体験のためにある程度のセキュリティレベルを提供しています。しかし、セキュアなリモートアクセス戦略を成功させることで、組織はWebブラウジング体験をよりコントロールできるようになり、セキュアなWebブラウジング体験をWebブラウザベンダーだけに依存する必要がなくなります。複数のセキュアなリモートアクセス技術を導入することで、サイバーセキュリティの専門家は、潜在的なセキュリティ脅威や脅威アクターへのネットワークの露出を最小限に抑え、安全なWebブラウジング体験を維持することができます。

セキュリティ意識の向上

従業員のセキュリティ意識は、依然として組織にとって最大のセキュリティ課題です。セキュアなリモートアクセス戦略は、日々のネットワークセキュリティ管理業務の多くを自動化し、簡素化する技術を組織に提供します。このサポートにより、サイバーセキュリティの専門家は、最新のセキュリティ脅威に関するユーザーの教育と、組織のユーザー、データ、業務を脅かす可能性のある新しい脆弱性や進化する脆弱性の監視の両方に注意を集中することができます。

セキュアなリモートアクセスソリューション

組織には、 複数の安全なリモートアクセスソリューションがあります。ネットワークとサイバーセキュリティの専門家は、効果的なセキュアリモートアクセスソリューションを開発およびデプロイする際に、組織の規模、文化、およびリモートワーカー人口と比較した企業境界内の従業員数を念頭に置く必要があります。

安全なリモートアクセスを提供 し、従業員が現在も将来もどこからでも安全に仕事ができるようにする方法をご覧ください。